- Accueil

- Workspace

- Administration

- Panneau de configuration ONLYOFFICE

- Configurer le fournisseur de service ONLYOFFICE et le fournisseur d'identité AD FS

Configurer le fournisseur de service ONLYOFFICE et le fournisseur d'identité AD FS

Introduction

Authentification unique ou Single Sign-On (SSO) est la fonction qui permet aux utilisateurs de s'authentifier une seule fois et d'obtenir accès à plusieurs applications/services autorisés sans contrainte de renseigner à nouveau les informations d'identification.

La technologie d'authentification unique repose sur l'opération conjointe de deux applications: le fournisseur d'identité et le fournisseur de service (ci-après dénommées IdP et SP). L'authentification unique ONLYOFFICE est réalisée uniquement en tant que fournisseur de service (SP). Plusieurs fournisseurs peuvent agir en tant que fournisseur d'identité (IdP), mais cet article examine la réalisation Services de fédération Active Directory (AD FS) .

Configuration système minimale

La configuration système minimale inclut le logiciel qui a été dûment testé et a fait ses preuves avec l'authentification unique ONLYOFFICE:

- Windows Server 2008 R2, Windows Server 2016;

- AD FS version 3.0 ou version ultérieure.

Préparer ONLYOFFICE Workspace pour réglage de l'authentification unique

- Installez ONLYOFFICE Workspace sur Docker ou toute autre version récente prenant en charge l'authentification unique (AD FS est pris en charge à partir de la version 9.5 du Serveur Communauté).

- Ajoutez un nom de domaine, par ex. myportal-address.com.

- Sur votre portail, passez à Panneau de configuration -> HTTPS, créez et ajoutez le certificat letsencrypt pour le chiffrement du trafic (pour activer HTTPS sur votre portail).

Préparer AD FS pour la configuration de l'authentification unique

- Installer la version la plus récente AD DS (Service de domaine Active Directory) avec toutes les mises à jour et correctifs officiels.

- Installer la version la plus récente AD FS avec toutes les mises à jour et correctifs officiels.

Pour déployer AD FS à partir de zéro, veuillez suivre ces instructions.

- Vérifiez si les méta données AD FS sont accessibles au public. Pour ce faire,

- Dans Server Manager (Gestionnaire de serveur) accédez à Tools -> AD FS Management (Outils -> Gestion AD FS),

- Passez à AD FS \ Service \ Endpoints,

- Recherchez la ligne Federation Metadata dans le tableau. Le lien vers les métadonnées IdP construit selon le schéma suivant:

https://{ad-fs-domain}/{path-to-FederationMetadata.xml}

Vous pouvez également utiliser la commande PowerShell:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()En conséquence, votre lien doit ressembler à ceci:

https://onlyofficevm.northeurope.cloudapp.azure.com/FederationMetadata/2007-06/FederationMetadata.xml - Pour vérifier que l'installation de AD FS s'est déroulée correctement, ouvrez le lien depuis votre navigateur. Il faut afficher ou télécharger le fichier xml. Copiez le lien dans le fichier de métadonnées xml car vous en aurez besoin lors de l'étape suivante.

Configurer le fournisseur de service ONLYOFFICE

- Assurez-vous que vous êtes connecté à votre Panneau de configuration ONLYOFFICE en tant que l'administrateur et cliquez sur l'onglet SSO dans la section Paramètres du portail sur la barre latérale gauche.

Il est possible d'enregistrer un seul fournisseur d'identité pour votre société sur le portail ONLYOFFICE.

- Activez l'option Activer l'authentification unique et collez le lien que vous avez copié depuis AD FS dans le champ URL vers le fichier XML de métadonnées fournisseur d'identité.

Appuyez sur le bouton flèche vers le haut pour télécharger des métadonnées fournisseur d'identité. Le formulaire Paramètres du fournisseur de service ONLYOFFICE sera rempli automatiquement avec les données depuis AD FS de fournisseur d'identité.

- Vous pouvez saisir n'importe quel texte dans le champ Légende personnalisée du bouton de connexion pour remplacer le texte par défaut (Single Sign-on). Ce texte s'affichera sur le bouton de connexion au portail avec le service d'authentification unique sur la page d'authentification ONLYOFFICE.

- Dans le sélecteur NameID Format, choisissez la valeur suivante: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

- Dans la section Certificats publics du fournisseur d'identités \ Paramètres avancé, désactivez l'option Vérifier la signature des réponses d'authentification car elle n'est pas nécessaire à AD FS par défaut.

- Maintenant, il faut ajouter les certificats à Certificats du fournisseur de service. Vous pouvez générer des certificats auto-signés ou ajouter d'autres certificats.

Dans la fenêtre Nouveau certificat, sélectionnez signature et chiffrement dans la rubrique Utiliser pour car le fournisseur d'identité AD FS est réglé automatiquement à vérifier des signatures numériques et à chiffrer des données.

Vous devriez obtenir presque les mêmes résultats:

- Dans la section Certificats du fournisseur de service \ Paramètres avancés, désactivez l'option Vérifier la signature des réponses d'authentification car elle n'est pas nécessaire à AD FS par défaut.

Il n'est pas nécessaire d'ajuster le formulaire Mappage d'attributs parce que nous allons configurer ces paramètres dans le fournisseur d'identité AD FS plus tard. Dans la section Paramètres avancés, vous pouvez activer l'option Masquer une page d'authentification pour masquer la page d'authentification par défaut et rediriger automatiquement vers le service d'authentification unique.ImportantSi vous souhaitez restaurer la page d'authentification (pour pouvoir accéder à votre portal quand le serveur de votre fournisseur d'identité tombe en panne), vous pouvez ajouter la clé

Il n'est pas nécessaire d'ajuster le formulaire Mappage d'attributs parce que nous allons configurer ces paramètres dans le fournisseur d'identité AD FS plus tard. Dans la section Paramètres avancés, vous pouvez activer l'option Masquer une page d'authentification pour masquer la page d'authentification par défaut et rediriger automatiquement vers le service d'authentification unique.ImportantSi vous souhaitez restaurer la page d'authentification (pour pouvoir accéder à votre portal quand le serveur de votre fournisseur d'identité tombe en panne), vous pouvez ajouter la clé/Auth.aspx?skipssoredirect=trueaprès le nom de domaine de votre portail dans la barre d'adresse du navigateur. - Cliquez sur le bouton Enregistrer. La section Les métadonnées du fournisseur de service ONLYOFFICE s'affichera.

Vérifiez si les paramètres sont accessibles au public en cliquant sur le bouton Télécharger le fichier XML des métadonnées du fournisseur de services. Le contenu du fichier XML doit s'afficher.

- Copiez le lien vers les métadonnées du fournisseur de services ONLYOFFICE depuis le champ ID d'entité du fournisseur de service (lien vers le fichier XML des métadonnées) où AD FS est installé.

Configurer le fournisseur d'identité AD FS

- Activez l'authentification forte pour des applications .NET.

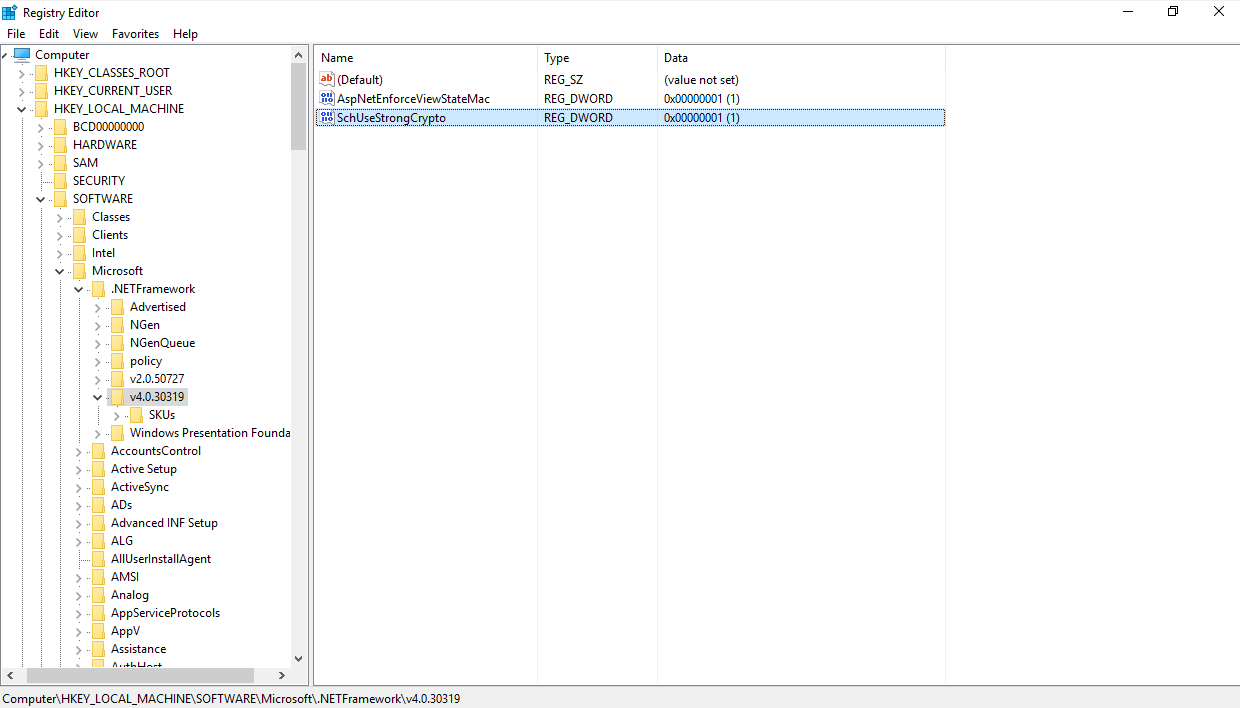

Les applications .NET Framework 3.5/4.0/4.5.x peuvent changer le protocole par défaut pour TLS 1.2 en activant la clé de registre

SchUseStrongCrypto. Cette clé de registre active le TLS 1.2 dans toutes les applications .NET 4.0.Pour AD FS sur Windows Server 2016 et sur Windows Server 2012 R2 il faut utiliser la clé .NET Framework 4.0/4.5.x: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319Pour .NET Framework 3.5 utilisez la clé de registre suivante:

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001Pour .NET Framework 4.0/4.5.x utilisez la clé de registre suivante:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 "SchUseStrongCrypto"=dword:00000001

Vous pouvez également utiliser la commande PowerShell:

New-ItemProperty -path 'HKLM:\SOFTWARE\Microsoft\.NetFramework\v4.0.30319' -name 'SchUseStrongCrypto' -value '1' -PropertyType 'DWord' -Force | Out-NullPour en savoir plus, veuillez consulter cette page.

- Dans Server Manager (Gestionnaire de serveur) accédez à Tools -> AD FS Management (Outils -> Gestion AD FS),

- Sur le panneau AD FS Management (Outils -> Gestion AD FS), sélectionnez Trust Relationships > Relying Party Trusts (Relation d'approbation > Approbation de partie de confiance). Cliquez sur l'option Add Relying Party Trust (Ajouter une approbation de partie de confiance) à droite. L'assistant Add Relying Party Trust (Ajouter une approbation de partie de confiance) s'affichera,

- Dans la fenêtre de l'assistant, activez le bouton radio Import data about the relying party published online or on a local network (Importer les données, publiées en ligne ou sur un réseau local, concernant la partie de confiance), collez le lien copié dans le champ Federation metadata address (host name or URL) (Adresse de métadonnées de fédération (nom d'hôte ou URL)) des métadonnées du fournisseur de service ONLYOFFICE et cliquez sur le bouton Next (Suivant),

- Dans le champ Display name (Nom d'affichage), indiquez le nom et cliquez sur le bouton Next (Suivant),

- Sélectionnez l'option I do not want to configure multi-factor authentication settings for this relying party trust at this time et cliquez sur le bouton Next,

- Sélectionnez l'option Permit all users to access this relying party et cliquez sur le bouton Next,

- Vérifiez la configuration résultante et cliquez sur le bouton Next (Suivant),

- Laissez l'option par défaut active et cliquez sur le bouton Close (Fermer),

- Une nouvelle fenêtre s'affiche. Sous l'onglet Issuance Transform Rules, cliquez sur le bouton Add Rule...,

- Sélectionnez l'option Send LDAP Attributes as Claims (Envoyer des attributs LDAP en tant que revendications) dans la liste Claim rule template (Modèle de règle de revendication) et cliquez sur le bouton Next (Suivant),

- Saisissez un nom dans le champ Claim rule name (Nom de la règle de revendication). Sélectionnez l'option Active Directory dans la liste Attribute store (Nom de la règle de revendication) et remplissez le formulaire Mapping of LDAP attributes to outgoing claim types (Mappage d'attributs LDAP à des types de revendications sortantes) selon le tableau ci-après. Une fois terminé, cliquez sur Finish (Terminer).

Attribut LDAP (sélectionnez ou saisissez pour ajouter plus d'options) Revendication sortante (sélectionnez ou saisissez pour ajouter plus d'options) Given-Name givenName Surname sn E-Mail-Addresses mail Telephone-Number mobile Title title physicalDeliveryOfficeName l

- Dans la fenêtre Edit Claim Rules (Modifier les règles de revendication), cliquez sur le bouton Add Rule (Ajouter une règle) encore une fois, sélectionnez l'option Transform an Incoming Claim (Transformer une revendication entrante) dans la liste Claim rule template (Modèle de règle de revendication) et cliquez sur le bouton Next (Suivant),

- Saisissez un nom dans le champ Claim rule name (Nom de la règle de revendication) et sélectionnez les options suivantes:

- Incoming claim type (Type de revendication entrante): mail,

- Outgoing claim type (Type de revendication sortante): Name ID,

- Outgoing name ID format (Format d'ID de nom sortant): Email

Une fois que vous avez terminé, cliquez sur Finish (Terminer).

Vous devriez obtenir presque les mêmes résultats:

Si la déconnexion AD FS ne fonctionne pas, il est donc recommandé d'ajouter une règle de revendication personnalisée (Custom Claim Rule) et remplacer

{portal-domain}par votre domaine fournisseur de service et changer{ad-fs-domain}à votre domaine fournisseur d'identité:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Cliquez sur OK,

- Pour que l'authentification unique fonctionne avec Intranet, il faut activer l'option Forms Authentication (Authentification des formulaire) dans Edit Global Authentication Policy (Modifier la politique d'authentification globale) (menu contextuel menu AD FS / Authentication Policies (AD FS / Politiques d'authentification)),

- Ouvrez les propriétés de la partie utilisatrice que vous venez de créer et passez à l'onglet Advanced (Avancé),

Sélectionnez l'option SHA-1 dans la liste Secure hash algorithm (Algorithme de hachage sécurisé).

Vérifier le fonctionnement du fournisseur de service ONLYOFFICE avec le fournisseur d'identité AD FS

Se connecter à ONLYOFFICE sur le côté du fournisseur de service

- Passez à la page d'authentification ONLYOFFICE par ex., https://myportal-address.com/auth.aspx).

- Cliquez sur le bouton Authentification unique (le texte sur le bouton peut varier si vous avez indiqué un autre texte pendant la configuration du fournisseur de service ONLYOFFICE). S'il n'y a aucun bouton, l'authentification unique n'est pas activé.

- Si tous les paramètres sont correctement configurés, vous serez redirigé vers le formulaire de connexion au fournisseur d'identité AD FS:

- Saisissez votre identifiant et mot de passe de compte AD FS IdP et cliquez sur Sign in.

- Si vos identifiants sont corrects, vous serez redirigé sur la page d'accueil du portail (l'utilisateur manquant est créé automatiquement, ou les données sont mis à jour si le fournisseur d'identité a apporté des modifications).

Profils des utilisateurs qui sont créés via l'authentification unique

La possibilité de modifier les profils des utilisateurs qui sont créés via l'authentification unique est limitée. Les champs comportant des données fournies par le fournisseur d'identité sont marqués désactivé et on ne peut pas les modifier (par ex. First Name (Nom), Last Name (Prénom), Email, Title (Titre), and Location (Localité)). On peut modifier ces données uniquement depuis le compte du fournisseur d'identité.

La figure ci-dessous illustre le menu Actions pour un utilisateur SSO:

La figure suivante illustre le profil d'utilisateur SSO à modifier:

Les profils des utilisateurs qui sont créés via l'authentification unique seront indiqués à l'aide d'icône SSO pour les administrateurs du portail.