この記事はAIによって翻訳されました

Authentik IdP

はじめに

シングルサインオン(SSO)は、ユーザーが一度サインインするだけで、再認証なしに複数のアプリケーションやサービスにアクセスできる技術です。

ウェブポータルが複数の大規模な独立したセクション(フォーラム、チャット、ブログなど)を含む場合、ユーザーは1つのサービスで認証手続きを行い、他のすべてのサービスに自動的にアクセスできます。

SSOは常に、アイデンティティプロバイダーとサービスプロバイダー(「IdP」と「SP」とも呼ばれる)の2つのアプリケーションの共同動作によって保証されます。ONLYOFFICE SSOはSPのみを実装しています。多くの異なるプロバイダーがIdPとして機能できますが、この記事ではAuthentikの実装を考慮します。

AuthentikでのIdPの作成

- Authentik管理パネルにサインアップします(

https://authentik.yourdomain.com/if/admin/)。 - カスタマイズ -> プロパティマッピングに移動します。

- 作成 -> SAMLプロバイダープロパティマッピングをクリックします。

-

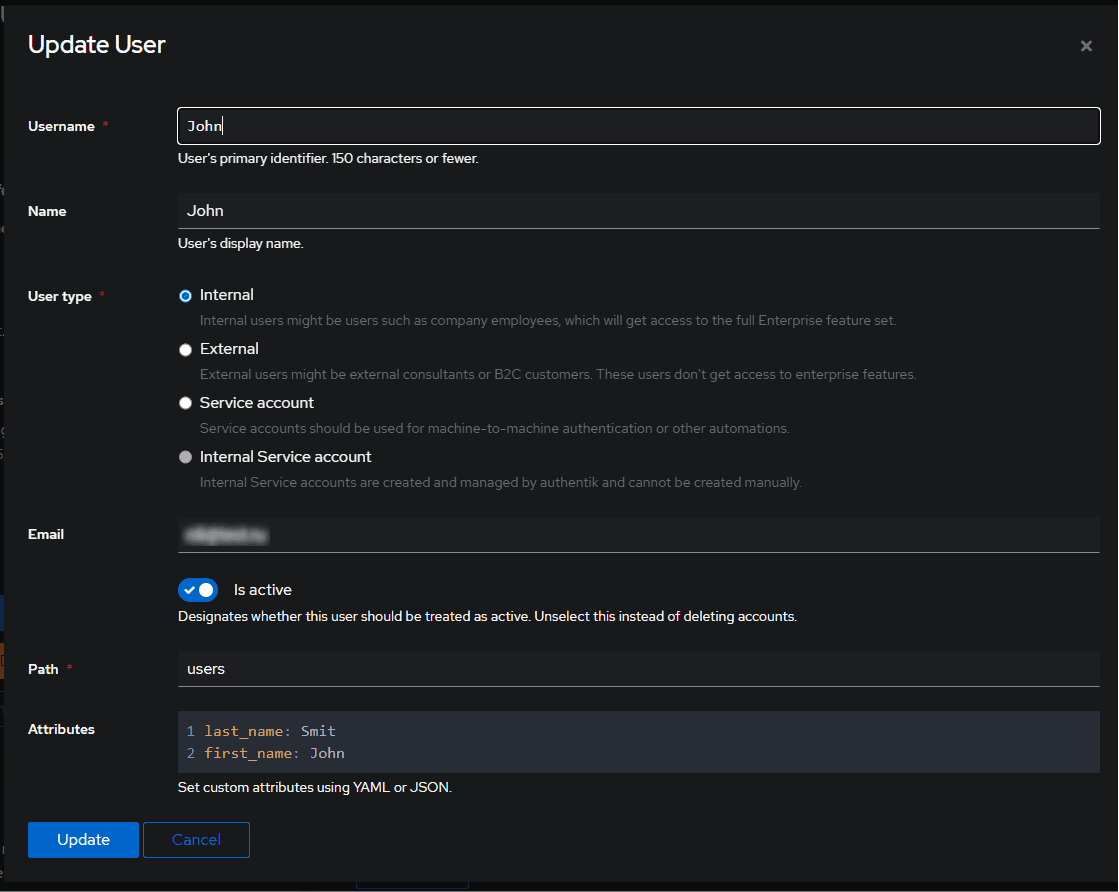

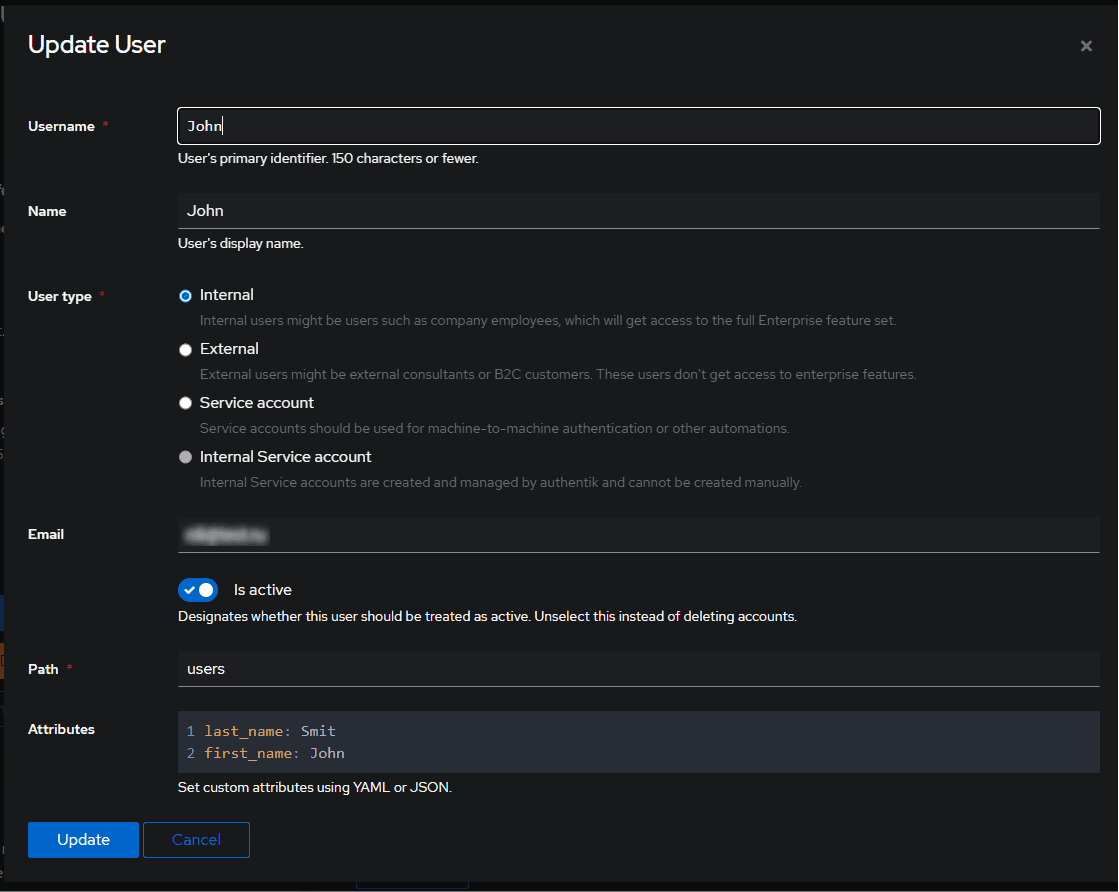

この方法で、以下のパラメーターで3つのプロパティマッピングを作成します:

名前 SAML属性名 式 SAML givenName マッピング givenName return user.attributes["first_name"] SAML sn マッピング sn return user.attributes["last_name"] SAML mail マッピング mail return user.email このプロパティマッピングは、ユーザーがAuthentikで指定された属性を持っている場合に設定する必要があります。属性が異なる場合は必要なものに置き換えてください。属性がない場合は設定は不要です。

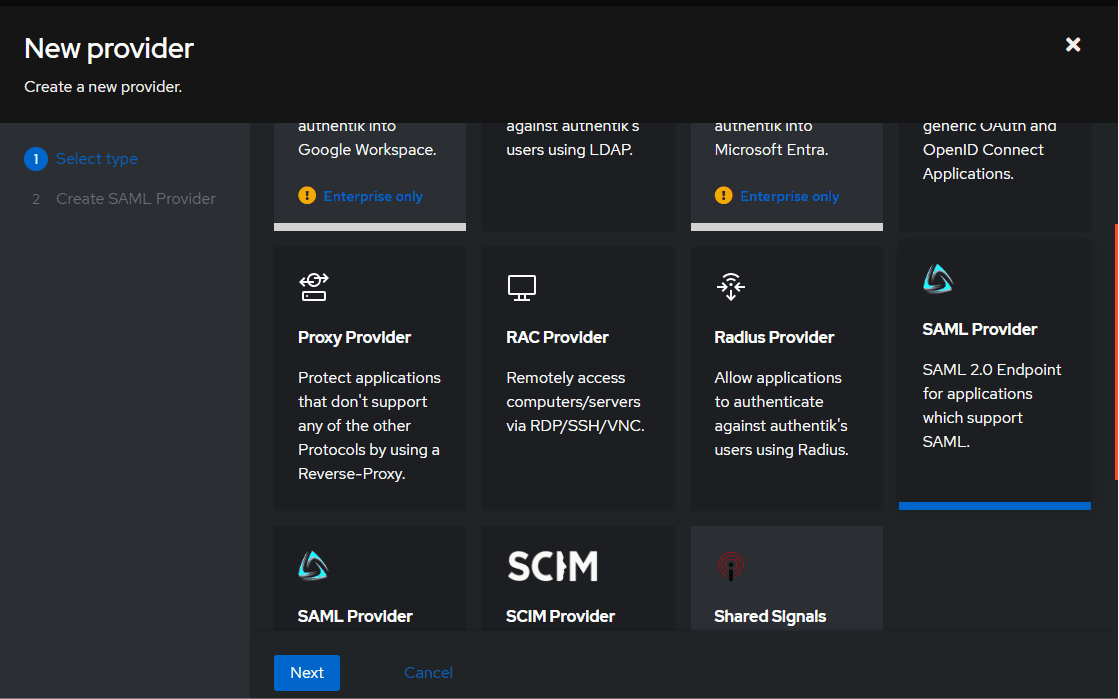

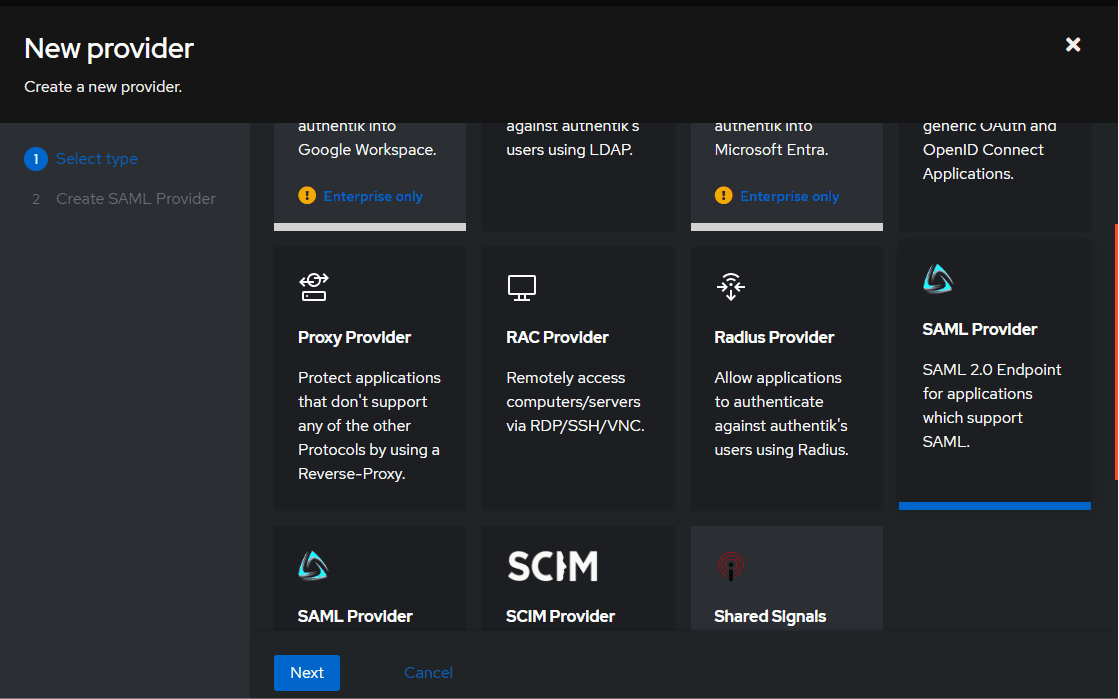

- プロバイダー -> 作成に移動します。

-

SAMLタイプを選択します。

-

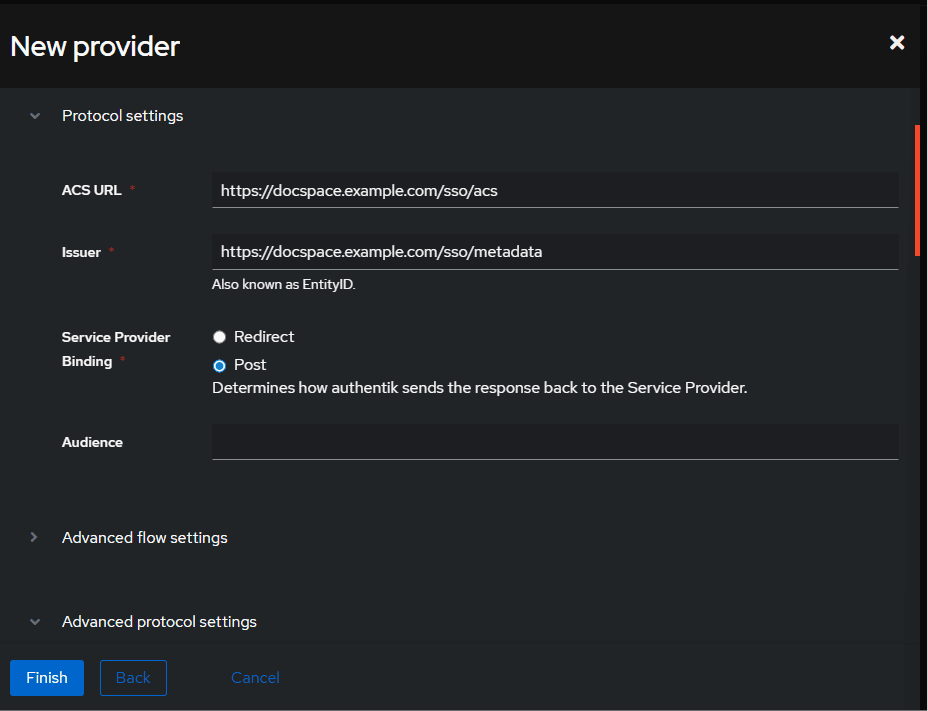

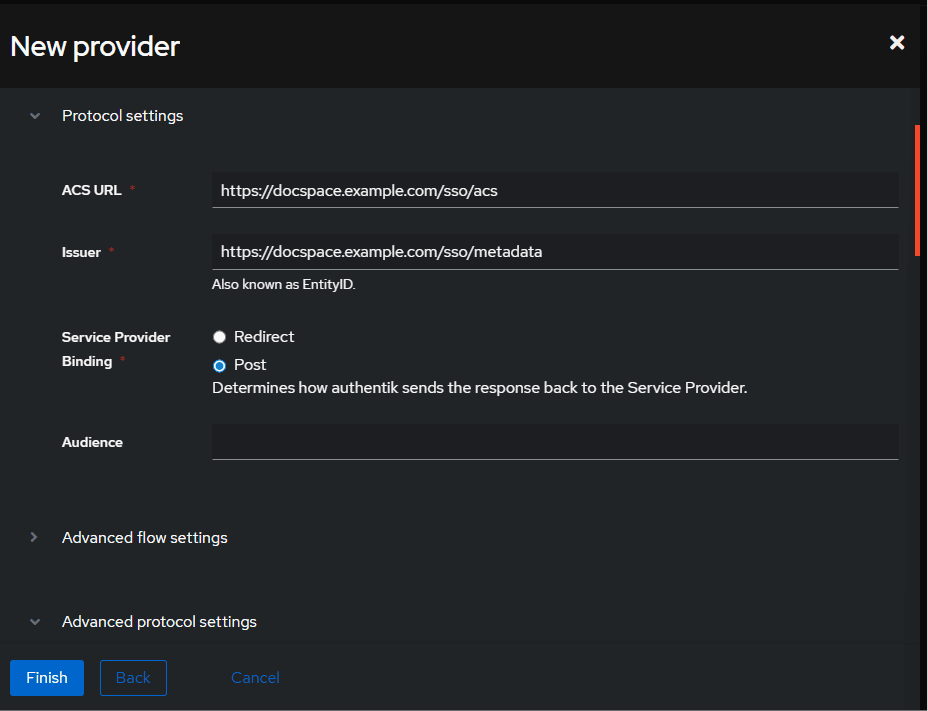

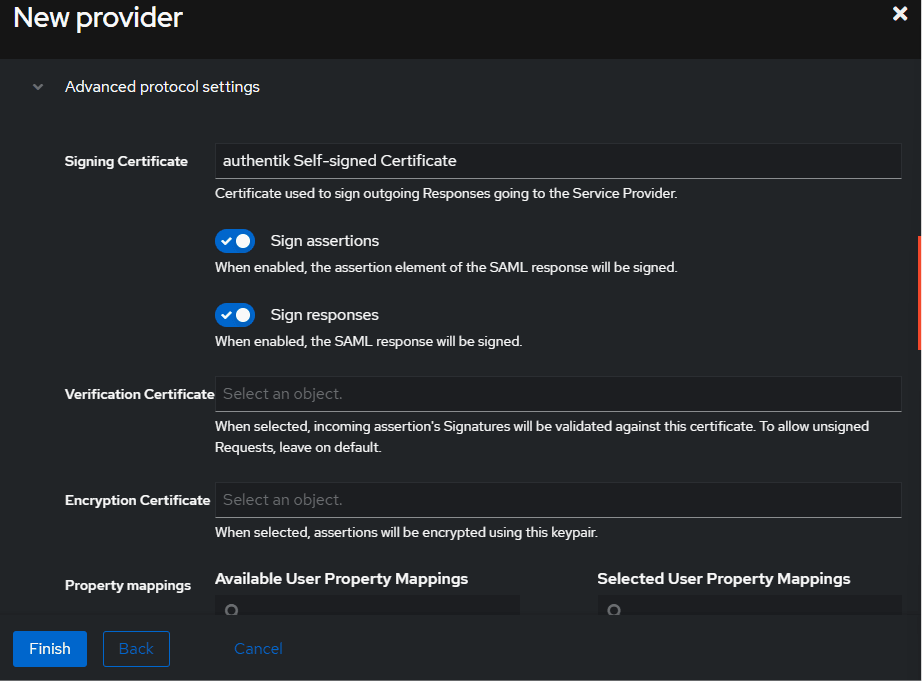

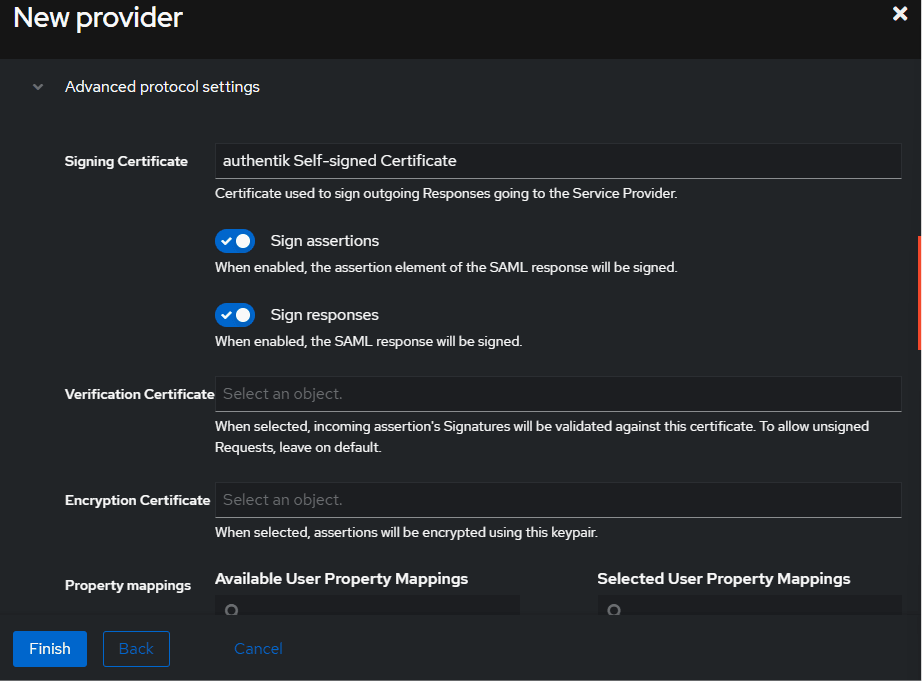

次のフィールドに入力します:

名前 Docspace SAML 認可フロー default-provider-authorization-implicit-consent(アプリケーションを認可) ACS URL https://docspace.example.com/sso/acs 発行者 https://docspace.example.com/sso/metadata サービスプロバイダーバインディング POST アサーションに署名 true レスポンスに署名 true 署名証明書 初回はauthentik自己署名証明書を指定するか、独自の証明書に置き換えることができます プロパティマッピング 属性をステップ4で設定した場合、左の列から右の列に選択して右矢印をクリックして追加する必要があります

- 完了をクリックします。

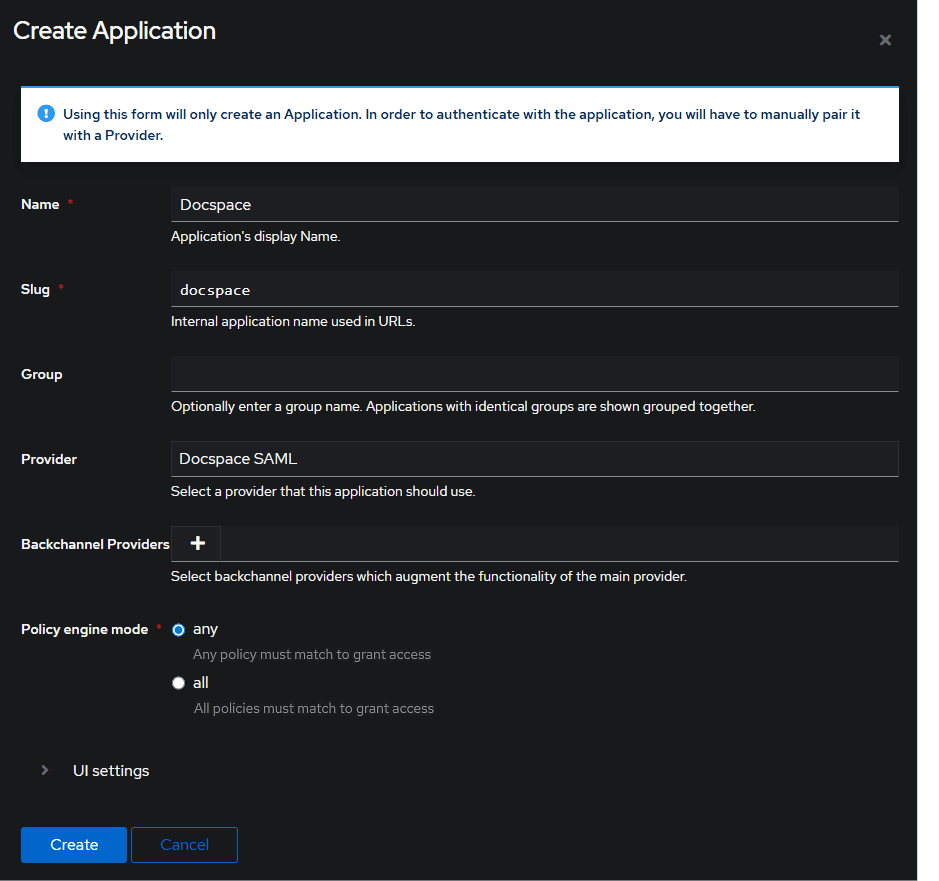

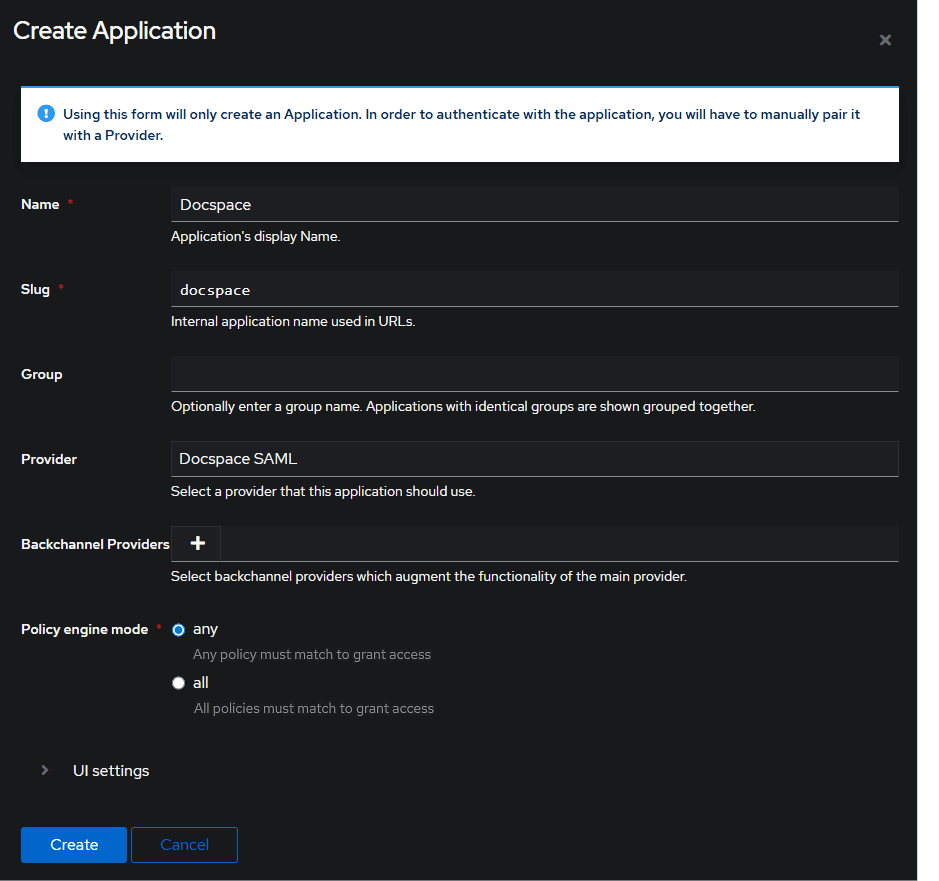

- アプリケーション -> 作成に移動します。

-

次のフィールドに入力します:

名前 Docspace SAML スラッグ docspace プロバイダー Docspace SAMLを選択します ポリシーエンジンモード any -

作成をクリックします。

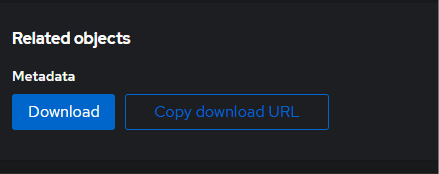

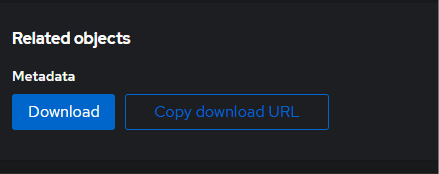

- 作成したSAMLプロバイダーに移動します。

- メタデータURLリンクを見つけます(通常はhttps://authentik.example.com/application/saml/docspace/metadata.xmlです)

- このリンクをコピーするか、XMLをダウンロードします。

ONLYOFFICE SPの設定

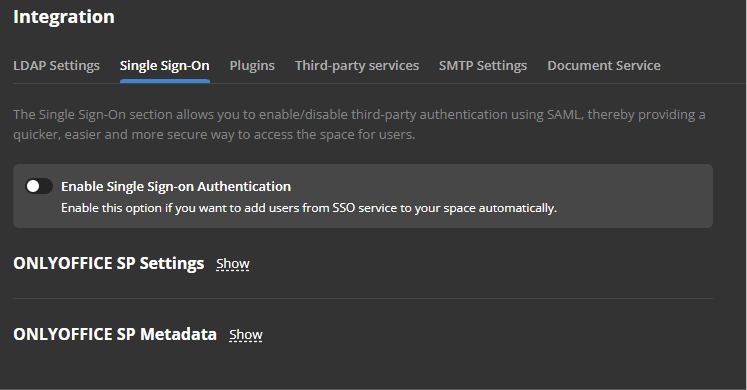

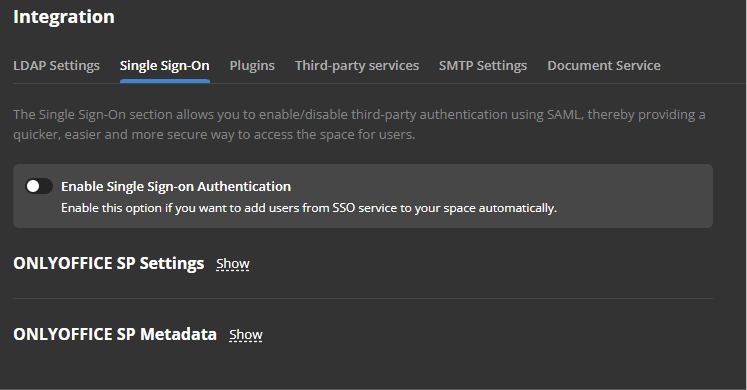

管理者としてONLYOFFICE DocSpaceにサインインしていることを確認し、設定メニューに移動し、統合セクションを選択し、シングルサインオンタブを開きます。

- シングルサインオン認証を有効にするスイッチを使用してSSOを有効にし、コピーしたリンクをIdpメタデータXMLへのURLフィールドに貼り付けます。

- 上向き矢印のボタンを押してIdPメタデータをロードします。ONLYOFFICE SP設定フォームは、Authentik IdPからのデータで自動的に入力されます。

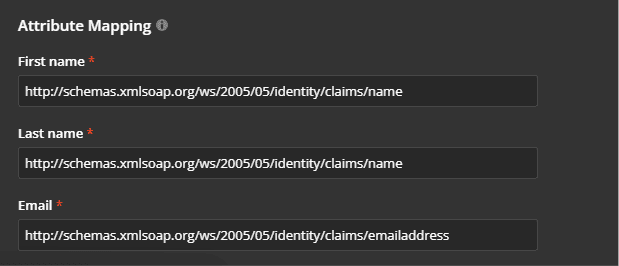

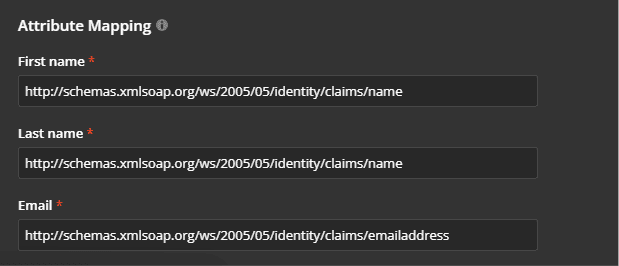

- ユーザーに属性が設定されておらず、AuthentikでのIDP作成セクションのステップ4が実行されていない場合、属性マッピングで次のパラメーターを指定する必要があります:

名 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name 姓 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name メールアドレス http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

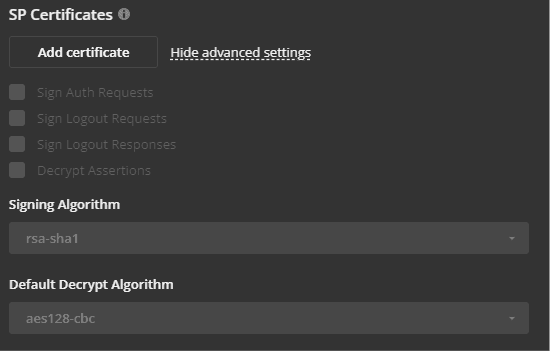

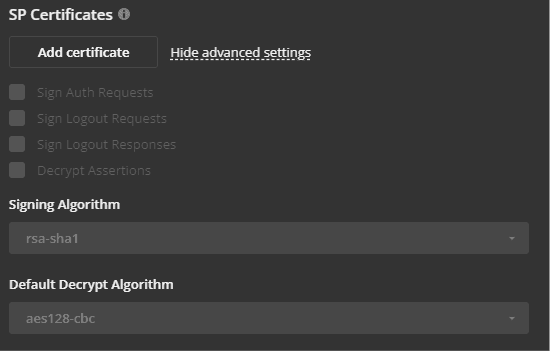

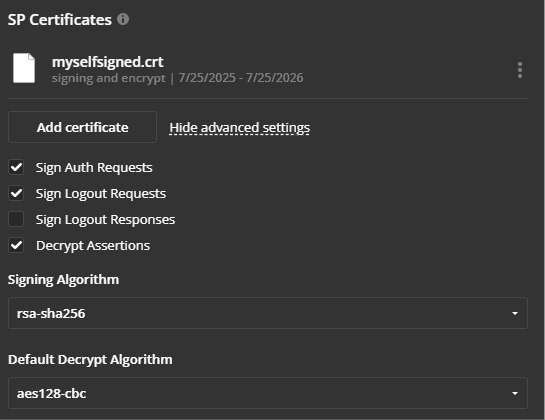

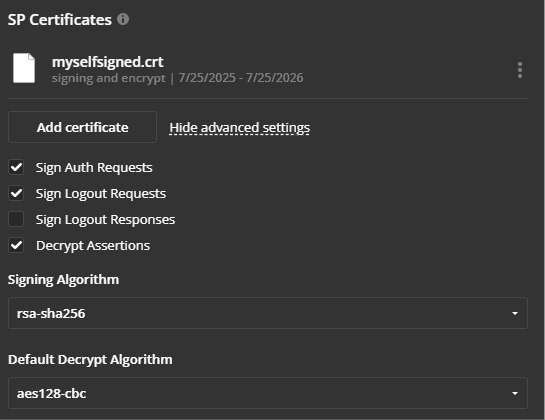

- SP証明書セクションで証明書を作成します。そのためには、該当セクションで証明書を追加ボタンをクリックします。

-

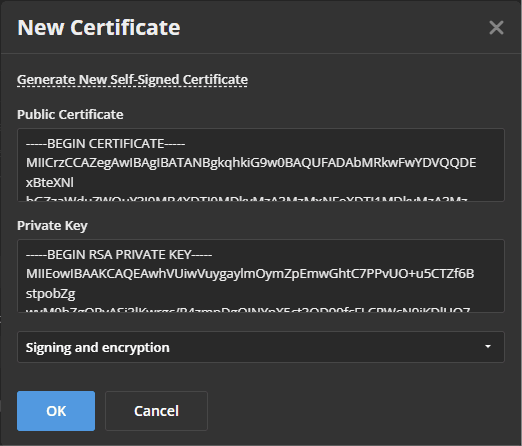

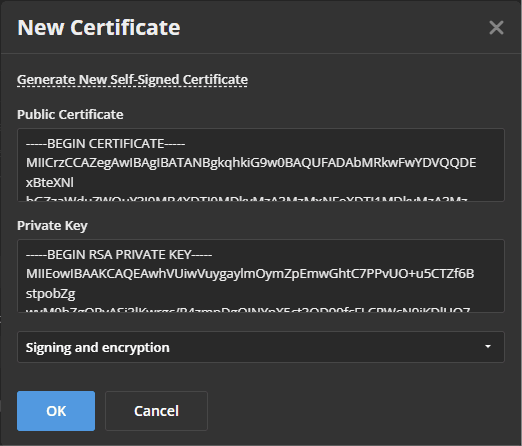

開いたモーダルウィンドウで、新しい自己署名証明書を生成リンクをクリックし、使用目的リストで署名と暗号化オプションを選択します。証明書を保存する前に、公開証明書のテキストをクリップボードにコピーし、ファイルに保存します(Authentikで必要になります)、その後OKボタンをクリックします。

- 保存ボタンをクリックします。

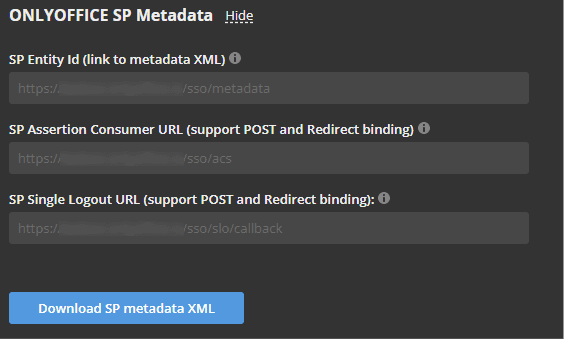

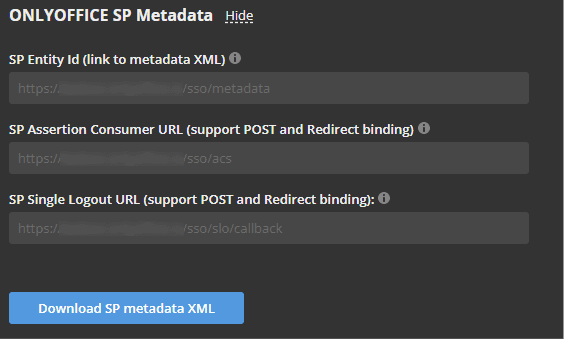

- ONLYOFFICE SPメタデータセクションが開き、SPメタデータXMLをダウンロードボタンが表示されます。

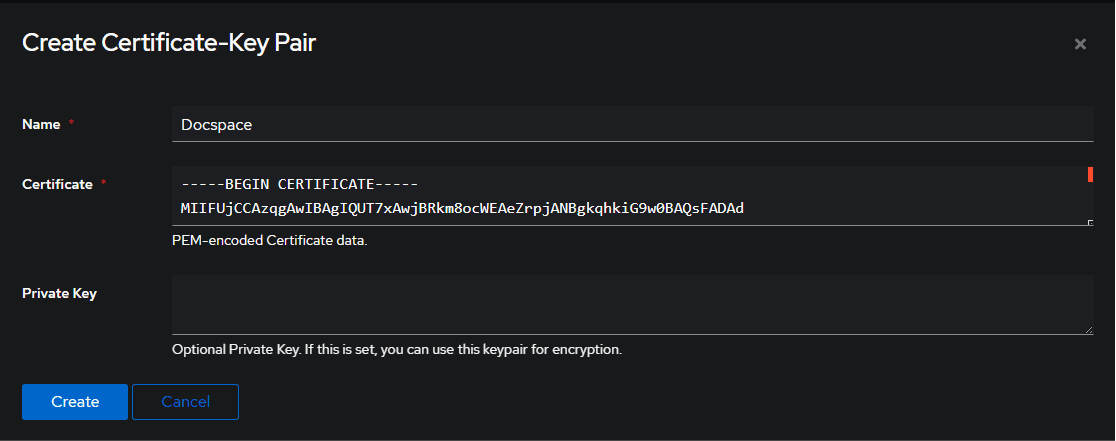

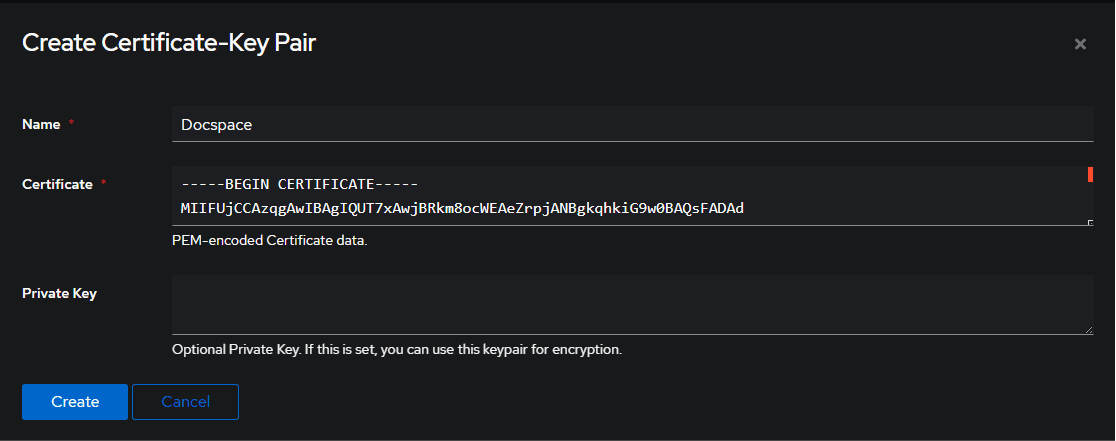

- Authentikに戻り、コピーした証明書を追加します。システム -> 証明書 -> 作成に移動します。

- 任意の名前を入力し、コピーした証明書を貼り付けます。

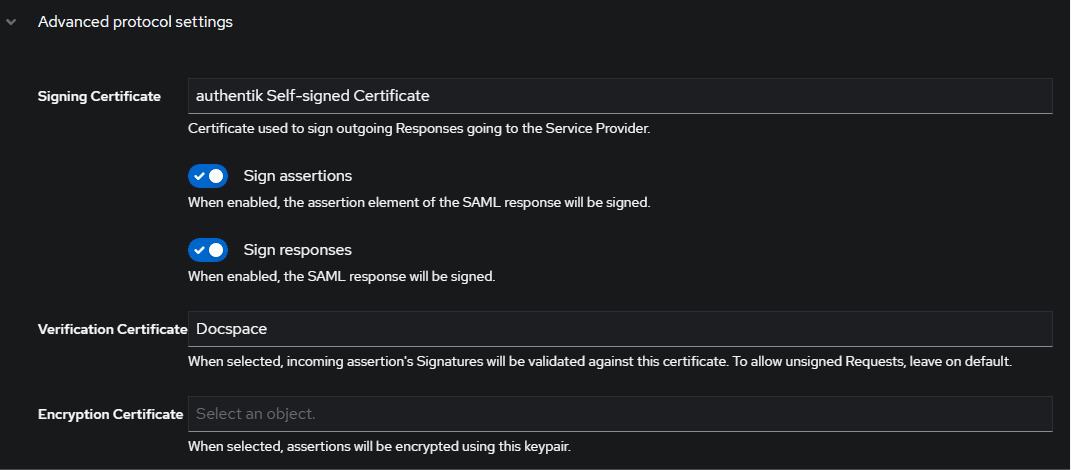

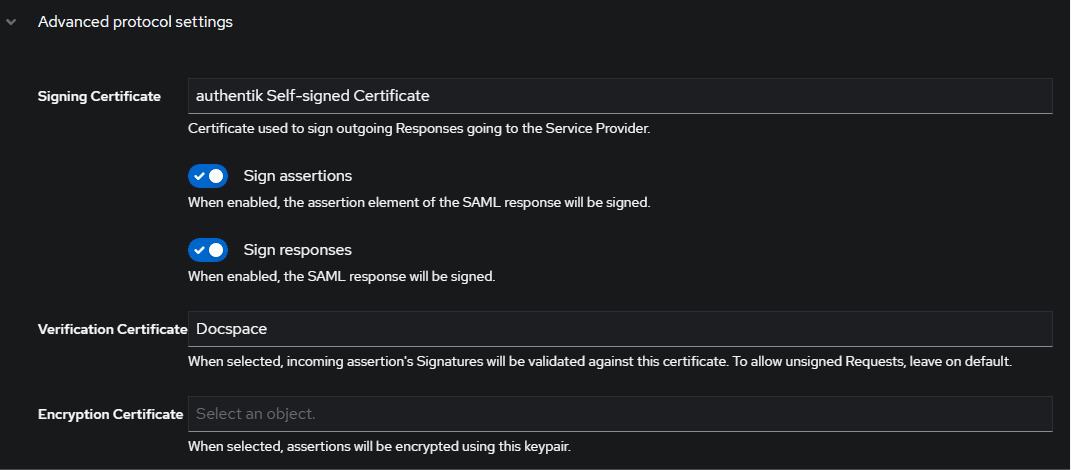

- この証明書をプロバイダー設定で指定します。

暗号化が必要な場合は、ステップ8で秘密鍵付きの証明書を作成し、この証明書を暗号化証明書フィールドに指定する必要があります。

ONLYOFFICE SPとAuthentik IdPの動作確認

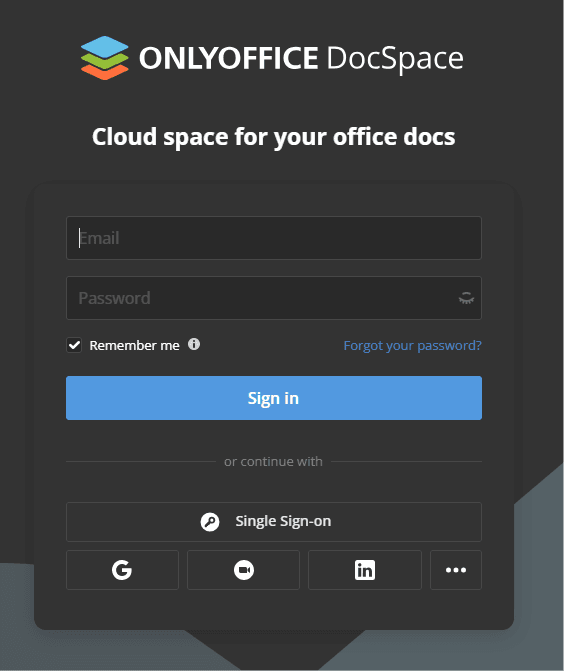

- ONLYOFFICE DocSpace認証ページにアクセスします(例:https://myportal-address.com/login)。

- シングルサインオンボタンをクリックします。ボタンが表示されていない場合は、SSOが有効になっていないことを意味します。

- SPとIdPのすべてのパラメータが正しく設定されている場合、Authentik IdPのログインフォームにリダイレクトされます。

- Authentikユーザーのログインとパスワードを入力し、サインインボタンをクリックします。

- 資格情報が正しい場合、ポータルのメインページにリダイレクトされます(ユーザーが存在しない場合は自動的に作成され、IDPで変更された場合はデータが更新されます)。

次の項目が含まれている記事:タグ:

すべてのタグを見る