- Home

- DocSpace

- Configurazione

- IdP di AD FS

IdP di AD FS

Introduzione

Single Sign-on (SSO) è una tecnologia che permette agli utenti di effettuare l'accesso una sola volta e poi ottenere accesso a più applicazioni/servizi senza dover autenticarsi nuovamente.

SSO è sempre garantito dall'operazione congiunta di due applicazioni: un Identity Provider e un Service Provider (anche chiamati "IdP" e "SP"). ONLYOFFICE SSO implementa solo il SP. Molti fornitori diversi possono agire come IdP, ma questo articolo considera l'implementazione di Active Directory Federation Services (AD FS).

Preparazione di AD FS per la configurazione SSO

- Installa l'ultima versione di AD DS (Active Directory Domain Service) con tutti gli aggiornamenti e le patch ufficiali.

- Installa l'ultima versione di AD FS con tutti gli aggiornamenti e le patch ufficiali.

Per distribuire AD FS da zero puoi utilizzare le seguenti istruzioni.

- Verifica che il link ai metadati di AD FS sia pubblicamente disponibile. Per farlo,

- Nel Server Manager, apri Strumenti -> Gestione AD FS,

- Vai a AD FS \ Servizio \ Endpoint,

- Trova la riga con il tipo Federation Metadata nella tabella. Il link ai metadati IdP è costruito secondo il seguente schema:

https://{ad-fs-domain}/{path-to-FederationMetadata.xml}In alternativa, puoi utilizzare il seguente comando PowerShell:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()Come risultato dovresti ottenere un link simile a questo:

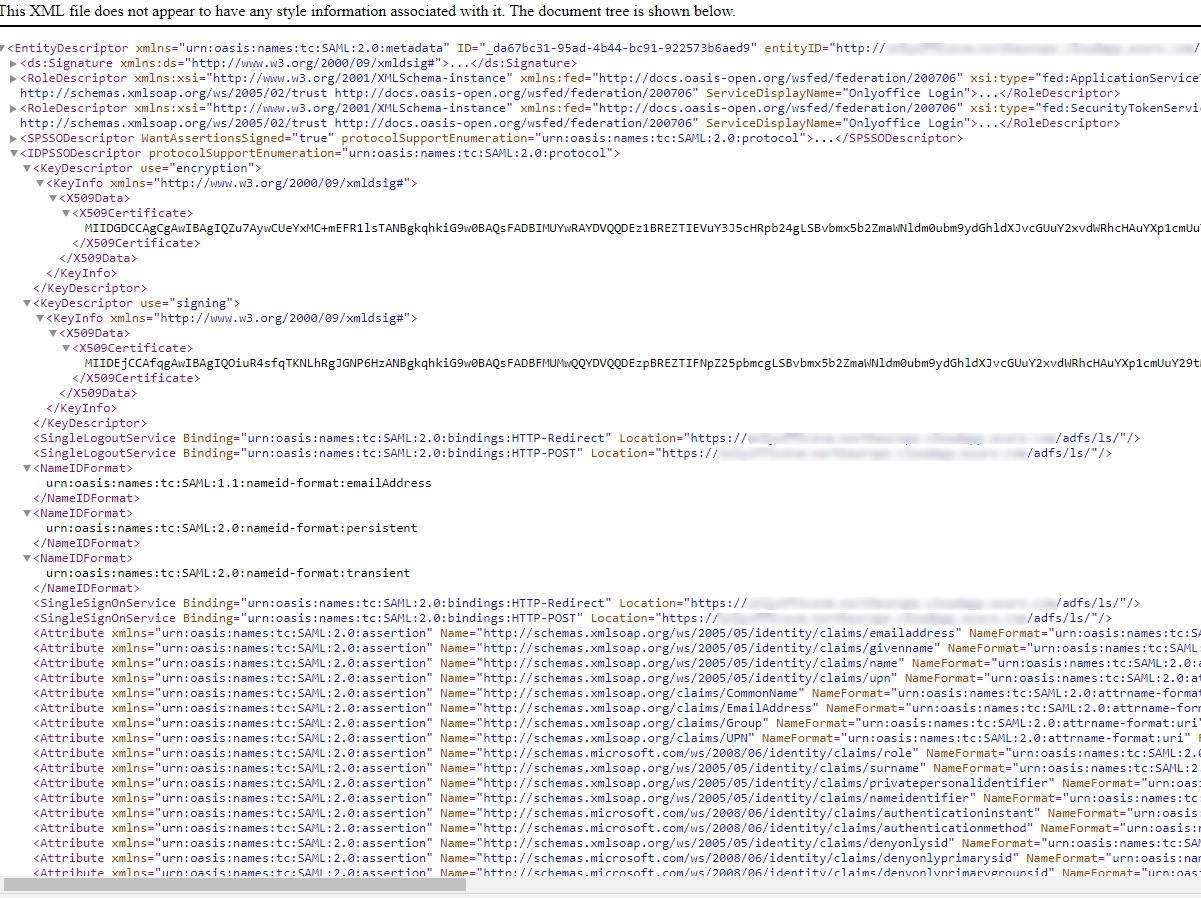

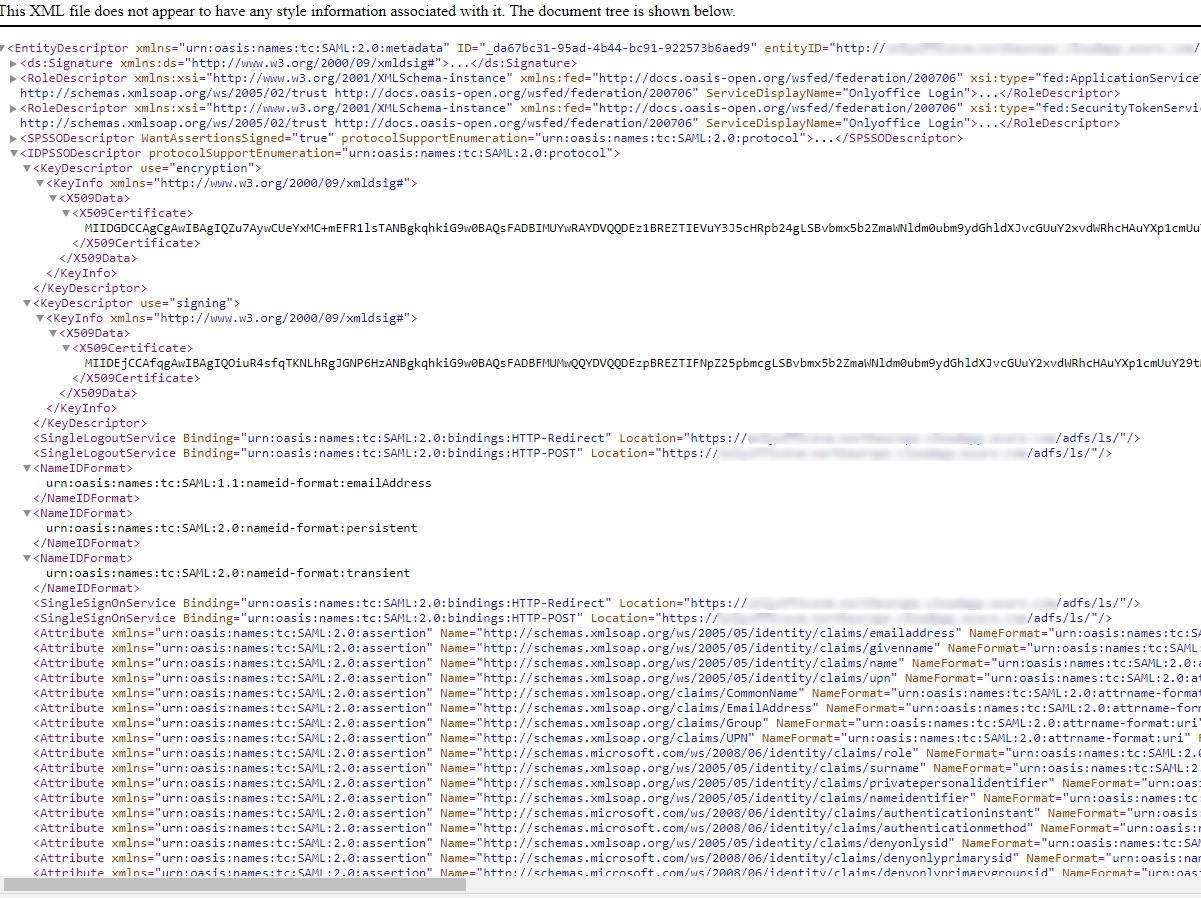

https://myportal-address.com/FederationMetadata/2007-06/FederationMetadata.xml - Per verificare che AD FS sia stato avviato correttamente, apri il link ricevuto in un browser web. L'xml dovrebbe essere visualizzato o scaricato.

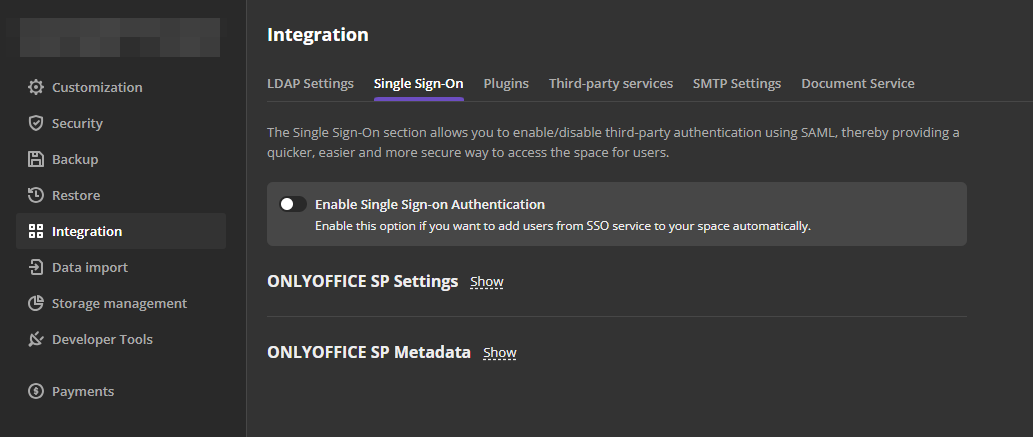

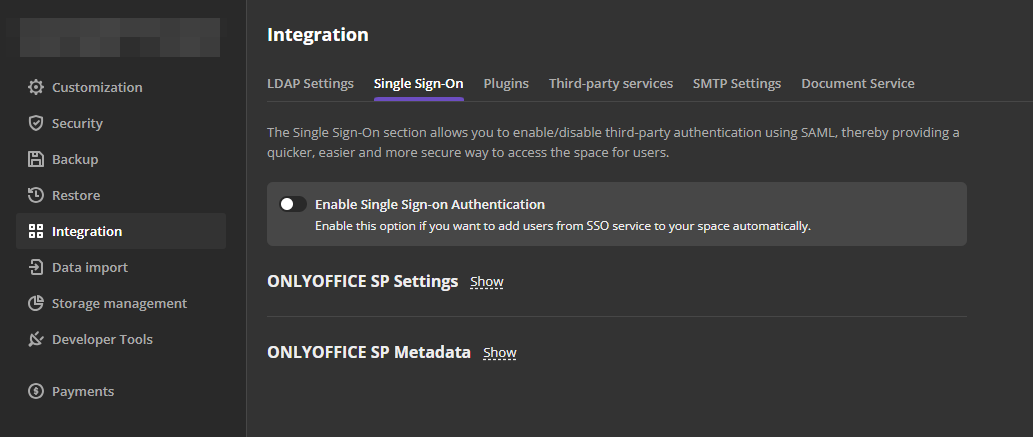

Copia il link al file xml dei metadati: sarà richiesto nel passaggio successivo. Assicurati di essere connesso come Amministratore al tuo ONLYOFFICE DocSpace. Apri la pagina Impostazioni -> Integrazione -> Single Sign-On.

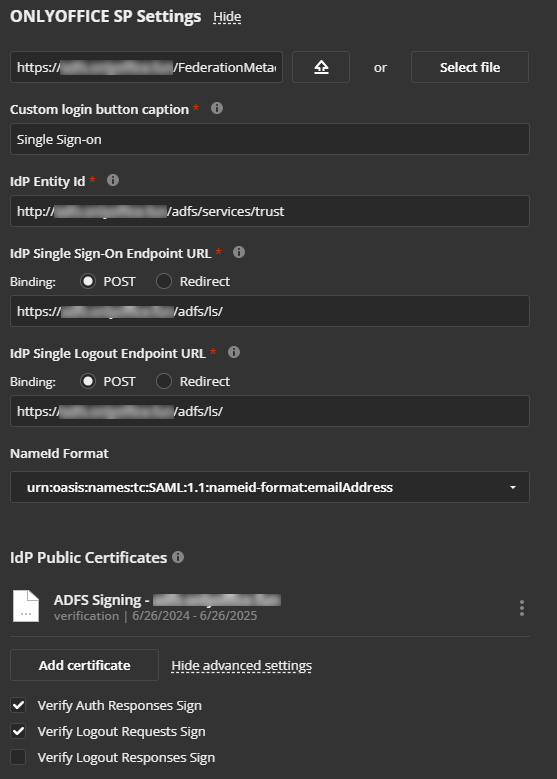

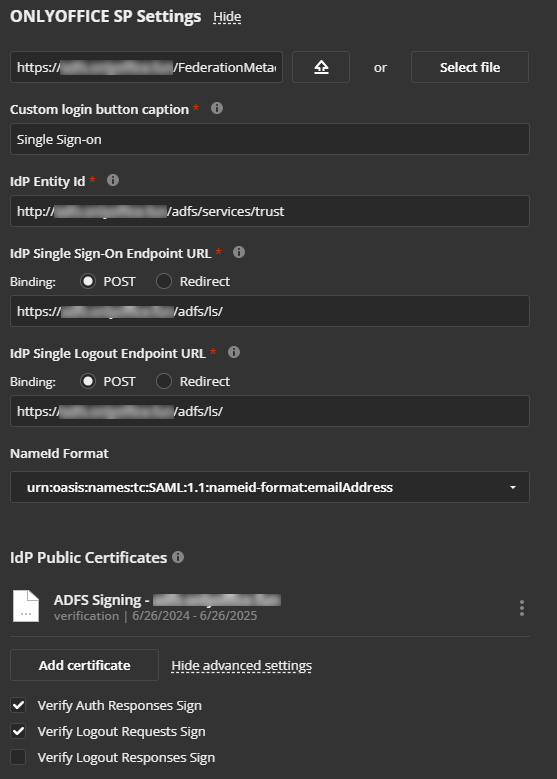

Configurazione di ONLYOFFICE SP

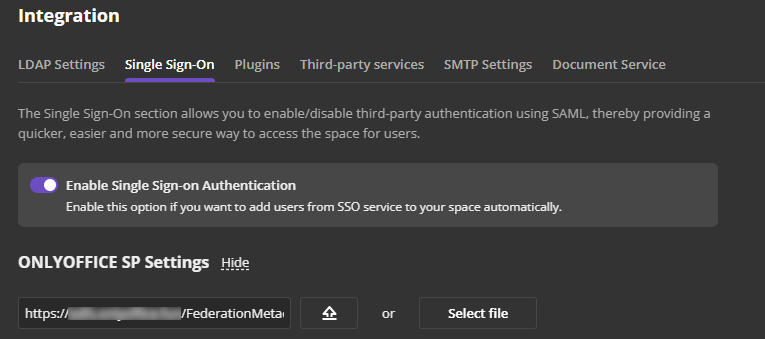

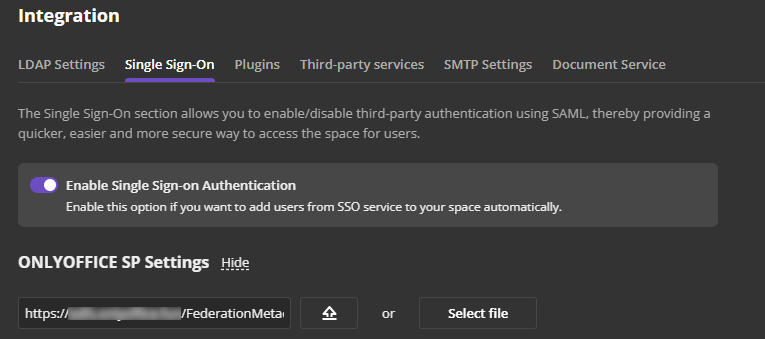

- Abilita SSO utilizzando l'interruttore Abilita Autenticazione Single Sign-on e incolla il link copiato da AD FS nel campo URL ai Metadati XML Idp.

- Premi il pulsante con la freccia verso l'alto per caricare i metadati IdP. Il modulo Impostazioni SP di ONLYOFFICE sarà automaticamente compilato con i tuoi dati da AD FS IdP.

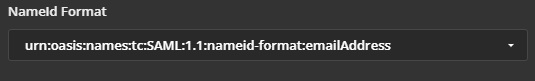

- Nel selettore Formato NameID, scegli il seguente valore: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

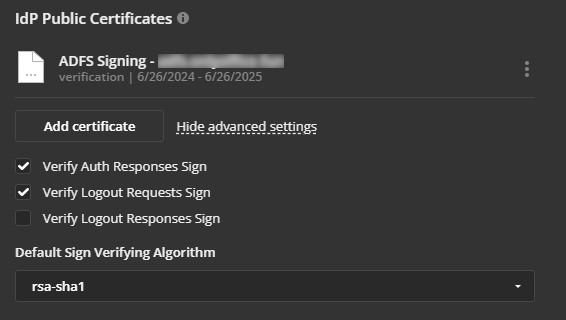

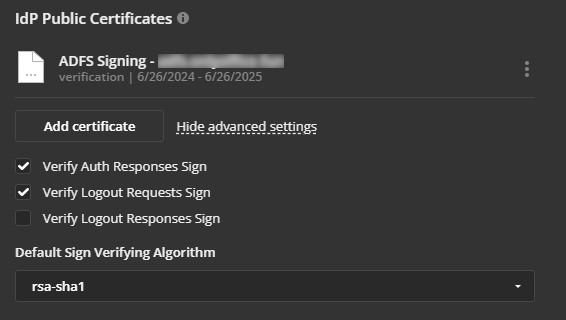

- Nella sezione Certificati Pubblici IdP \ Impostazioni avanzate, deseleziona l'opzione Verifica Firma Risposta Logout, poiché AD FS non lo richiede di default.

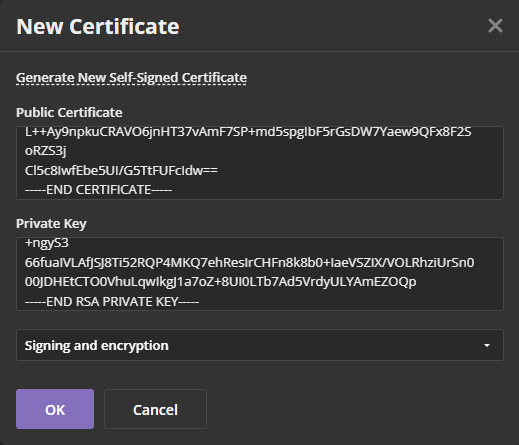

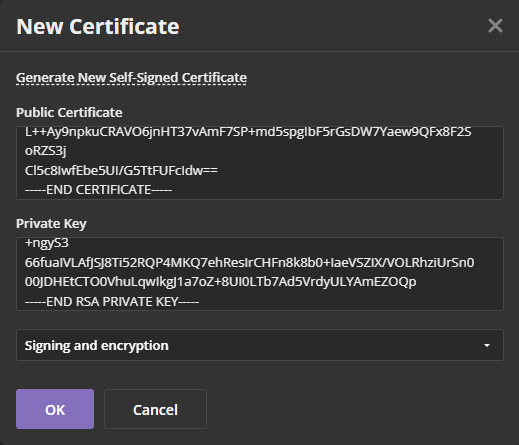

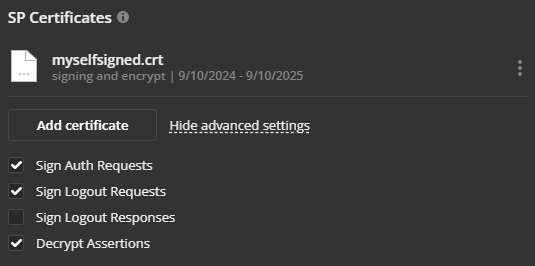

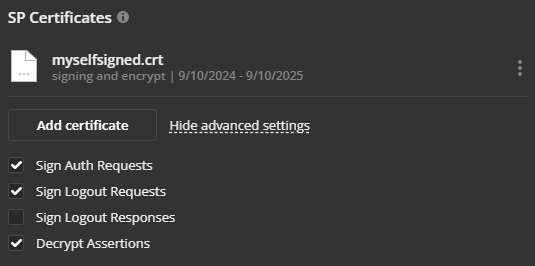

- Ora devi aggiungere certificati alla sezione Certificati SP. Puoi generare certificati auto-firmati o aggiungere qualsiasi altro certificato.

Importantenella finestra Nuovo Certificato, cambia il selettore Usa per nell'opzione Firma e crittografia, poiché AD FS IdP è configurato automaticamente per verificare le firme digitali e crittografare i dati.

- Nelle Impostazioni avanzate dei Certificati SP, deseleziona l'opzione Firma Risposte Logout, poiché AD FS non lo richiede di default.

- Non è necessario modificare il modulo Mapping Attributi, poiché imposteremo questi parametri successivamente nell'IdP AD FS.

- Clicca sul pulsante Salva.

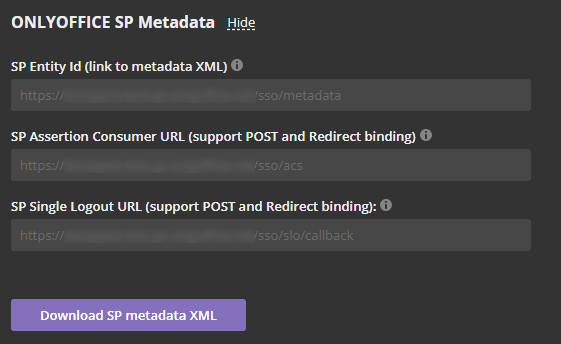

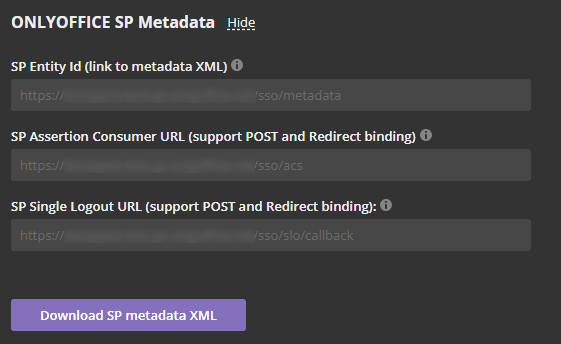

- Dovrebbe aprirsi la sezione Metadati SP di ONLYOFFICE.

-

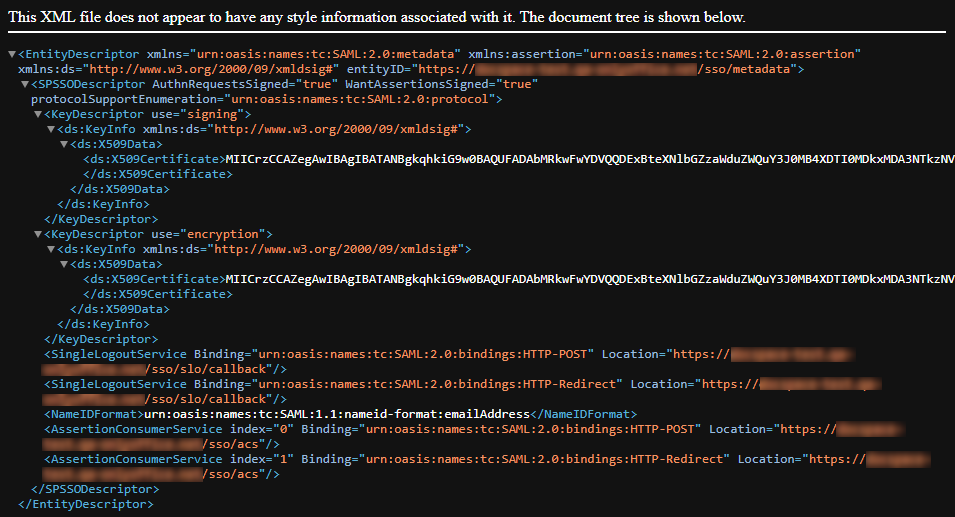

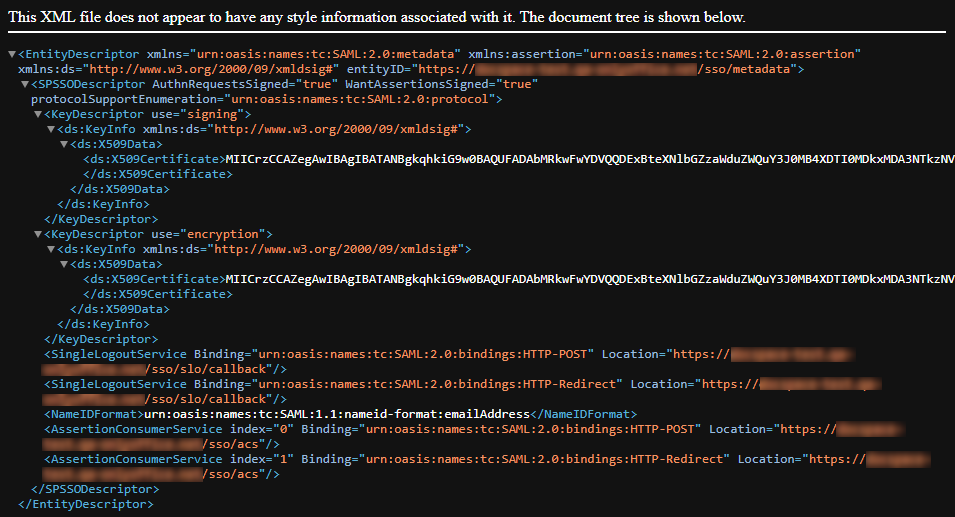

Verifica che le nostre impostazioni siano pubblicamente disponibili cliccando su Scarica SP Metadata XML

button. Il contenuto del file XML dovrebbe essere visualizzato.

- Copia il link ai metadati di ONLYOFFICE SP dal campo SP Entity ID (link ai metadati XML) e vai alla macchina dove è installato AD FS.

Configurazione di AD FS IdP

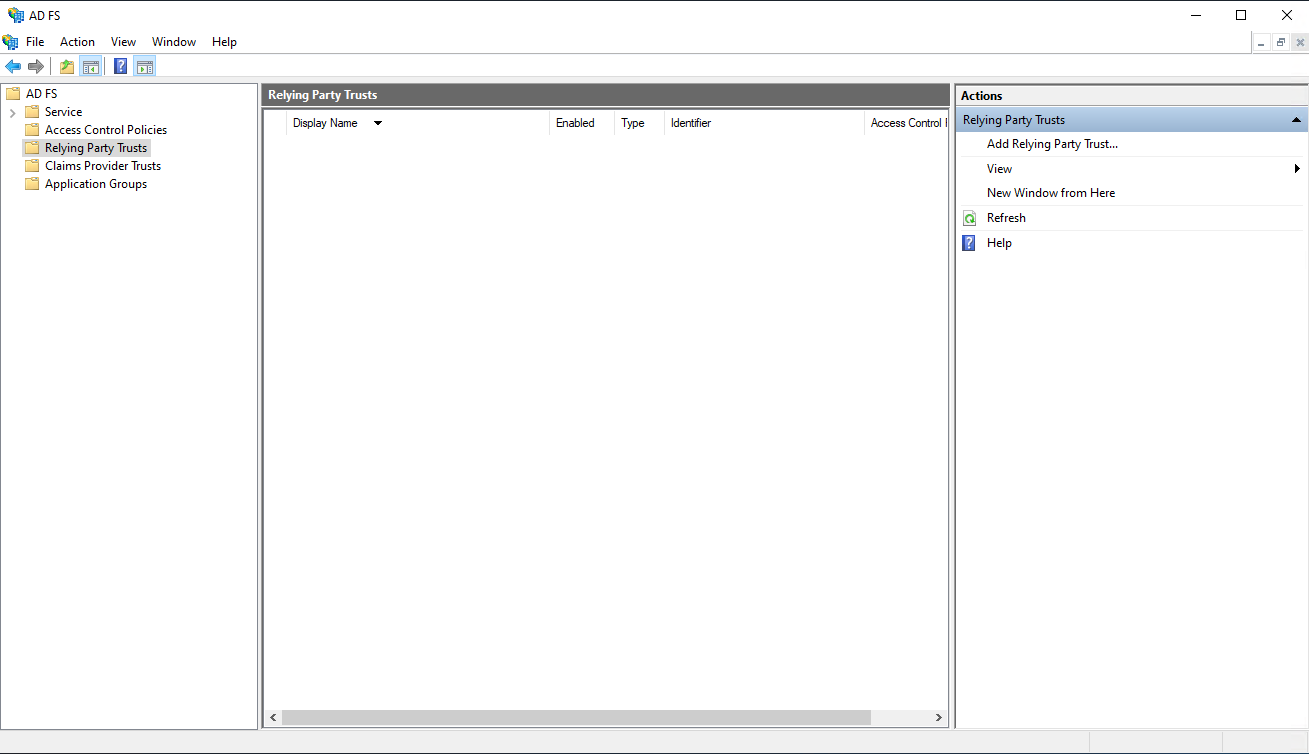

- Nel Server Manager, apri Strumenti -> Gestione AD FS,

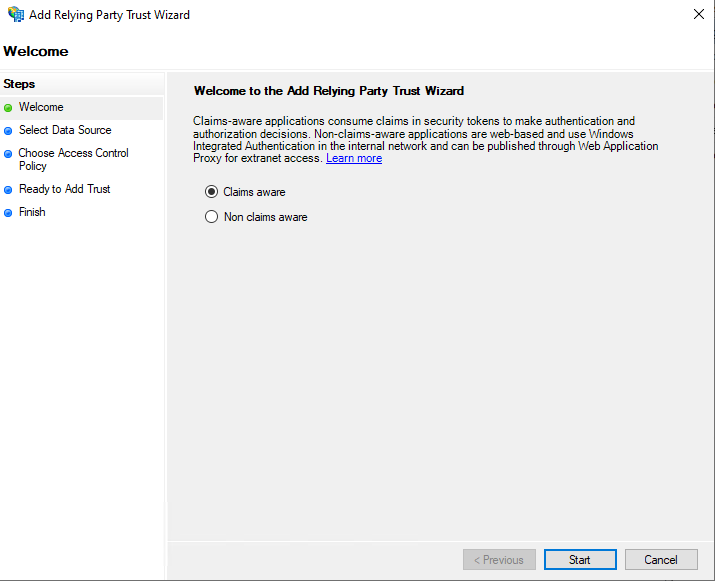

- Nel pannello Gestione AD FS, seleziona Relazioni di fiducia > Relying Party Trusts. Clicca sull'opzione Aggiungi Relying Party Trust... a destra. Si apre il Wizard per l'aggiunta di Relying Party Trust,

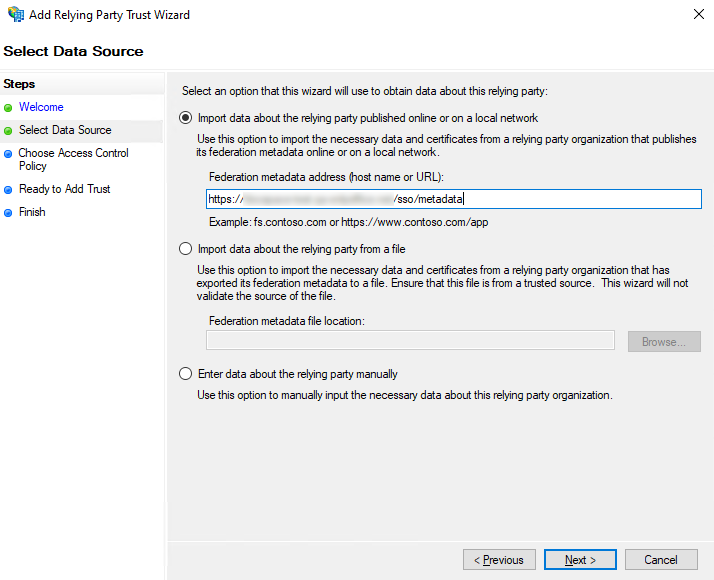

- Nella finestra del wizard, seleziona il pulsante radio Importa dati sul relying party pubblicati online o su una rete locale, incolla il link precedentemente copiato ai metadati di ONLYOFFICE SP nel campo Indirizzo dei metadati di federazione (nome host o URL) e clicca sul pulsante Avanti,

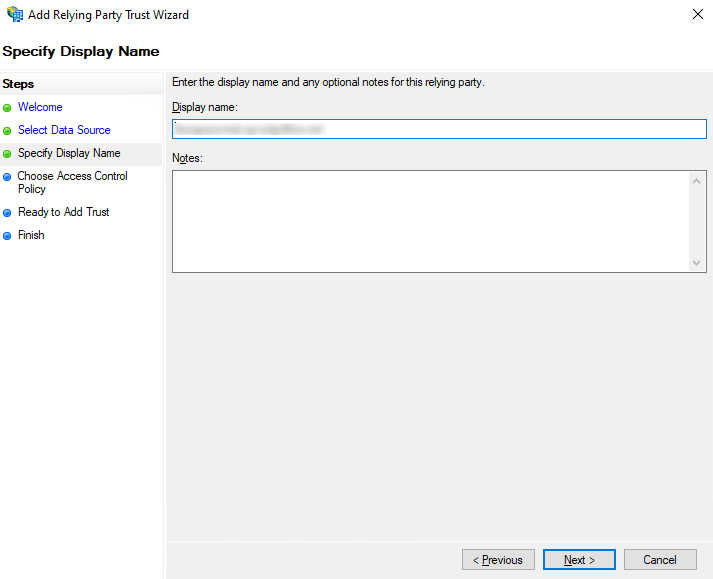

- Nel campo Nome visualizzato, specifica un nome qualsiasi e clicca sul pulsante Avanti,

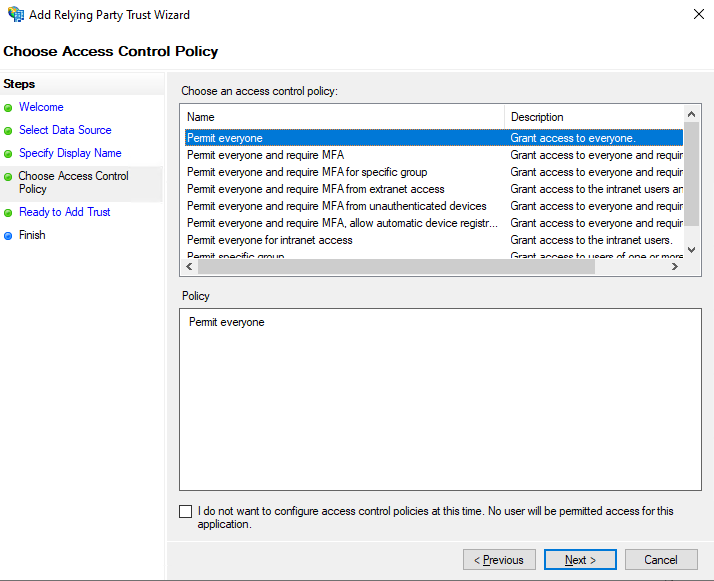

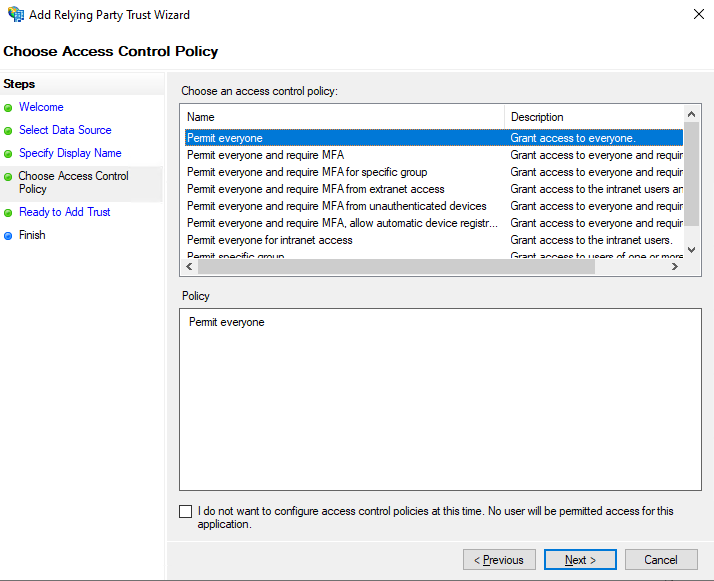

- Seleziona l'opzione Consenti a tutti e clicca sul pulsante Avanti,

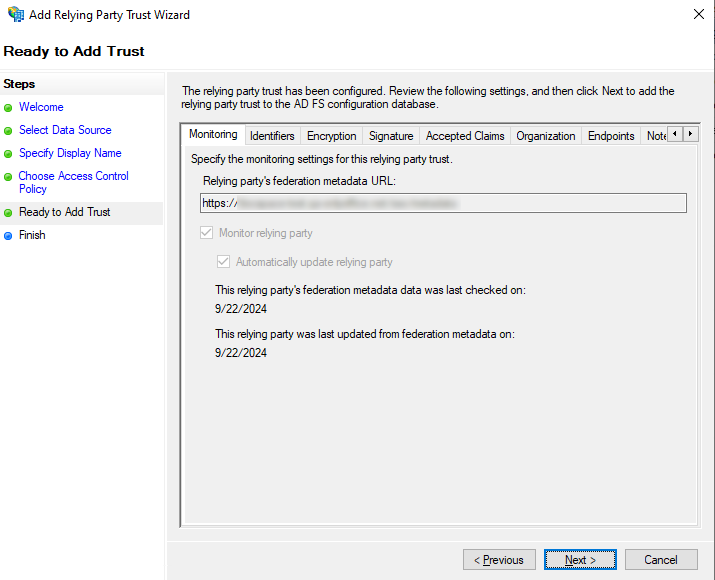

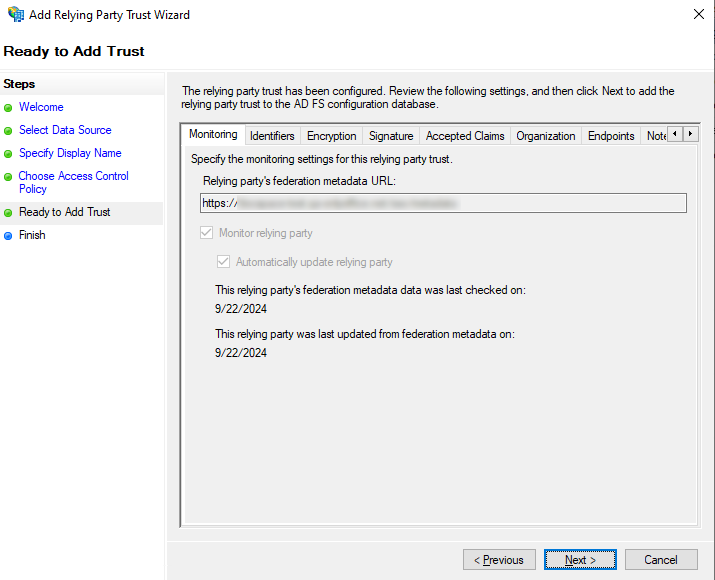

- Verifica le impostazioni risultanti e clicca sul pulsante Avanti,

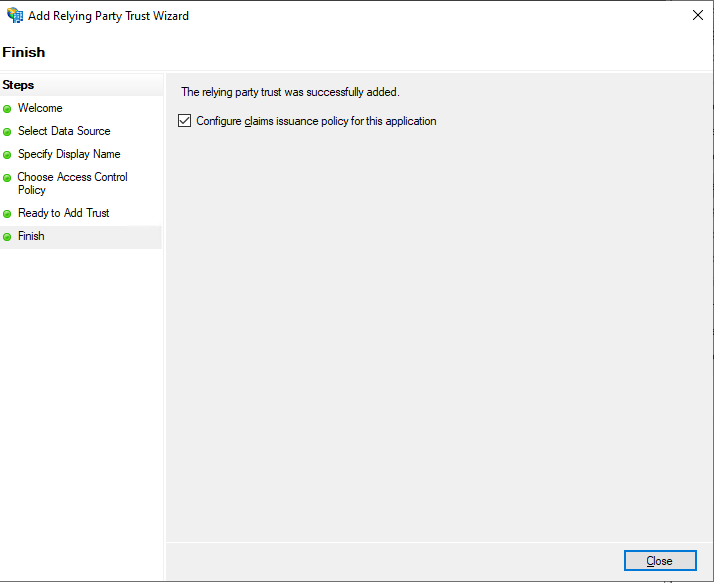

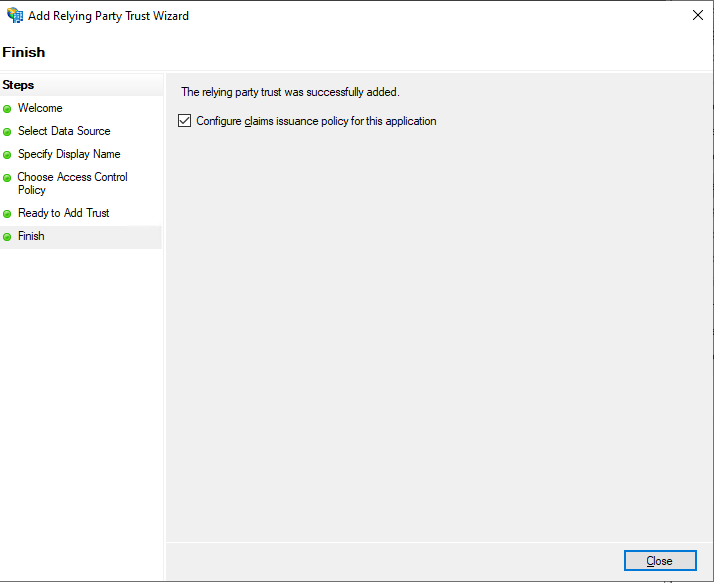

- Lascia l'opzione predefinita invariata e clicca sul pulsante Chiudi,

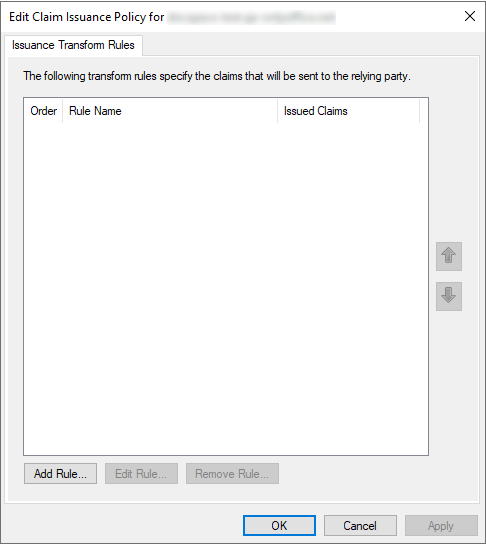

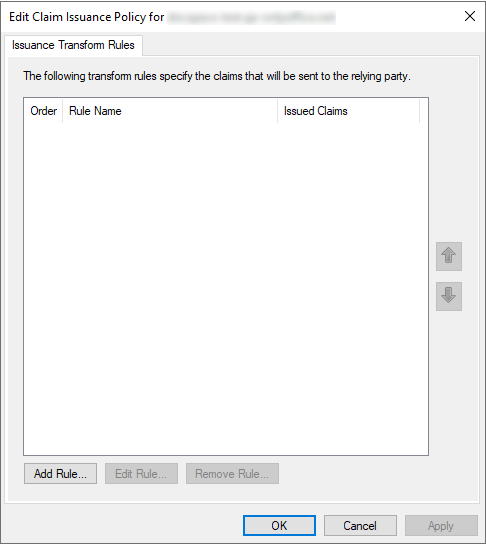

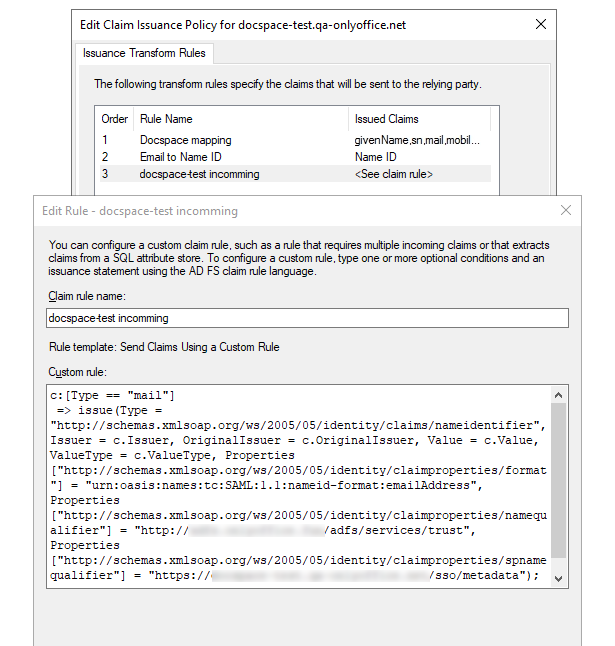

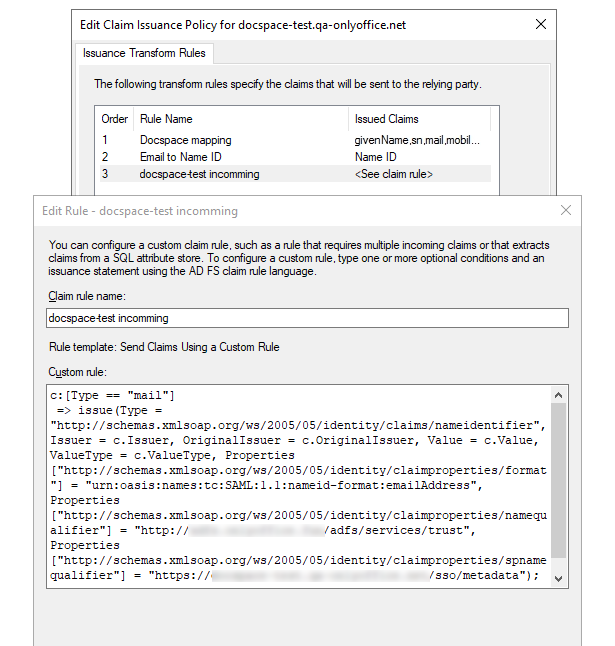

- Si apre una nuova finestra. Nella scheda Modifica politica di emissione delle attestazioni, clicca sul pulsante Aggiungi regola...,

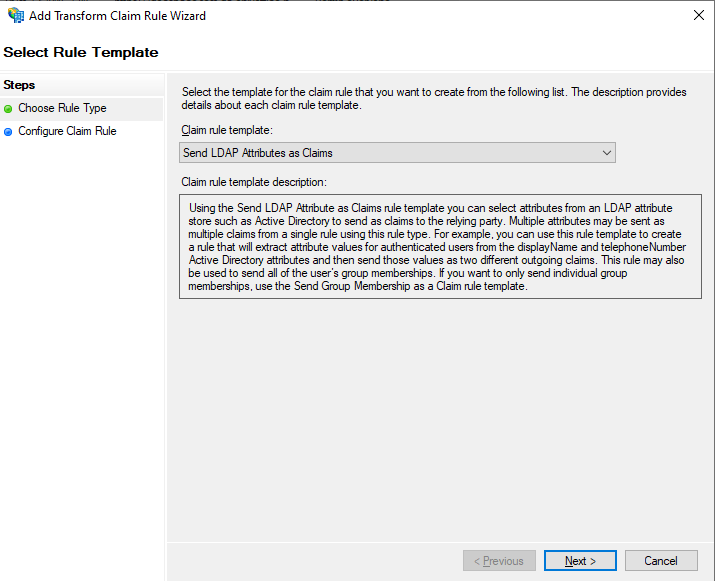

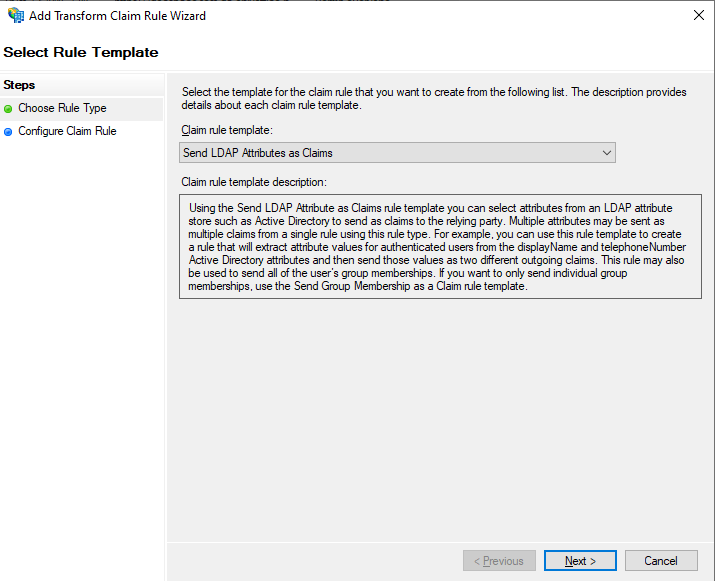

- Seleziona l'opzione Invia attributi LDAP come attestazioni dalla lista Modello di regola di attestazione e clicca sul pulsante Avanti,

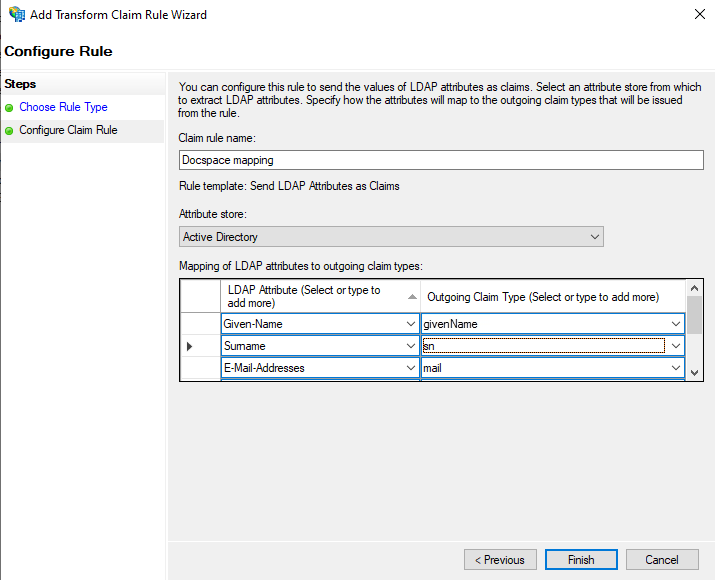

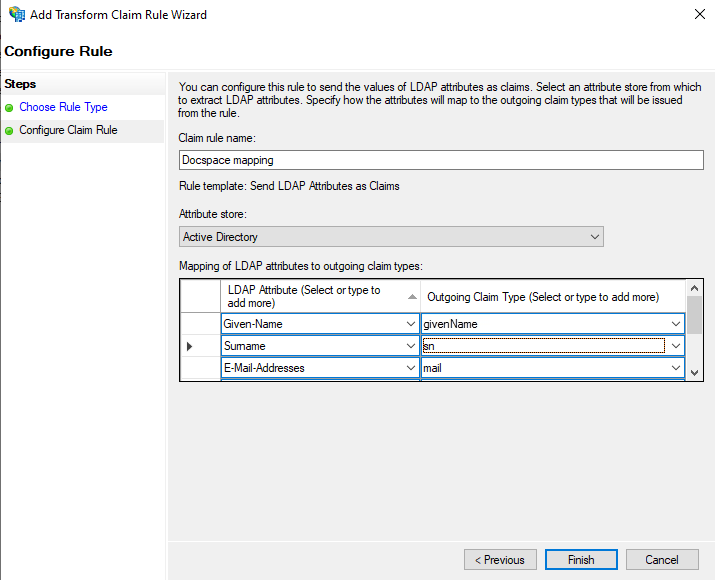

- Inserisci un nome qualsiasi nel campo Nome della regola di attestazione. Seleziona l'opzione Active Directory dalla lista Archivio attributi e compila il modulo Mappatura degli attributi LDAP ai tipi di attestazione in uscita secondo la tabella sottostante. Quando sei pronto, clicca su Fine.

Attributo LDAP (Seleziona o digita per aggiungere altri) Tipo di attestazione in uscita (Seleziona o digita per aggiungere altri) Given-Name givenName Surname sn E-Mail-Addresses mail

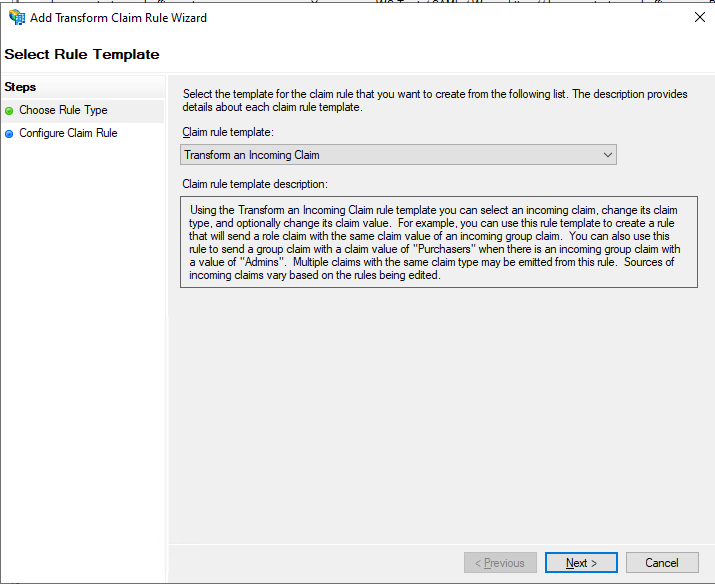

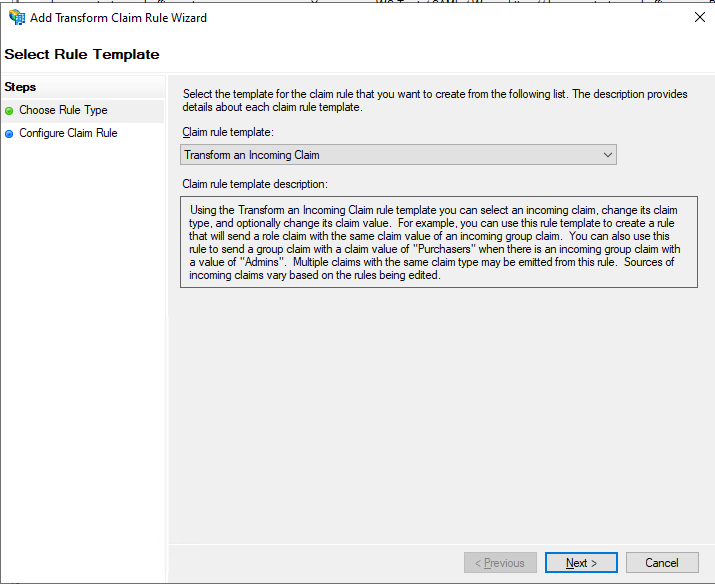

- Nella finestra Modifica regole di attestazione, clicca nuovamente sul pulsante Aggiungi regola..., seleziona l'opzione Trasforma un'attestazione in entrata dalla lista Modello di regola di attestazione e clicca sul pulsante Avanti,

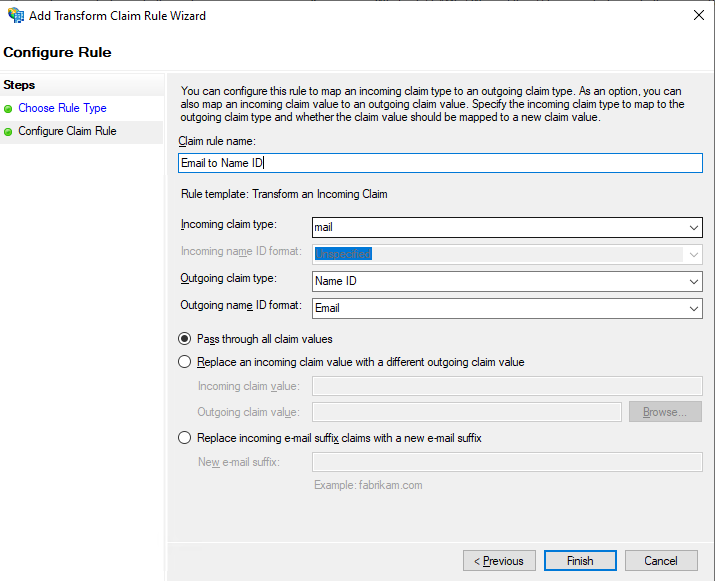

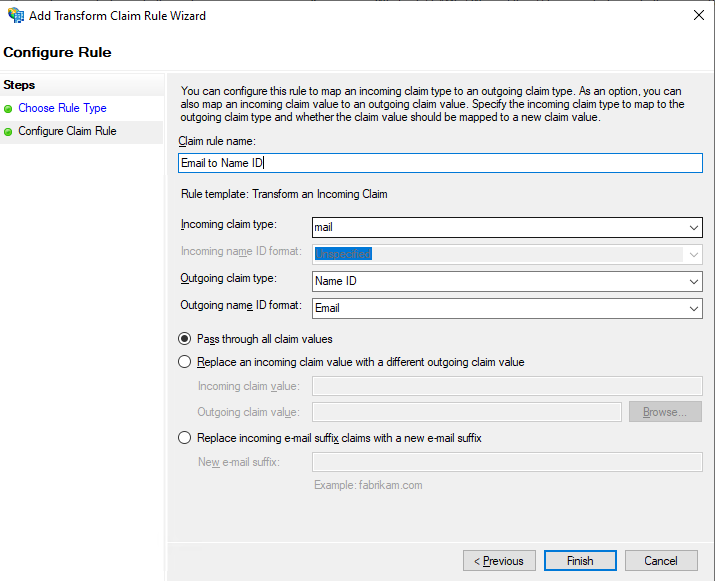

- Inserisci un nome qualsiasi nel campo Nome della regola di attestazione e seleziona le seguenti opzioni dalle liste:

- Tipo di attestazione in entrata: mail,

- Tipo di attestazione in uscita: Name ID,

- Formato del nome ID in uscita: Email

Quando sei pronto, fai clic sul pulsante Fine.

-

Se il logout da AD FS non funziona, è consigliato aggiungere una Regola di Reclamo Personalizzata sostituendo

{portal-domain}con il tuo dominio SP e cambiando{ad-fs-domain}con il tuo dominio IdP:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Fai clic sul pulsante OK,

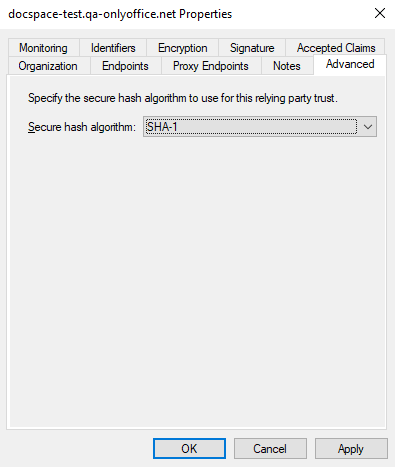

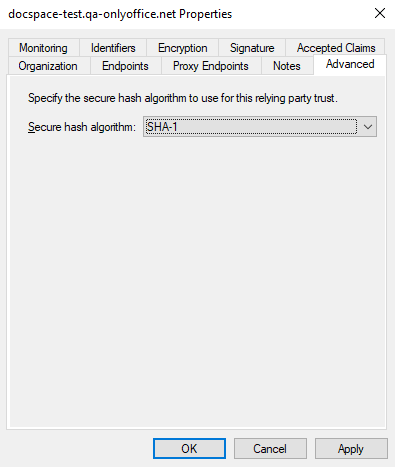

- Apri le proprietà del trust del relying party creato e passa alla scheda Avanzate,

Seleziona l'opzione SHA-1 nell'elenco Algoritmo di hash sicuro.