- Početna

- Radni prostor

- Administracija

- Korišćenje Kontrolne table

- Konfigurisanje ONLYOFFICE SP i AD FS IdP

Konfigurisanje ONLYOFFICE SP i AD FS IdP

Uvod

Jedinstvena prijava (SSO) je tehnologija koja omogućava korisnicima da se prijave samo jednom i zatim dobiju pristup više aplikacija/usluga bez ponovne autentifikacije.

SSO je uvek osiguran zajedničkim radom dve aplikacije: provajdera identiteta i provajdera usluga (u daljem tekstu "IdP" i "SP"). ONLYOFFICE SSO implementira samo SP. Mnogo različitih provajdera može delovati kao IdP, ali ovaj članak razmatra implementaciju Active Directory Federation Services (AD FS).

Sistemski zahtevi

Sistemski zahtevi uključuju sledeći softver koji je testiran i dokazano radi ispravno sa ONLYOFFICE SSO:

- Windows Server 2008 R2, Windows Server 2016;

- AD FS verzija 3.0 ili novija.

Priprema ONLYOFFICE Workspace za SSO podešavanje

- Instalirajte ONLYOFFICE Workspace za Docker ili bilo koju kasniju verziju sa podrškom za SSO (AD FS je podržan počevši od Community Server v9.5).

- Dodajte ime domena, npr. myportal-address.com.

- Na vašem portalu idite na Kontrolna tabla -> HTTPS, kreirajte i primenite letsencrypt sertifikat za enkripciju saobraćaja (da omogućite HTTPS na vašem portalu).

Priprema AD FS za SSO podešavanje

- Instalirajte najnoviju verziju AD DS (Active Directory Domain Service) sa svim zvaničnim ažuriranjima i zakrpama.

- Instalirajte najnoviju verziju AD FS sa svim zvaničnim ažuriranjima i zakrpama.

Za postavljanje AD FS od nule možete koristiti sledeća uputstva.

- Proverite da li je link do AD FS metapodataka javno dostupan. Da biste to uradili,

- U Server Manager, otvorite Tools -> AD FS Management,

- Idite na AD FS \ Service \ Endpoints,

- Pronađite red sa tipom Federation Metadata u tabeli. Link do IdP metapodataka je konstruisan prema sledećoj šemi:

https://{ad-fs-domain}/{path-to-FederationMetadata.xml}

Alternativno, možete koristiti sledeću PowerShell komandu:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()Kao rezultat, trebalo bi da dobijete link koji izgleda ovako:

https://onlyofficevm.northeurope.cloudapp.azure.com/FederationMetadata/2007-06/FederationMetadata.xml - Da biste proverili da li je AD FS ispravno pokrenut, otvorite dobijeni link u veb pregledaču. XML bi trebalo da se prikaže ili preuzme. Kopirajte link do XML metapodataka: biće potreban u sledećem koraku.

Konfigurisanje ONLYOFFICE SP

- Uverite se da ste prijavljeni kao Administrator na vašoj ONLYOFFICE Kontrolnoj tabli i kliknite na karticu SSO u sekciji POSTAVKE PORTALA na levoj bočnoj traci.

Možete registrovati samo jednog enterprise provajdera identiteta za vašu organizaciju na ONLYOFFICE portalu.

- Omogućite SSO koristeći prekidač Omogući autentifikaciju jedinstvenom prijavom i nalepite link kopiran iz AD FS u polje URL do IdP XML metapodataka.

Pritisnite dugme sa strelicom nagore da učitate IdP metapodatke. Forma ONLYOFFICE SP Settings će biti automatski popunjena vašim podacima iz AD FS IdP.

- U polju Prilagođeni natpis dugmeta za prijavu, možete uneti bilo koji tekst umesto podrazumevanog (Jedinstvena prijava). Ovaj tekst će biti prikazan na dugmetu koje se koristi za prijavu na portal sa uslugom jedinstvene prijave na ONLYOFFICE stranici za autentifikaciju.

- U selektoru NameID Format, izaberite sledeću vrednost: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

- U sekciji IdP Javni Sertifikati \ Napredna podešavanja, poništite opciju Proveri potpis odgovora na odjavu, jer AD FS to ne zahteva po defaultu.

- Sada treba da dodate sertifikate u sekciju SP Sertifikati. Možete generisati samopotpisane sertifikate ili dodati bilo koje druge sertifikate.

u prozoru Novi Sertifikat, prebacite selektor Koristi za na opciju potpisivanje i enkripcija, jer je AD FS IdP automatski podešen da proverava digitalne potpise i šifrira podatke.

Trebalo bi da dobijete skoro isti rezultat:

- U SP Certificates \ Advanced settings, isključite opciju Sign Logout Responses, jer AD FS to ne zahteva po defaultu.

Nije potrebno podešavati formu Attribute Mapping, jer ćemo te parametre postaviti kasnije u AD FS IdP. U sekciji Advanced Settings možete označiti opciju Hide auth page da sakrijete podrazumevanu stranicu za autentifikaciju i automatski preusmerite na SSO servis.VažnoAko trebate da vratite podrazumevanu stranicu za autentifikaciju (da biste mogli pristupiti portalu ako vaš IDP server ne radi), možete dodati ključ

Nije potrebno podešavati formu Attribute Mapping, jer ćemo te parametre postaviti kasnije u AD FS IdP. U sekciji Advanced Settings možete označiti opciju Hide auth page da sakrijete podrazumevanu stranicu za autentifikaciju i automatski preusmerite na SSO servis.VažnoAko trebate da vratite podrazumevanu stranicu za autentifikaciju (da biste mogli pristupiti portalu ako vaš IDP server ne radi), možete dodati ključ/Auth.aspx?skipssoredirect=truenakon imena domena vašeg portala u adresnoj traci pretraživača. - Kliknite na dugme Save. Sekcija ONLYOFFICE SP Metadata bi trebalo da se otvori.

Proverite da li su naša podešavanja javno dostupna klikom na dugme Download SP Metadata XML. Sadržaj XML datoteke bi trebalo da se prikaže.

- Kopirajte link do ONLYOFFICE SP metapodataka iz polja SP Entity ID (link to metadata XML) i idite na mašinu gde je instaliran AD FS.

Konfigurisanje AD FS IdP

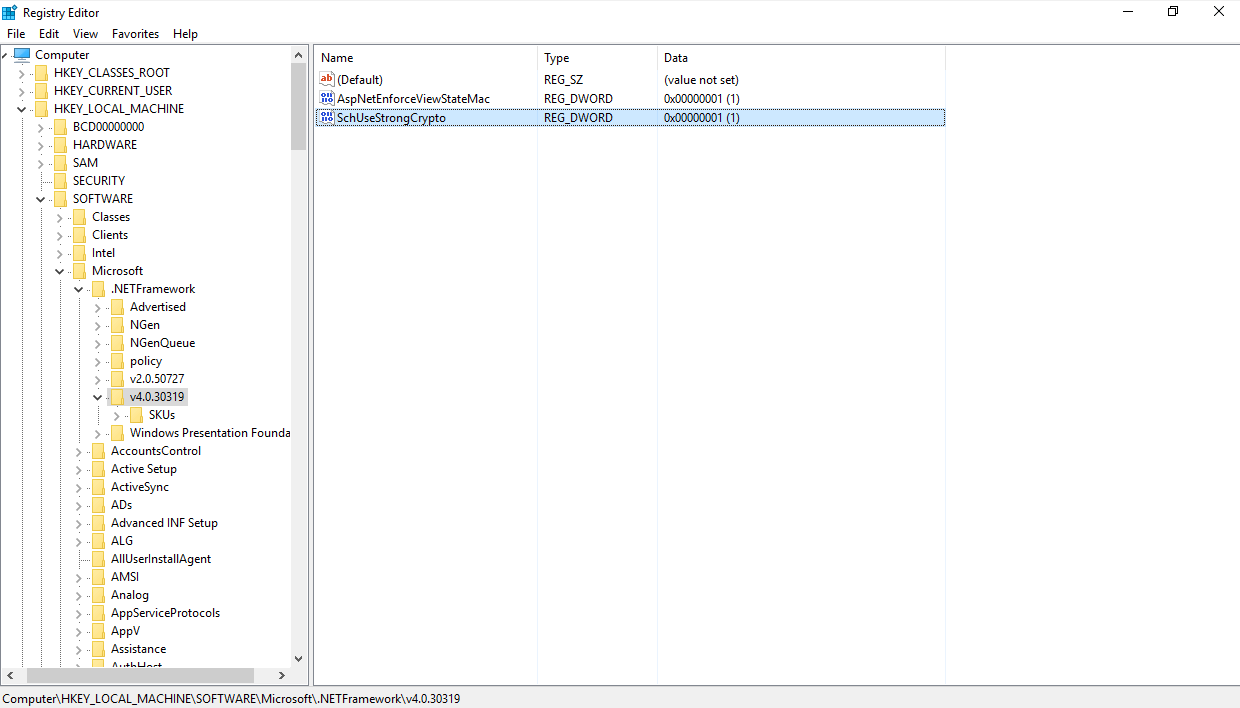

- Omogućite jaku autentifikaciju za .NET aplikacije.

.NET Framework 3.5/4.0/4.5.x aplikacije mogu prebaciti podrazumevani protokol na TLS 1.2 omogućavanjem ključa registra

SchUseStrongCrypto. Ovaj ključ registra će primorati .NET aplikacije da koriste TLS 1.2.Za AD FS na Windows Server 2016 i Windows Server 2012 R2 trebate koristiti ključ za .NET Framework 4.0/4.5.x: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319Za .NET Framework 3.5 koristite sledeći ključ registra:

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001Za .NET Framework 4.0/4.5.x koristite sledeći ključ registra:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 "SchUseStrongCrypto"=dword:00000001

Alternativno, možete koristiti sledeću PowerShell komandu:

New-ItemProperty -path 'HKLM:\SOFTWARE\Microsoft\.NetFramework\v4.0.30319' -name 'SchUseStrongCrypto' -value '1' -PropertyType 'DWord' -Force | Out-NullZa više detalja, molimo pogledajte ovaj članak.

- U Server Manager, otvorite Tools -> AD FS Management,

- U panelu AD FS Management, izaberite Trust Relationships > Relying Party Trusts. Kliknite na Add Relying Party Trust... opciju sa desne strane. Otvara se Add Relying Party Trust Wizard,

- U prozoru čarobnjaka, izaberite Import data about the relying party published online or on a local network radio dugme, zalepite prethodno kopirani link do ONLYOFFICE SP metapodataka u polje Federation metadata address (host name or URL) i kliknite na Next dugme,

- U polje Display name unesite bilo koje ime i kliknite na Next dugme,

- Izaberite opciju I do not want to configure multi-factor authentication settings for this relying party trust at this time i kliknite na Next

dugme,

- Izaberite opciju Dozvoli svim korisnicima pristup ovoj oslanjajućoj strani i kliknite na dugme Dalje ,

- Proverite rezultujuće postavke i kliknite na dugme Dalje ,

- Ostavite podrazumevanu opciju nepromenjenom i kliknite na dugme Zatvori ,

- Otvara se novi prozor. Na kartici Pravila transformacije izdavanja, kliknite na dugme Dodaj pravilo...,

- Izaberite opciju Pošalji LDAP atribute kao tvrdnje iz liste Šablon pravila tvrdnje i kliknite na dugme Dalje ,

- Unesite bilo koje ime u polje Naziv pravila tvrdnje. Izaberite opciju Active Directory iz liste Prodavnica atributa i popunite obrazac Mapiranje LDAP atributa na odlazne tipove tvrdnji prema tabeli ispod. Kada završite, kliknite Završi.

LDAP atribut (Izaberite ili unesite da dodate više) Odlazni tip tvrdnje (Izaberite ili unesite da dodate više) Given-Name givenName Surname sn E-Mail-Addresses mail Telephone-Number mobile Title title physicalDeliveryOfficeName l

- U prozoru Uredi pravila tvrdnji, ponovo kliknite na dugme Dodaj pravilo..., izaberite opciju Transformiši ulaznu tvrdnju iz liste Šablon pravila tvrdnje i kliknite na dugme Dalje ,

- Unesite bilo koje ime u polje Naziv pravila tvrdnje i izaberite sledeće opcije iz lista:

- Tip ulazne tvrdnje: mail,

- Tip odlazne tvrdnje: Name ID,

- Format odlaznog ID imena: Email

Kada budete spremni, kliknite na dugme Završi.

Trebalo bi da dobijete gotovo isti rezultat:

Ako odjava sa AD FS-a ne funkcioniše, preporučuje se dodavanje prilagođenog pravila tvrdnji zamenom

{portal-domain}sa vašim SP domenom i promenom{ad-fs-domain}u vaš IdP domen:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer= c.OriginalIssuer, Value= c.Value, ValueType= c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust" , Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Kliknite na dugme OK,

- Da bi SSO mogao da radi sa intraneta, potrebno je da omogućite opciju Forms Authentication u Edit Global Authentication Policy (kontekstualni meni AD FS / Authentication Policies),

- Otvorite svojstva kreiranog relying party trust i prebacite se na karticu Advanced,

Izaberite opciju SHA-1 u listi Secure hash algorithm.

Provera rada ONLYOFFICE SP sa AD FS IdP

Prijavljivanje na ONLYOFFICE sa SP strane

- Idite na stranicu za autentifikaciju ONLYOFFICE (npr. https://myportal-address.com/auth.aspx).

- Kliknite na dugme Single sign-on (natpis može biti drugačiji ako ste naveli svoj tekst prilikom konfigurisanja ONLYOFFICE SP). Ako dugme nedostaje, to znači da SSO nije omogućeno.

- Ako su svi SP i IdP parametri ispravno postavljeni, bićemo preusmereni na AD FS IdP obrazac za prijavu:

- Unesite korisničko ime i lozinku za AD FS IdP nalog i kliknite na dugme Sign in.

- Ako su podaci tačni, bićemo preusmereni na glavnu stranicu portala (korisnik će biti automatski kreiran ako nedostaje, ili će podaci biti ažurirani ako su promenjeni u IDP-u).

Profili za korisnike dodate sa SSO autentifikacijom

Mogućnost uređivanja korisničkih profila kreiranih putem SSO autentifikacije je ograničena. Polja korisničkog profila primljena od IdP-a su onemogućena za uređivanje (tj. Ime, Prezime, Email, Titula i Lokacija). Ova polja možete urediti samo sa svog IdP naloga.

Na slici ispod je prikazan meni Akcije za SSO korisnika:

Na sledećoj slici je prikazan SSO korisnički profil otvoren za uređivanje:

Korisnici kreirani putem SSO autentifikacije su označeni ikonom SSO u listi korisnika za administratore portala: