- Početna

- DocSpace

- Konfiguracija

- AD FS IdP

AD FS IdP

Uvod

Jedinstvena prijava (SSO) je tehnologija koja omogućava korisnicima da se prijave samo jednom i zatim dobiju pristup više aplikacija/usluga bez ponovne autentifikacije.

SSO je uvek obezbeđen zajedničkim radom dve aplikacije: provajdera identiteta i provajdera usluga (takođe poznati kao "IdP" i "SP"). ONLYOFFICE SSO implementira samo SP. Mnogi različiti provajderi mogu delovati kao IdP, ali ovaj članak razmatra implementaciju Active Directory Federation Services (AD FS).

Priprema AD FS za SSO podešavanje

- Instalirajte najnoviju verziju AD DS (Active Directory Domain Service) sa svim zvaničnim ažuriranjima i zakrpama.

- Instalirajte najnoviju verziju AD FS sa svim zvaničnim ažuriranjima i zakrpama.

Da biste postavili AD FS od nule, možete koristiti sledeće instrukcije.

- Proverite da li je link do AD FS metapodataka javno dostupan. Da biste to uradili,

- U Server Manager, otvorite Tools -> AD FS Management,

- Idite na AD FS \ Service \ Endpoints,

- Pronađite red sa tipom Federation Metadata u tabeli. Link do IdP metapodataka je konstruisan prema sledećoj šemi:

https://{ad-fs-domain}/{path-to-FederationMetadata.xml}Alternativno, možete koristiti sledeću PowerShell komandu:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()Kao rezultat, trebalo bi da dobijete link koji izgleda ovako:

https://myportal-address.com/FederationMetadata/2007-06/FederationMetadata.xml - Da biste proverili da li je AD FS ispravno pokrenut, otvorite primljeni link u web pretraživaču. XML bi trebalo da se prikaže ili preuzme.

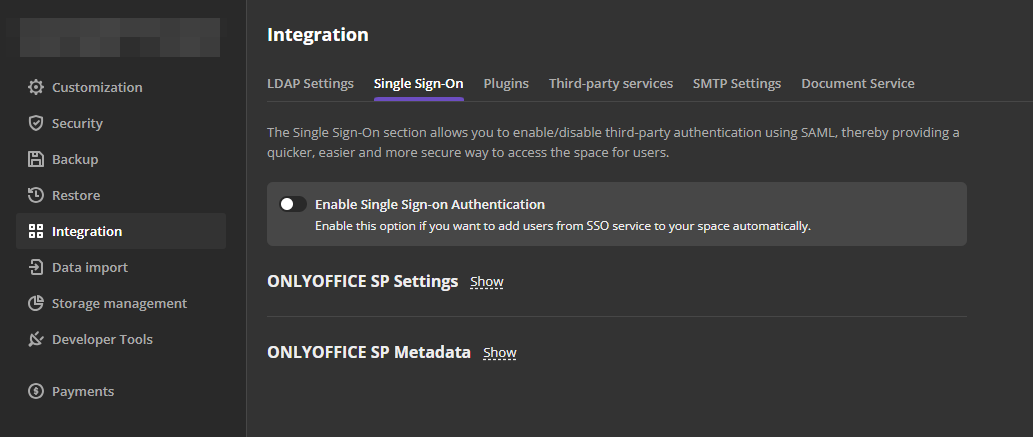

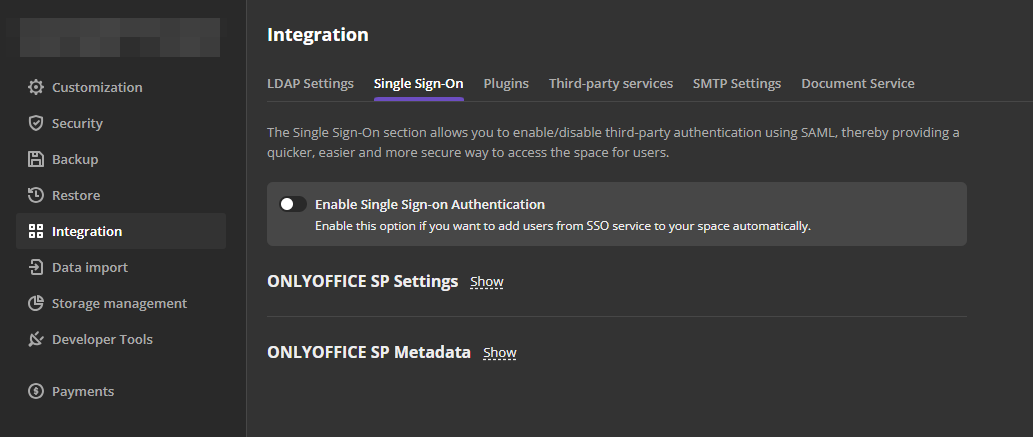

Kopirajte link do XML metapodataka: biće potreban u sledećem koraku. Uverite se da ste prijavljeni kao Administrator na vaš ONLYOFFICE DocSpace. Otvorite stranicu Settings -> Integration -> Single Sign-On.

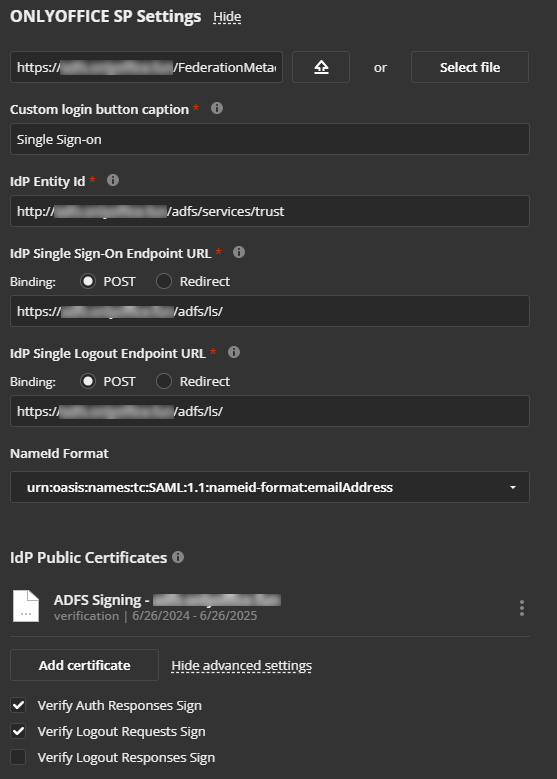

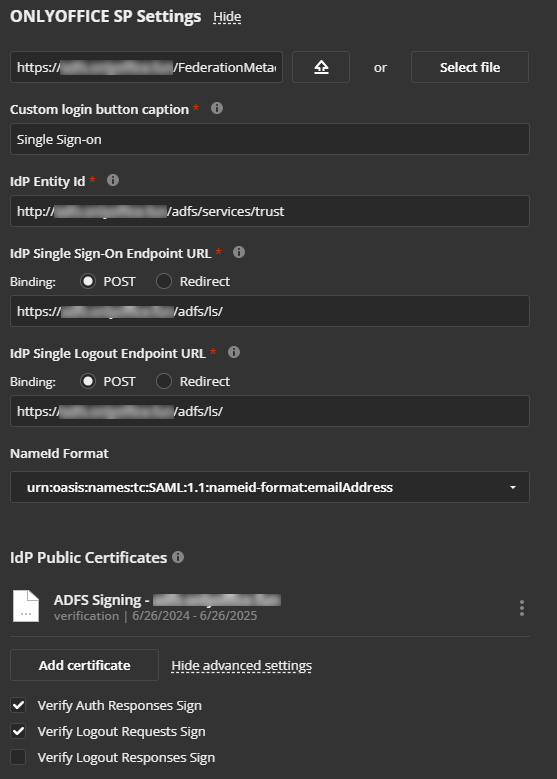

Konfigurisanje ONLYOFFICE SP

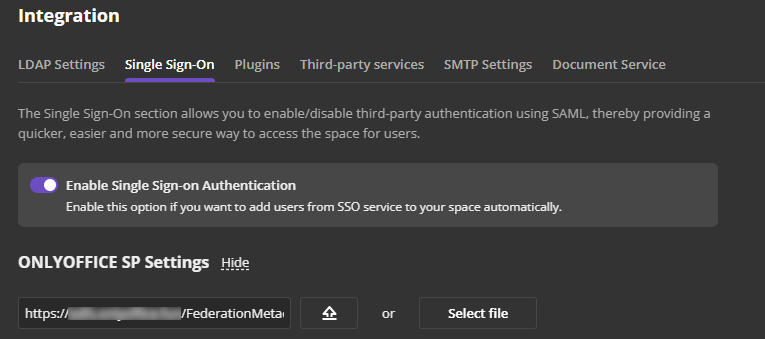

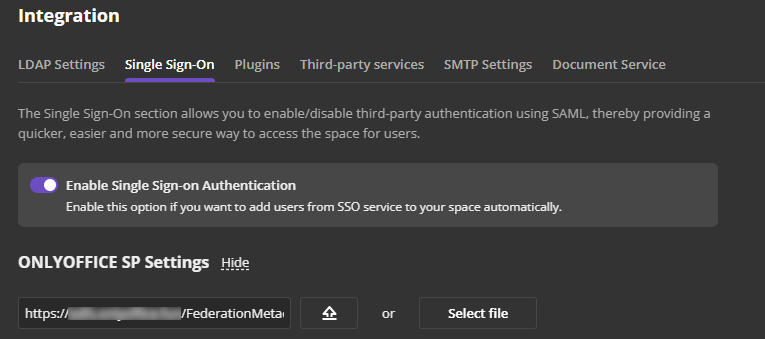

- Omogućite SSO koristeći prekidač Enable Single Sign-on Authentication i nalepite link kopiran iz AD FS u polje URL to Idp Metadata XML.

- Pritisnite dugme sa strelicom nagore da učitate IdP metapodatke. Forma ONLYOFFICE SP Settings će automatski biti popunjena vašim podacima iz AD FS IdP.

- U selektoru NameID Format, izaberite sledeću vrednost: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

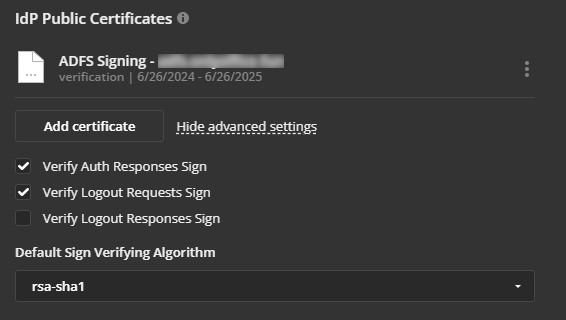

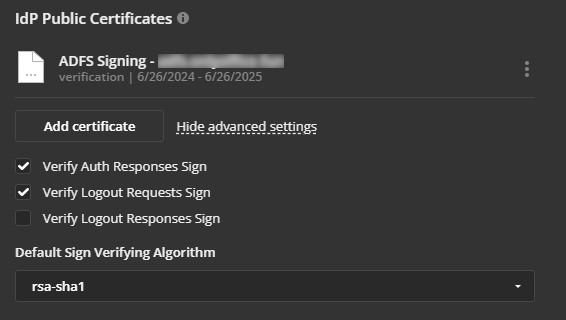

- U sekciji IdP Public Certificates \ Advanced settings, poništite opciju Verify Logout Response Signature, jer AD FS to ne zahteva po defaultu.

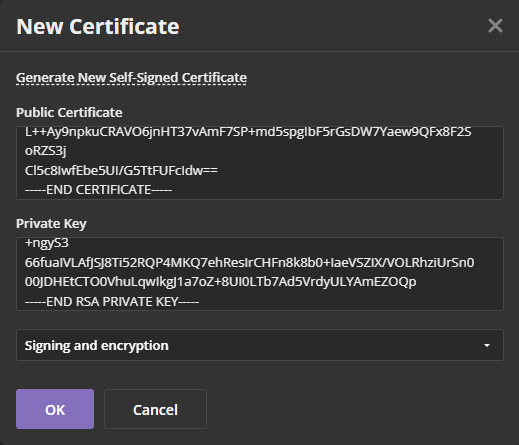

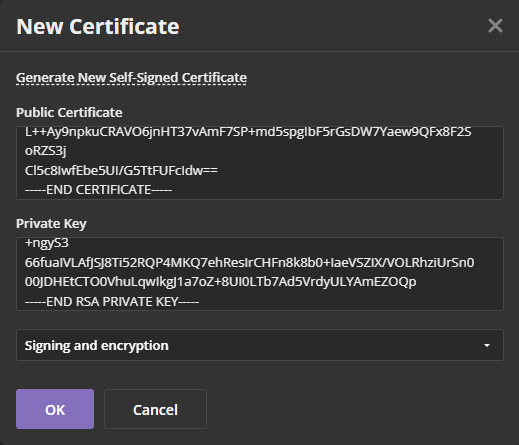

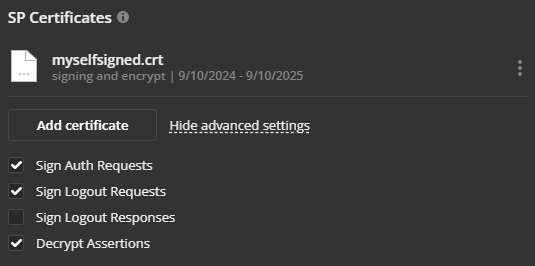

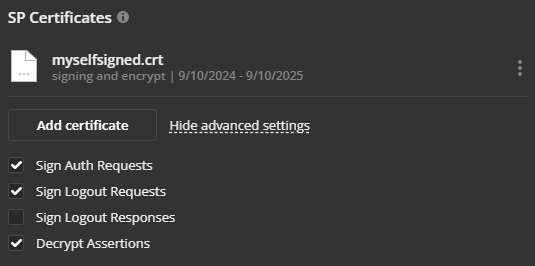

- Sada treba da dodate sertifikate u sekciju SP Certificates. Možete generisati samopotpisane sertifikate ili dodati bilo koje druge sertifikate.

Važnou prozoru New Certificate, prebacite selektor Use for na opciju Signing and encryption, jer je AD FS IdP automatski podešen da verifikuje digitalne potpise i šifruje podatke.

- U SP Certificates \ Advanced settings, poništite opciju Sign Logout Responses, jer AD FS to ne zahteva po defaultu.

- Nije potrebno podešavati formu Attribute Mapping, jer ćemo te parametre postaviti kasnije u AD FS IdP.

- Kliknite na dugme Save.

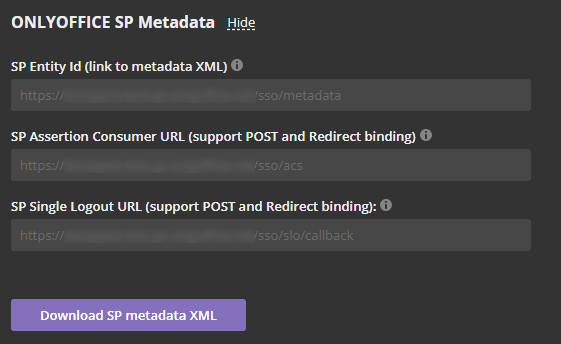

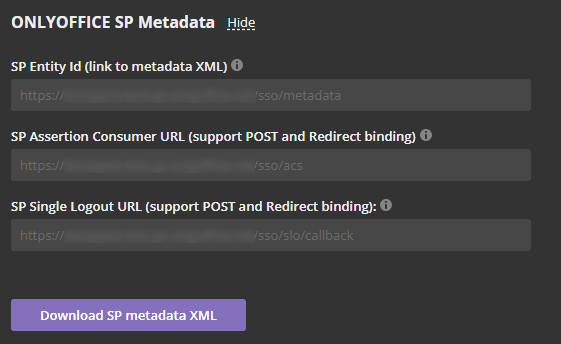

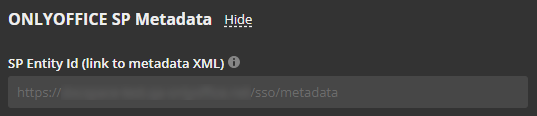

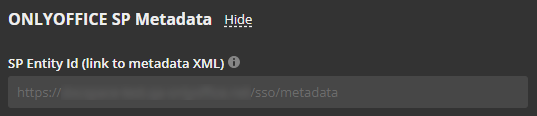

- Sekcija ONLYOFFICE SP Metadata bi trebalo da se otvori.

-

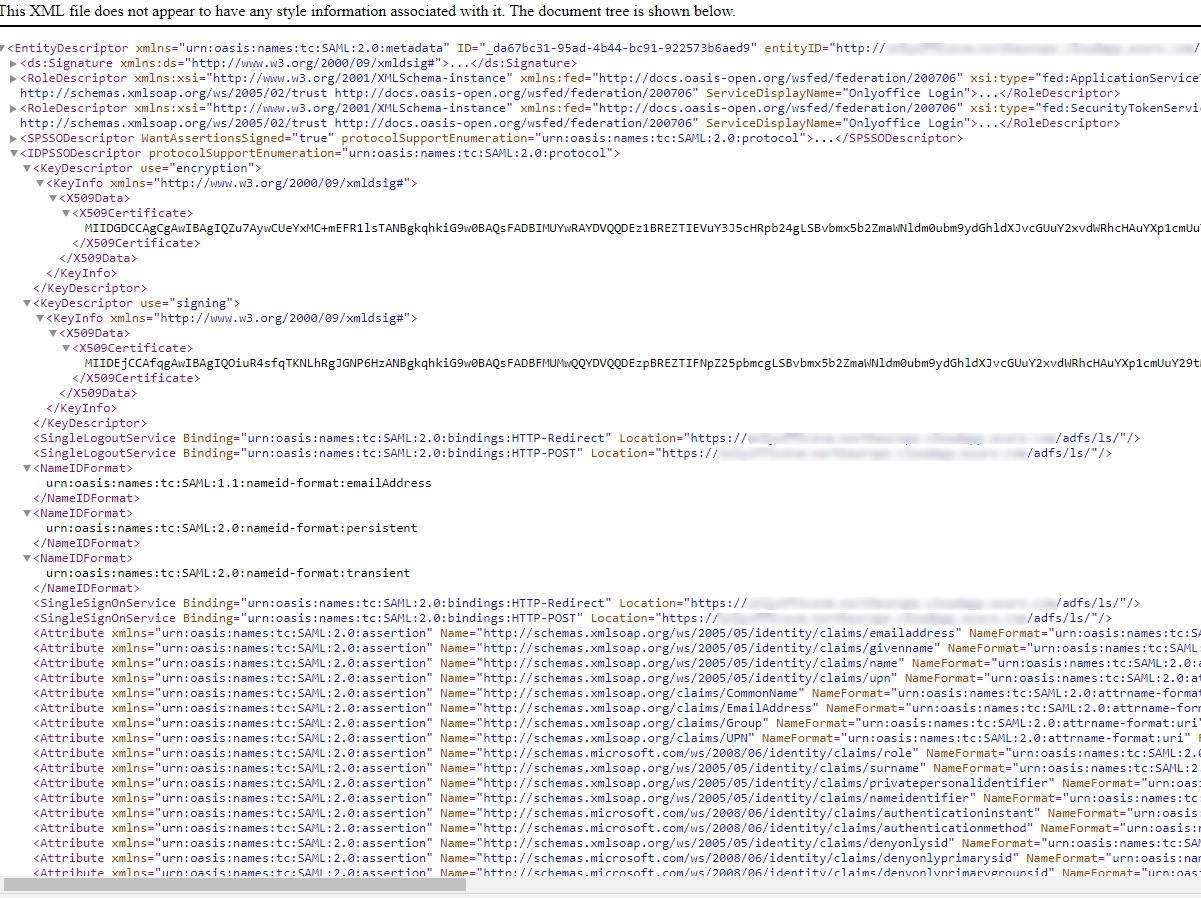

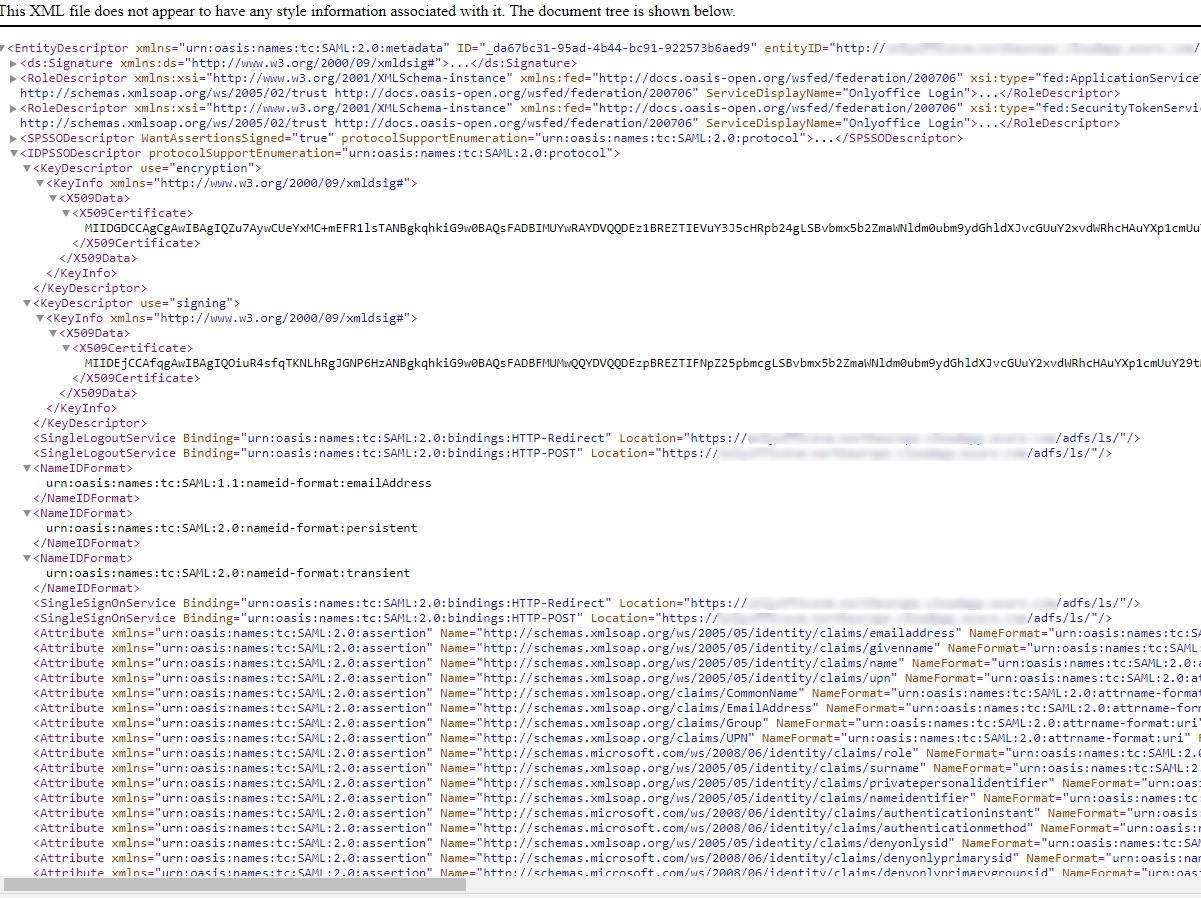

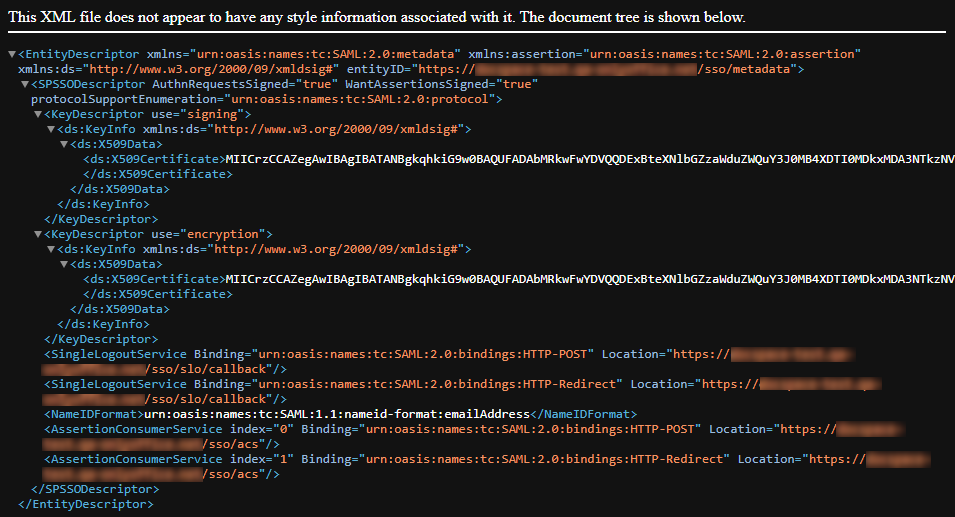

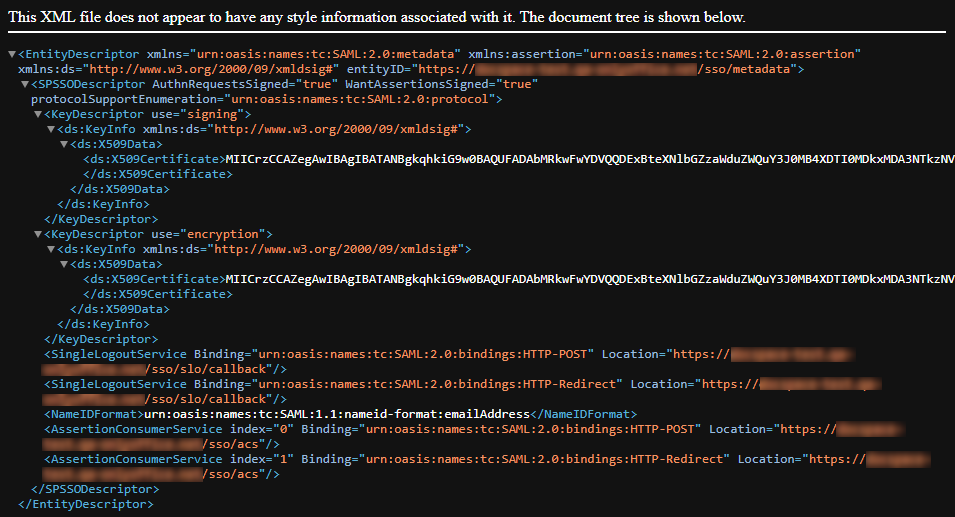

Proverite da li su naša podešavanja javno dostupna klikom na Download SP Metadata XML

dugme. Sadržaj XML datoteke bi trebalo da bude prikazan.

- Kopirajte link do ONLYOFFICE SP metapodataka iz polja SP Entity ID (link do XML metapodataka) i idite na mašinu gde je instaliran AD FS.

Konfigurisanje AD FS IdP

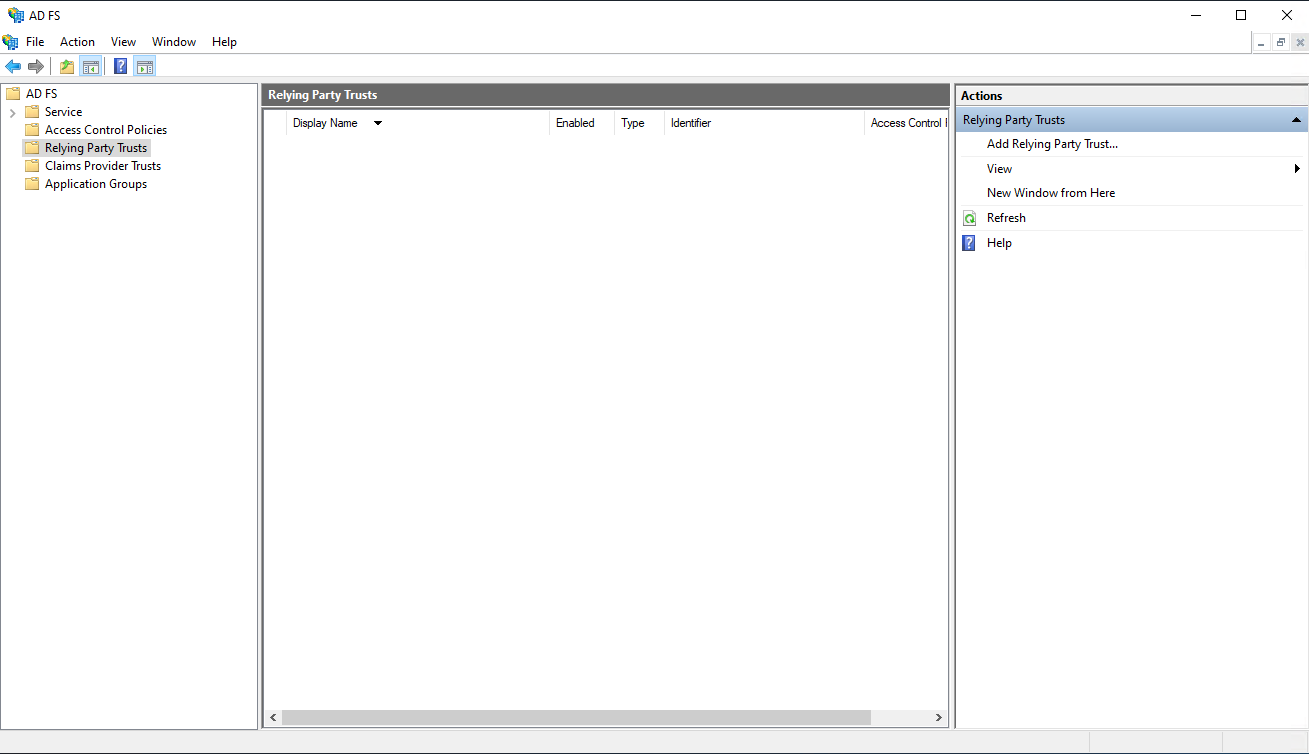

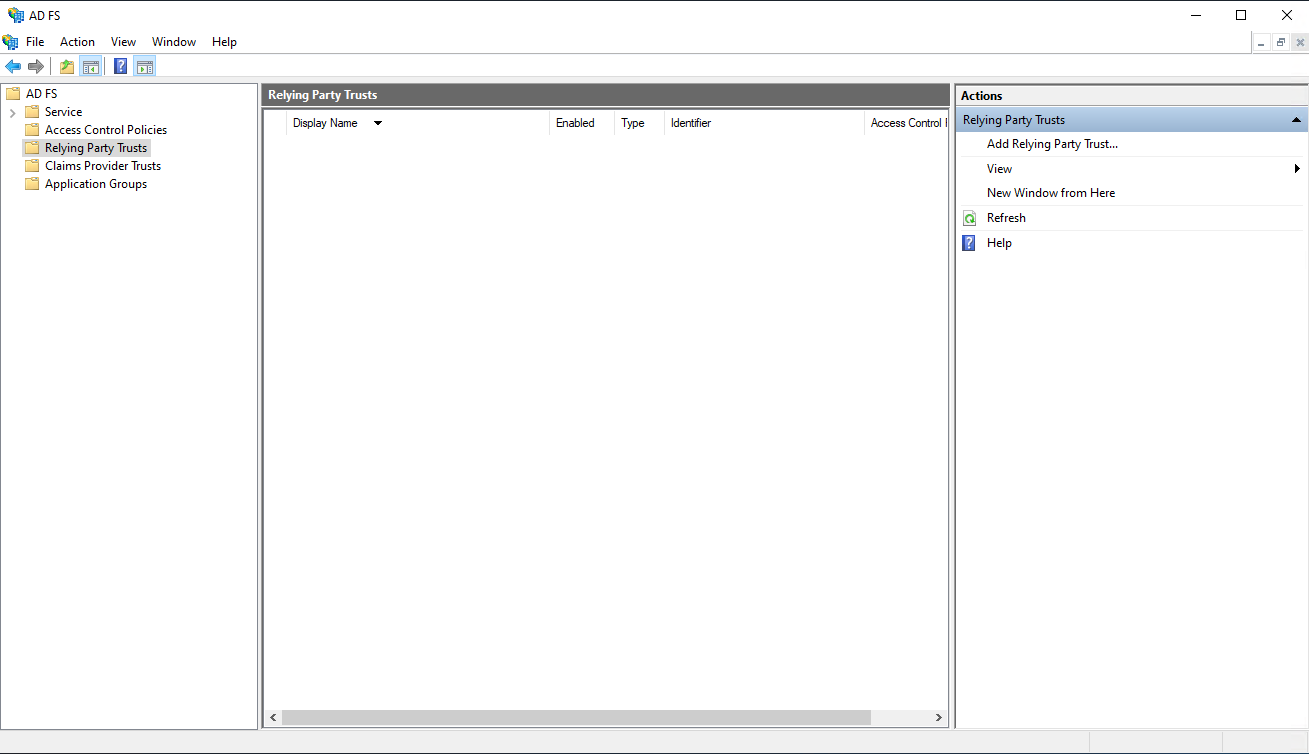

- U Server Manager, otvorite Tools -> AD FS Management,

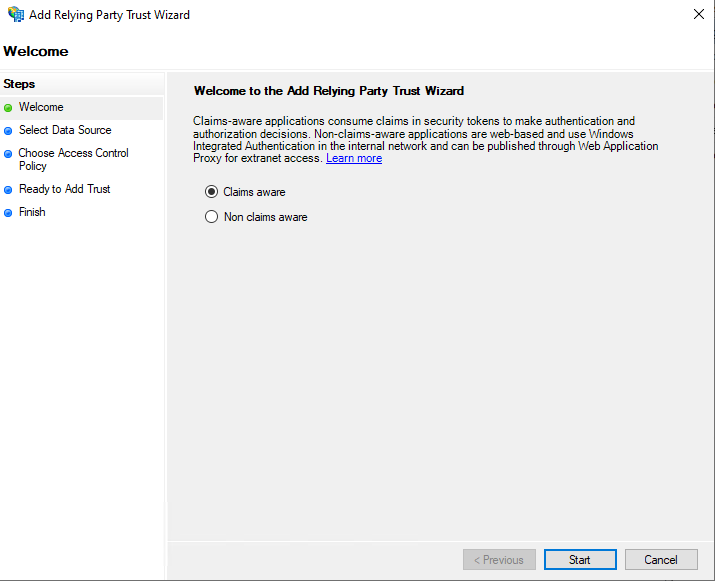

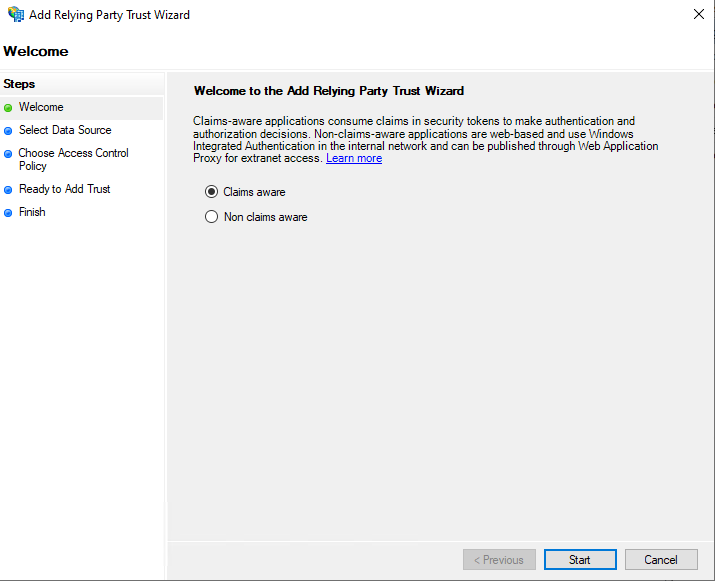

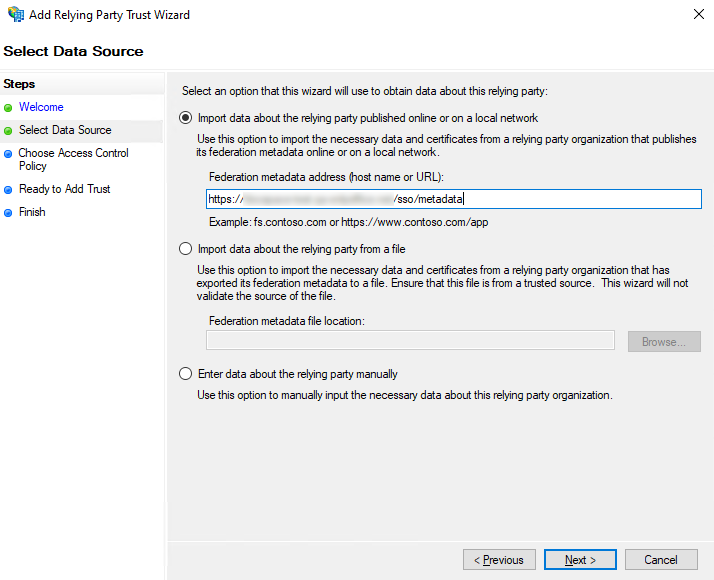

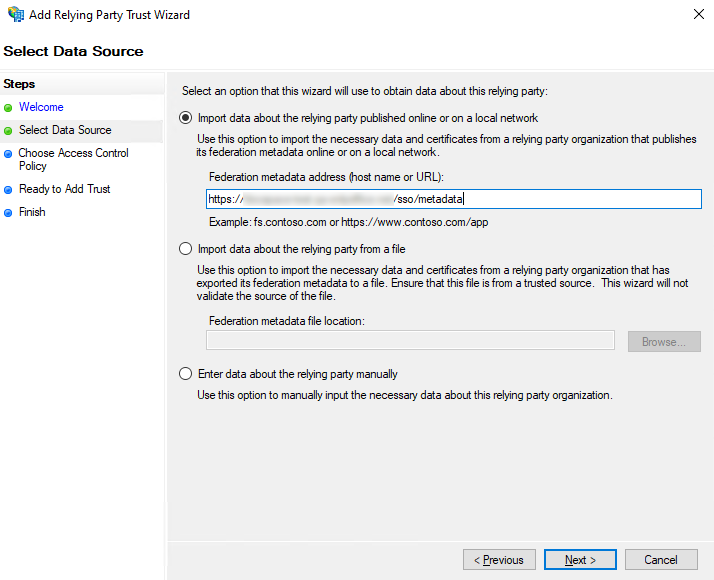

- U panelu AD FS Management, izaberite Trust Relationships > Relying Party Trusts. Kliknite na Add Relying Party Trust... opciju sa desne strane. Otvoriće se Add Relying Party Trust Wizard,

- U prozoru čarobnjaka, izaberite Import data about the relying party published online or on a local network radio dugme, nalepite prethodno kopirani link do ONLYOFFICE SP metapodataka u polje Federation metadata address (host name or URL) i kliknite na Next dugme,

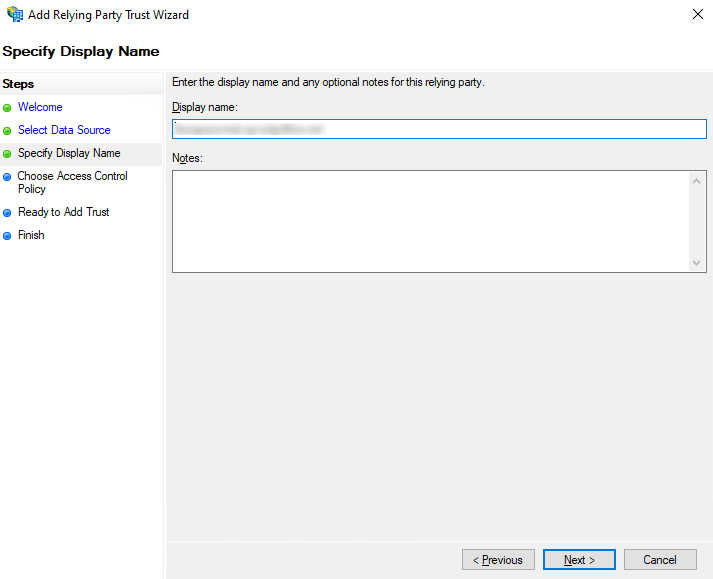

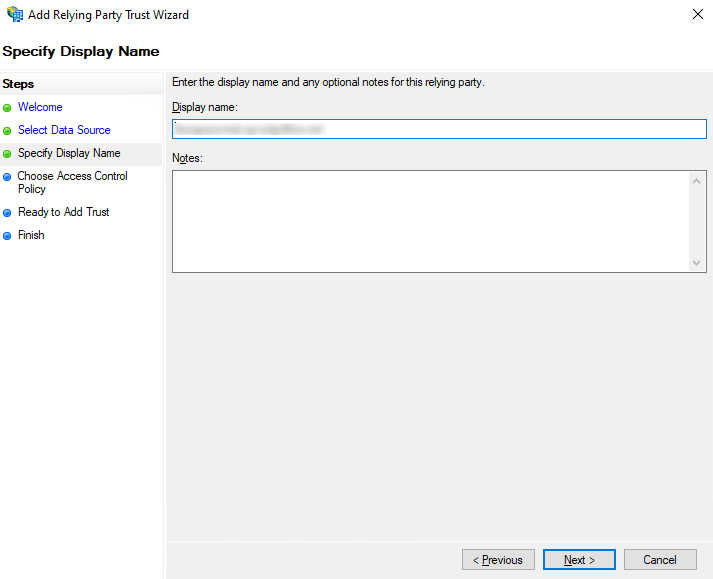

- U polje Display name unesite bilo koje ime i kliknite na Next dugme,

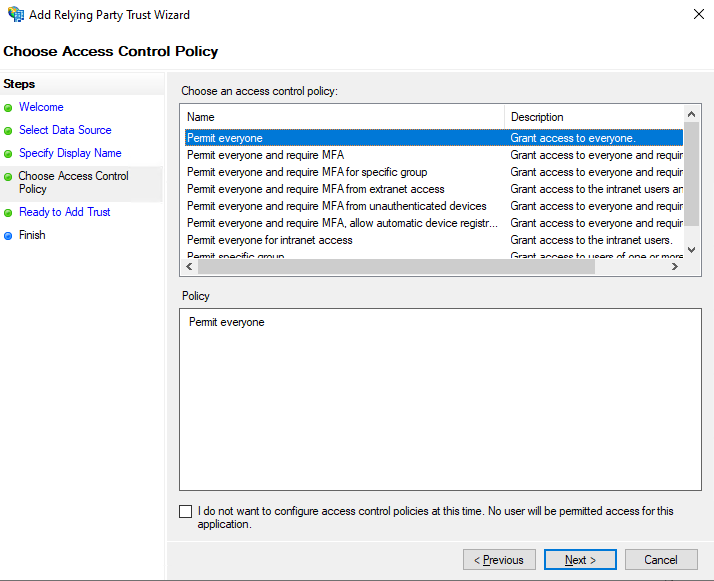

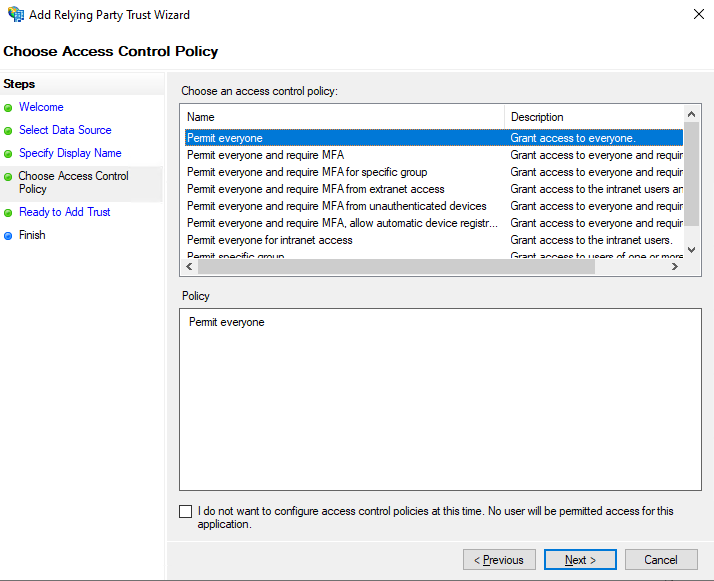

- Izaberite opciju Permit everyone i kliknite na Next dugme,

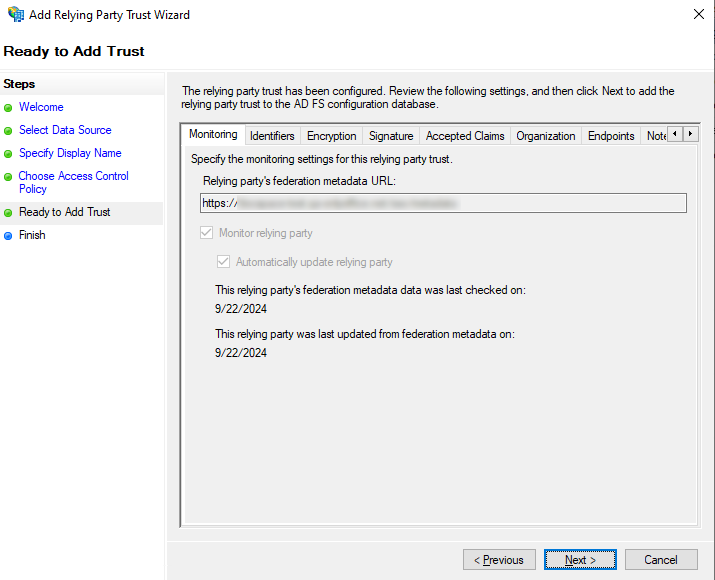

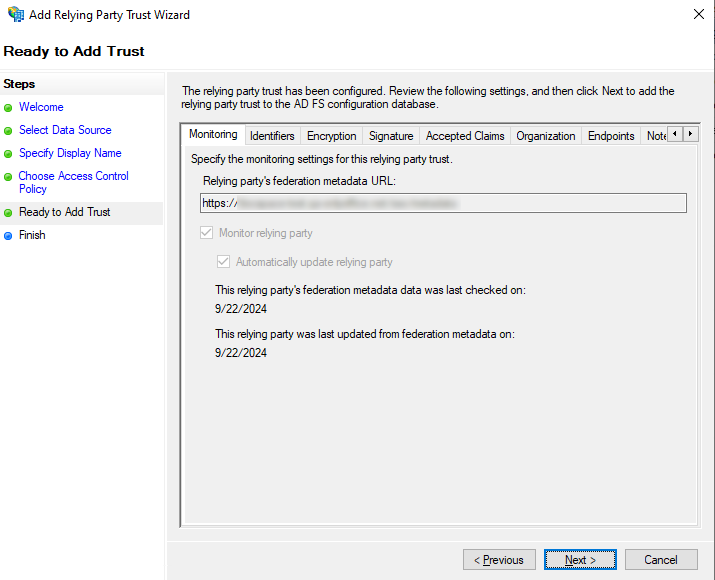

- Proverite rezultujuća podešavanja i kliknite na Next dugme,

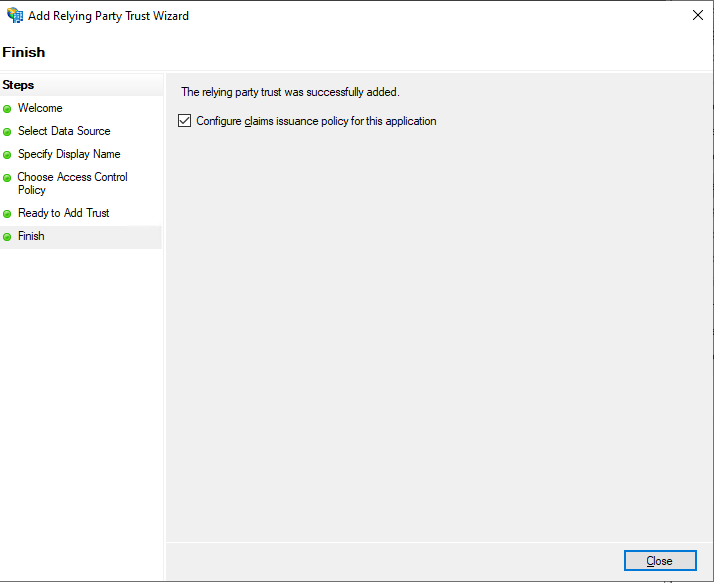

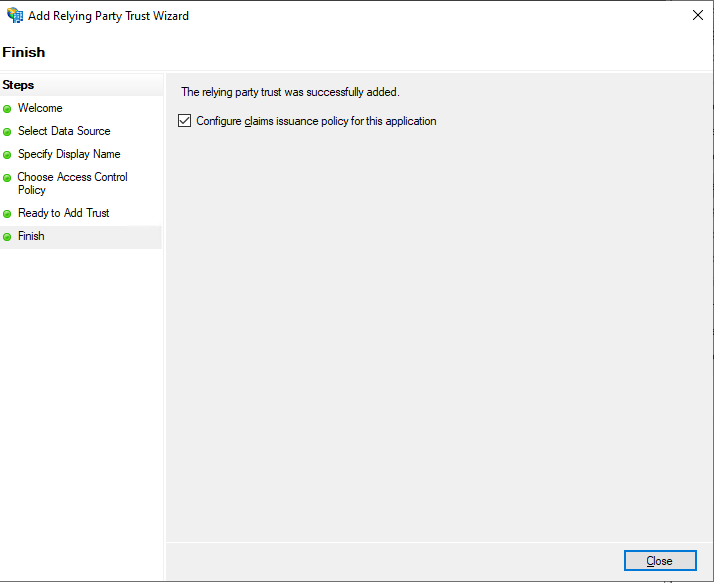

- Ostavite podrazumevanu opciju nepromenjenu i kliknite na Close dugme,

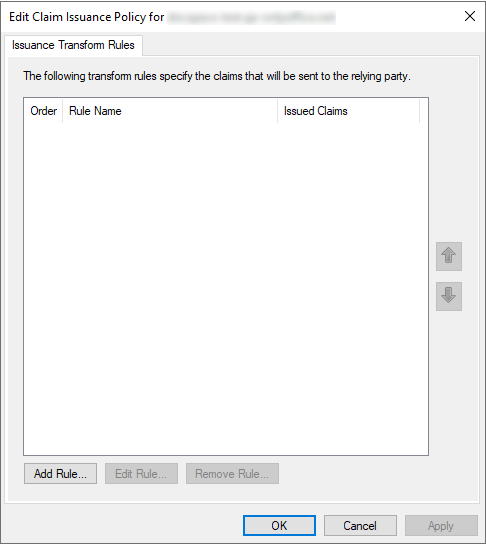

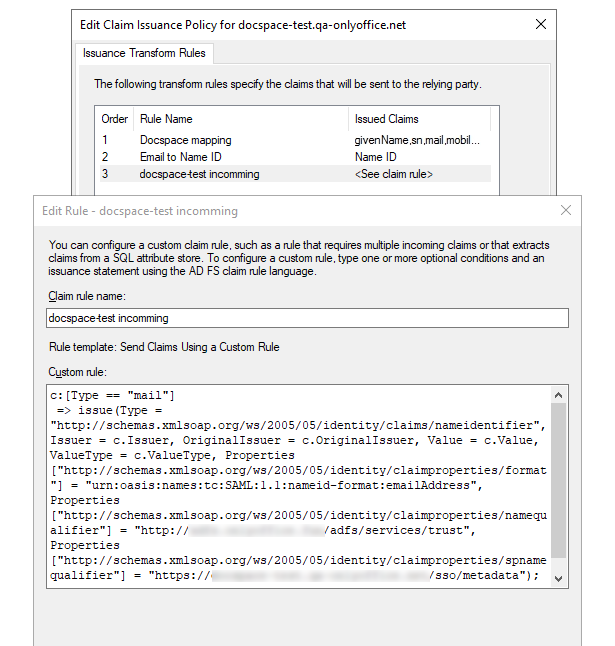

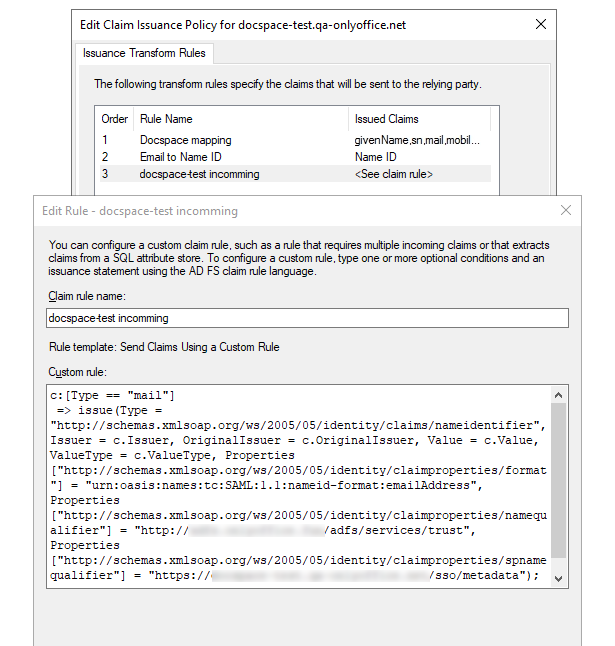

- Otvara se novi prozor. Na kartici Edit Claim Issuance Policy, kliknite na dugme Add Rule...,

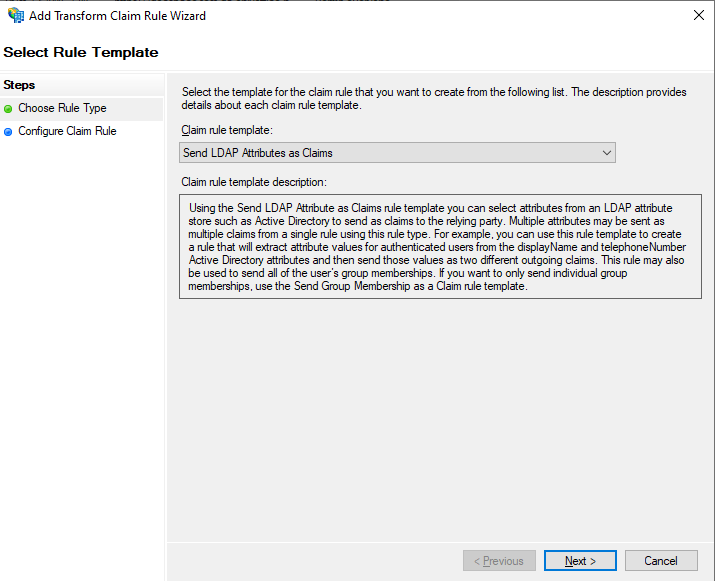

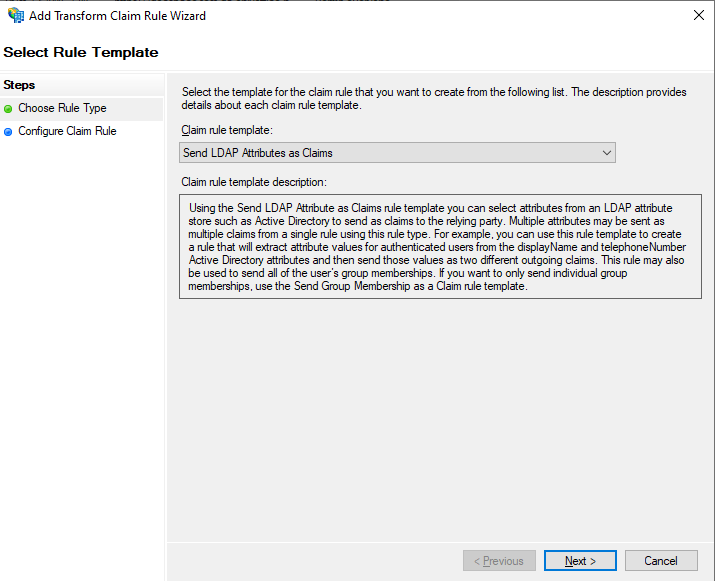

- Izaberite opciju Send LDAP Attributes as Claims iz liste Claim rule template i kliknite na Next dugme,

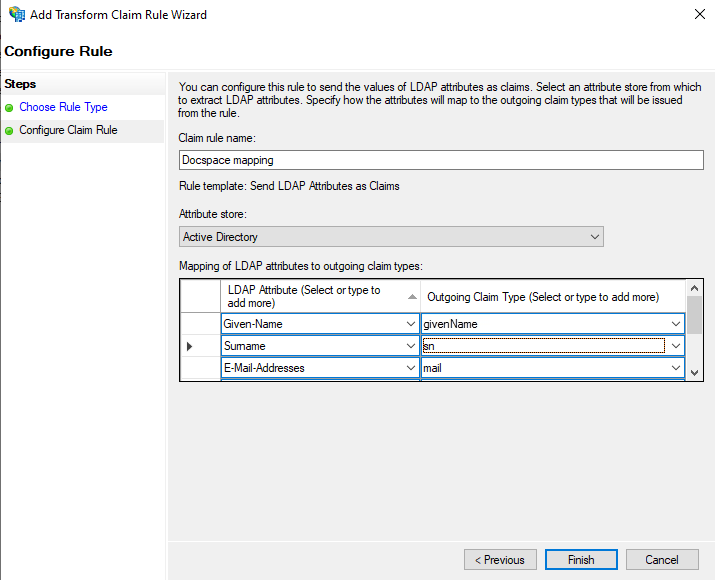

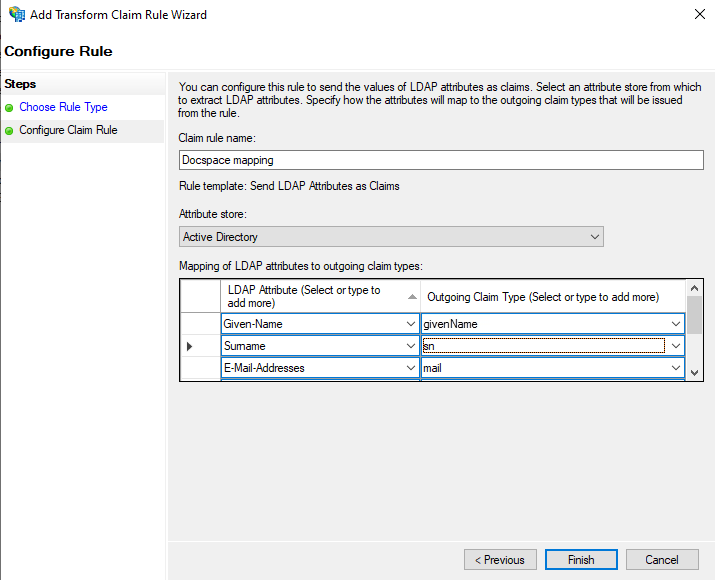

- Unesite bilo koje ime u polje Claim rule name. Izaberite opciju Active Directory iz liste Attribute store i popunite formu Mapping of LDAP attributes to outgoing claim types prema tabeli ispod. Kada završite, kliknite na Finish.

LDAP atribut (Izaberite ili unesite da dodate više) Izlazni tip zahteva (Izaberite ili unesite da dodate više) Given-Name givenName Surname sn E-Mail-Addresses mail

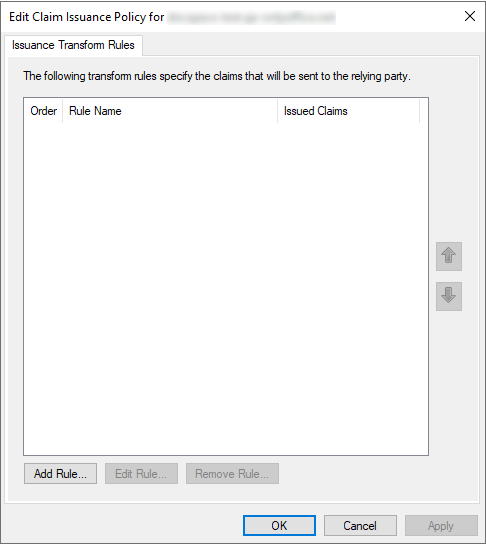

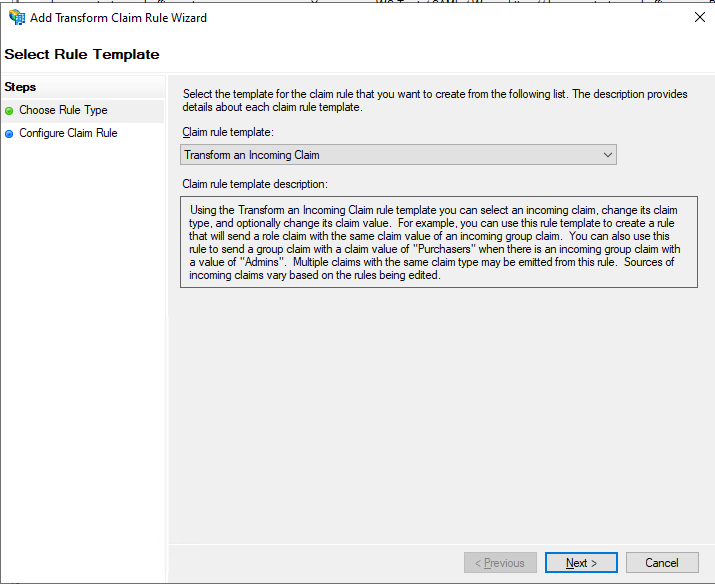

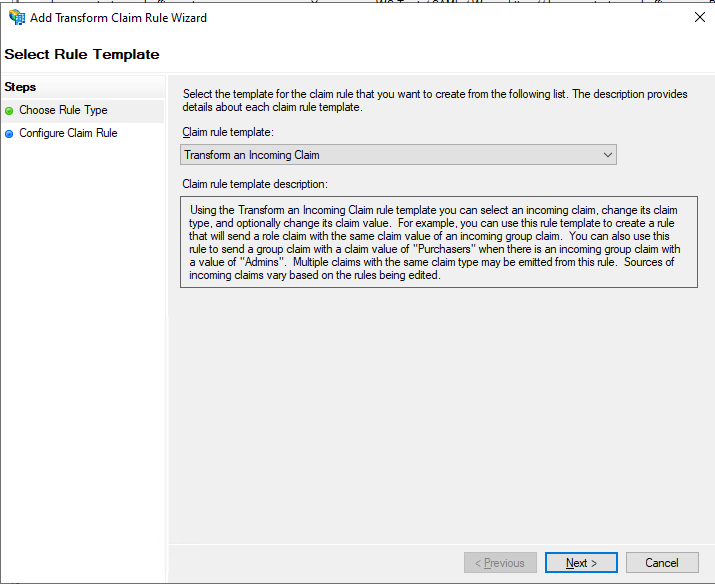

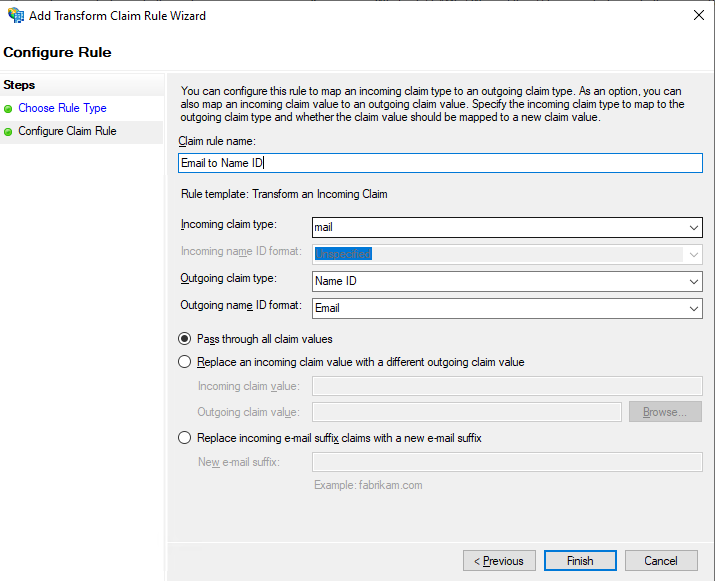

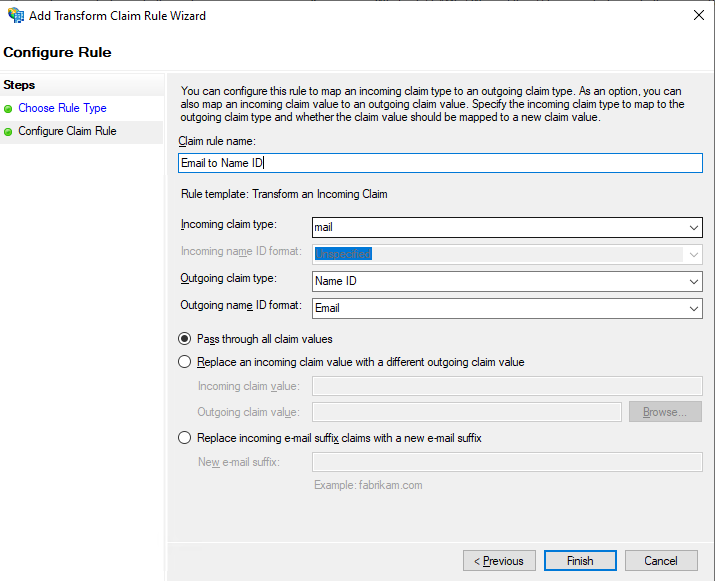

- U prozoru Edit Claim Rules, kliknite ponovo na dugme Add Rule..., izaberite opciju Transform an Incoming Claim iz liste Claim rule template i kliknite na Next dugme,

- Unesite bilo koje ime u polje Claim rule name i izaberite sledeće opcije iz lista:

- Tip dolaznog zahteva: mail,

- Tip izlaznog zahteva: Name ID,

- Format izlaznog imena ID: Email

Kada budete spremni, kliknite na dugme Završi.

-

Ako odjava sa AD FS-a ne funkcioniše, preporučuje se dodavanje Prilagođenog Pravila Zahteva zamenom

{portal-domain}sa vašim SP domenom i promenom{ad-fs-domain}na vaš IdP domen:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Kliknite na dugme OK,

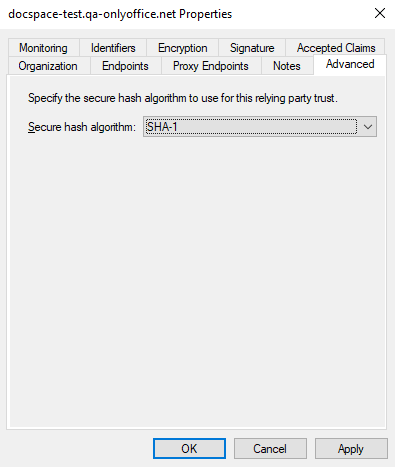

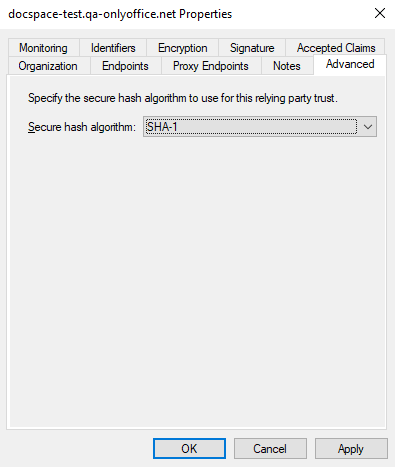

- Otvorite svojstva kreiranog relying party trust-a i prebacite se na karticu Napredno,

Izaberite opciju SHA-1 u listi Algoritam sigurnog heširanja.