- Home

- DocSpace

- Configuração

- IdP do AD FS

IdP do AD FS

Introdução

Single Sign-on (SSO) é uma tecnologia que permite aos usuários fazer login apenas uma vez e, em seguida, acessar múltiplas aplicações/serviços sem a necessidade de nova autenticação.

O SSO é sempre garantido pela operação conjunta de duas aplicações: um Provedor de Identidade e um Provedor de Serviço (também chamados de "IdP" e "SP"). ONLYOFFICE SSO implementa apenas o SP. Muitos provedores diferentes podem atuar como IdP, mas este artigo considera a implementação do Active Directory Federation Services (AD FS).

Preparando o AD FS para a configuração do SSO

- Instale a versão mais recente do AD DS (Active Directory Domain Service) com todas as atualizações e patches oficiais.

- Instale a versão mais recente do AD FS com todas as atualizações e patches oficiais.

Para implantar o AD FS do zero, você pode usar as seguintes instruções.

- Verifique se o link para os metadados do AD FS está publicamente disponível. Para fazer isso,

- No Gerenciador de Servidores, abra Ferramentas -> Gerenciamento do AD FS,

- Vá para AD FS \ Serviço \ Endpoints,

- Encontre a linha com o tipo Metadados de Federação na tabela. O link para os metadados do IdP é construído sob o seguinte esquema:

https://{domínio-ad-fs}/{caminho-para-FederationMetadata.xml}Alternativamente, você pode usar o seguinte comando PowerShell:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()Como resultado, você deve obter um link que se pareça com este:

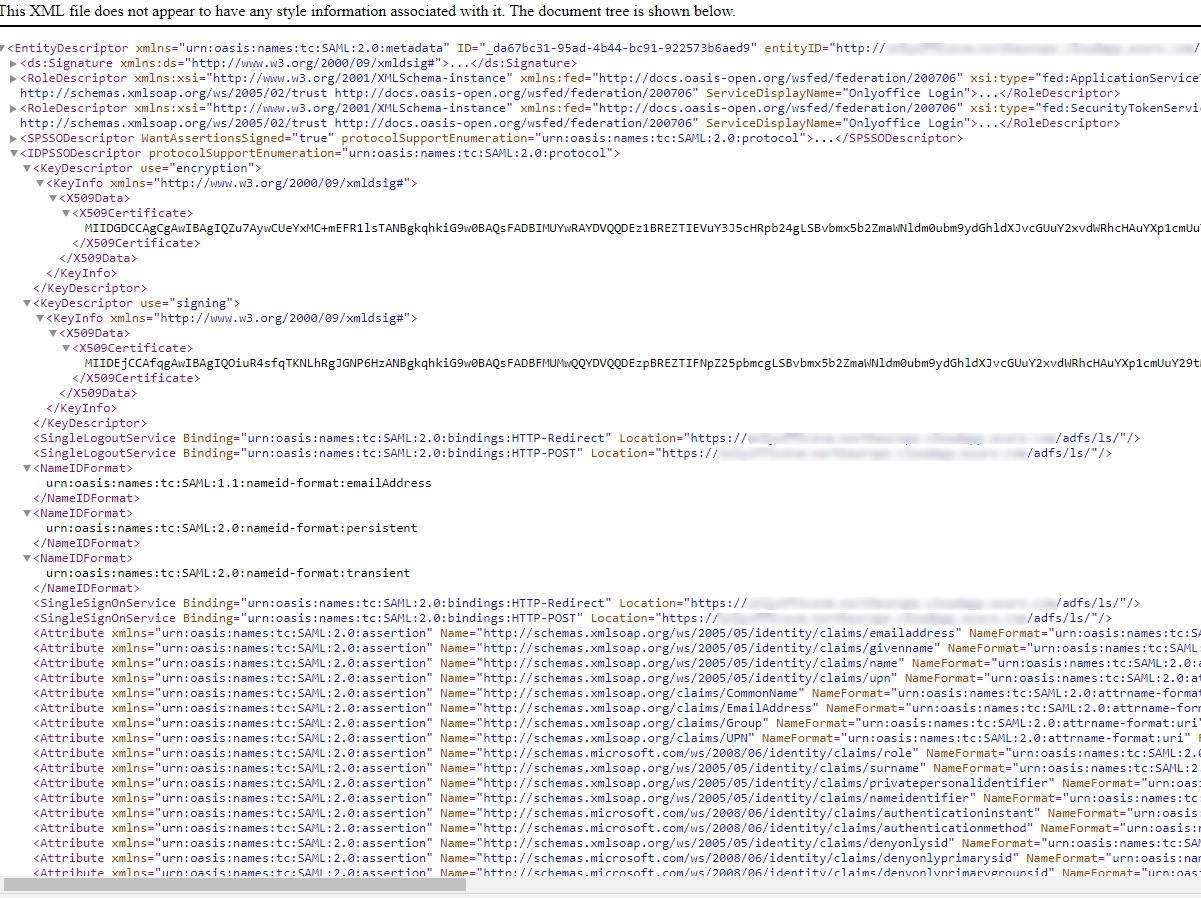

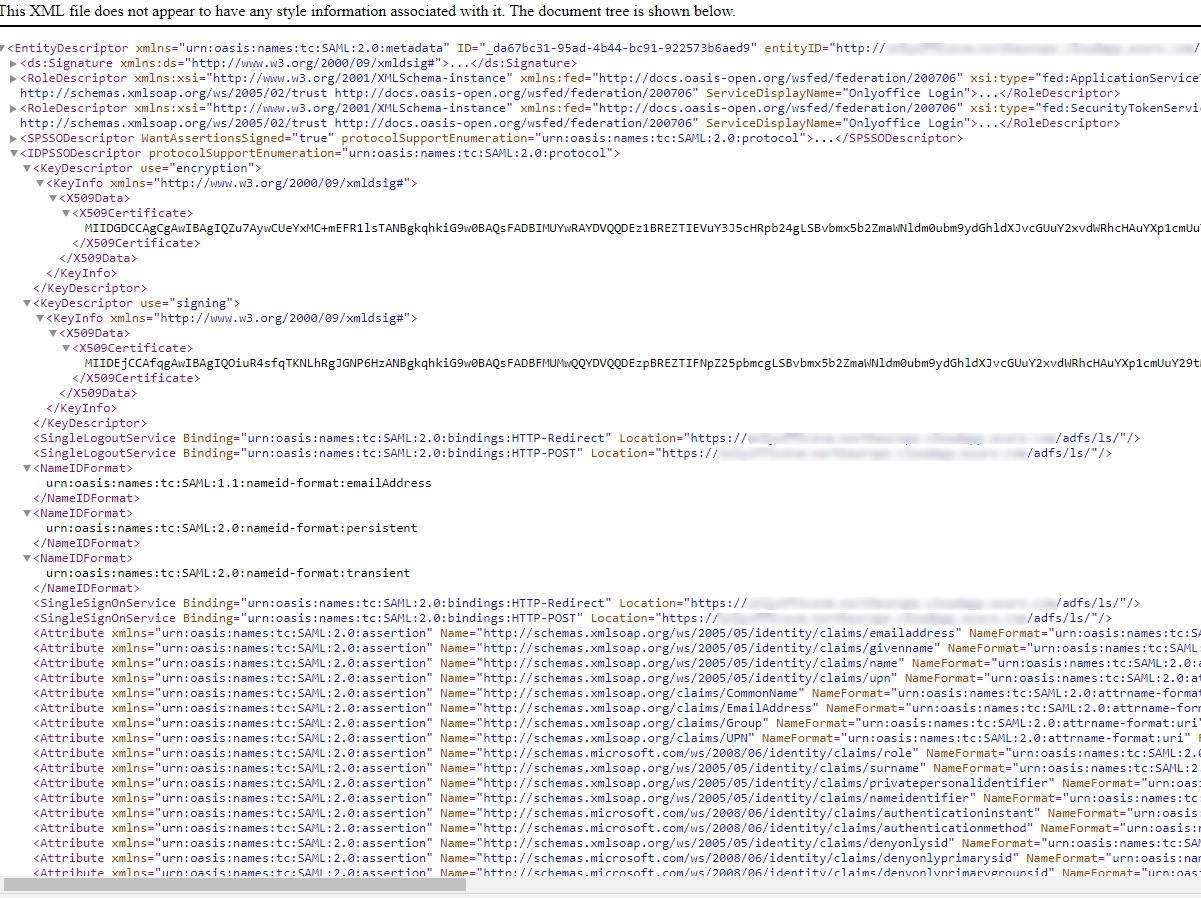

https://meuportal-endereco.com/FederationMetadata/2007-06/FederationMetadata.xml - Para verificar se o AD FS foi iniciado corretamente, abra o link recebido em um navegador da web. O xml deve ser exibido ou baixado.

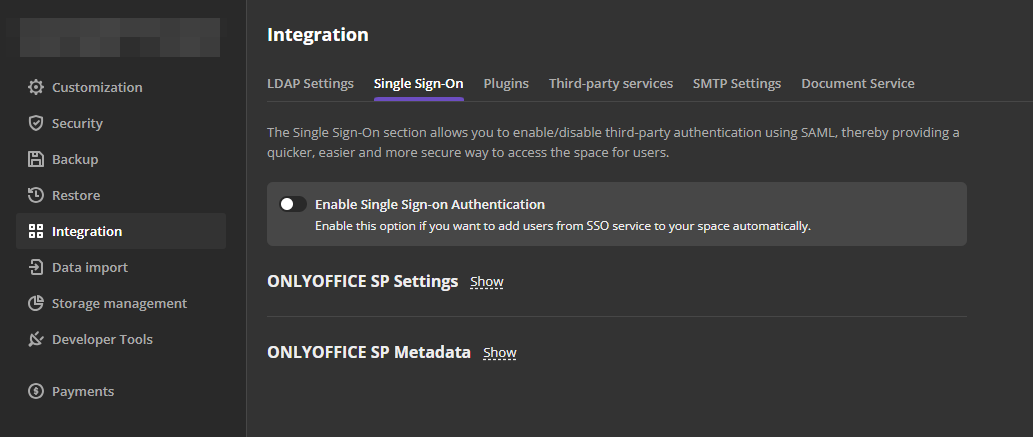

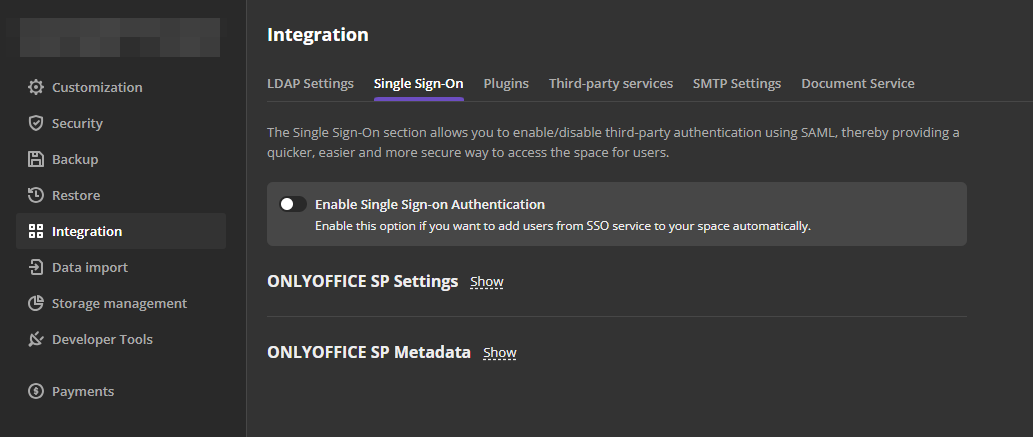

Copie o link para o xml de metadados: ele será necessário na próxima etapa. Certifique-se de que você está logado como Administrador no seu ONLYOFFICE DocSpace. Abra a página Configurações -> Integração -> Single Sign-On.

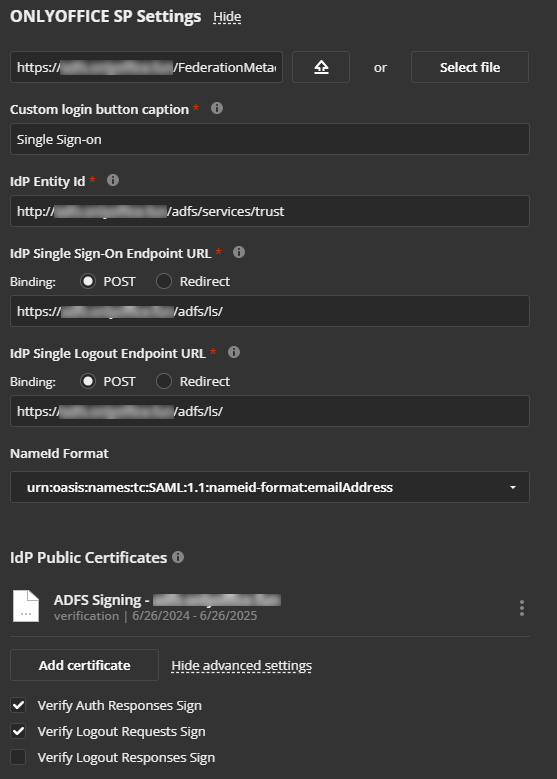

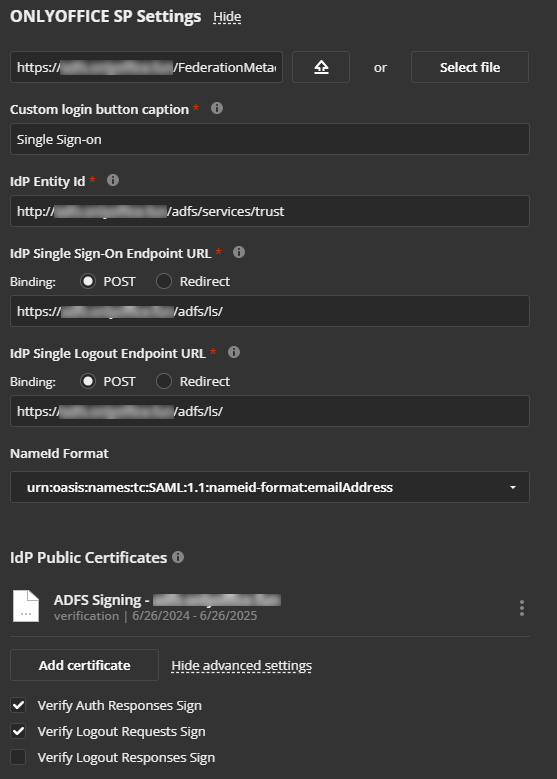

Configurando o ONLYOFFICE SP

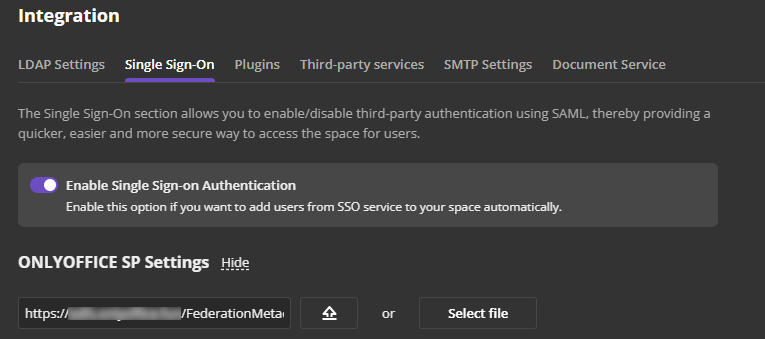

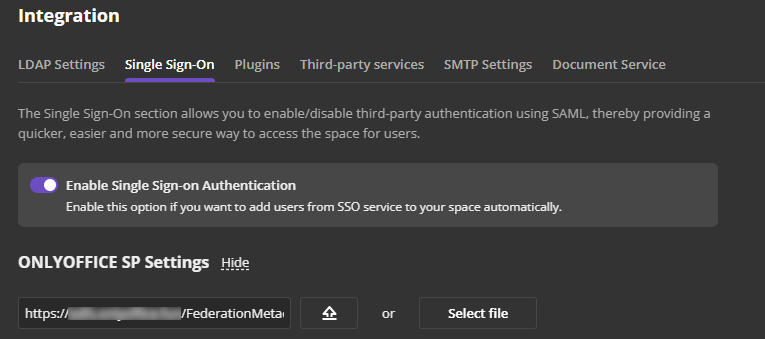

- Ative o SSO usando o interruptor Habilitar Autenticação Single Sign-on e cole o link copiado do AD FS no campo URL para o XML de Metadados do IdP.

- Pressione o botão com a seta para cima para carregar os metadados do IdP. O formulário Configurações do ONLYOFFICE SP será preenchido automaticamente com seus dados do AD FS IdP.

- No seletor Formato NameID, escolha o seguinte valor: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

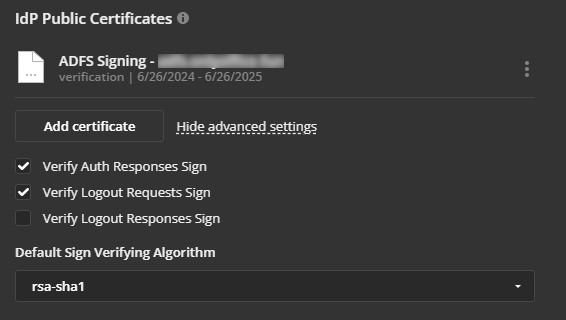

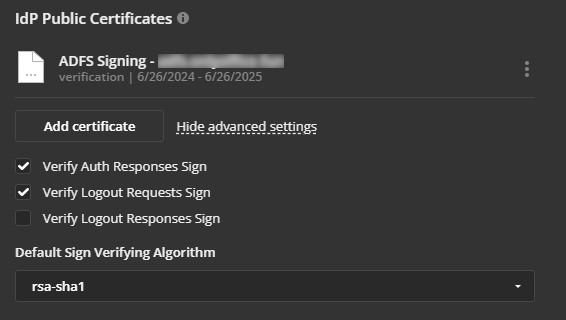

- Na seção Certificados Públicos do IdP \ Configurações avançadas, desmarque a opção Verificar Assinatura de Resposta de Logout, pois o AD FS não exige isso por padrão.

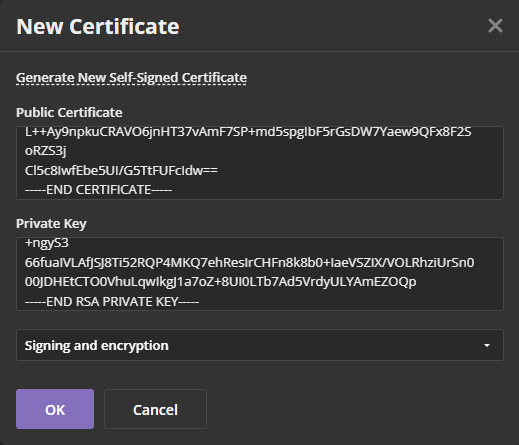

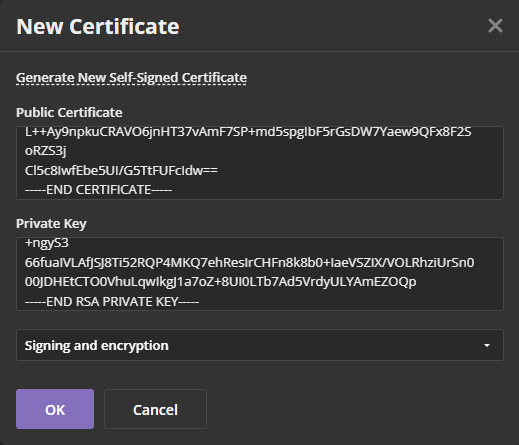

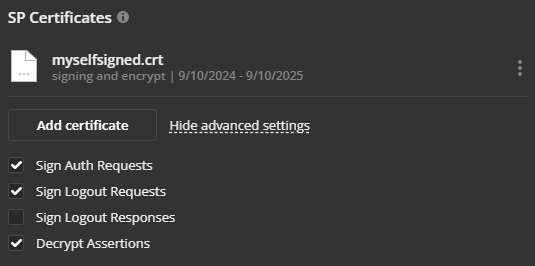

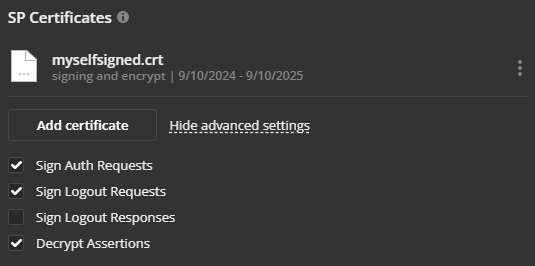

- Agora você precisa adicionar certificados à seção Certificados do SP. Você pode gerar certificados autoassinados ou adicionar quaisquer outros certificados.

Importantena janela Novo Certificado, altere o seletor Usar para para a opção Assinatura e criptografia, pois o IdP do AD FS é automaticamente configurado para verificar assinaturas digitais e criptografar dados.

- Nas Configurações avançadas \ Certificados do SP, desmarque a opção Assinar Respostas de Logout, pois o AD FS não exige isso por padrão.

- Não é necessário ajustar o formulário Mapeamento de Atributos, pois configuraremos esses parâmetros no IdP do AD FS mais tarde.

- Clique no botão Salvar.

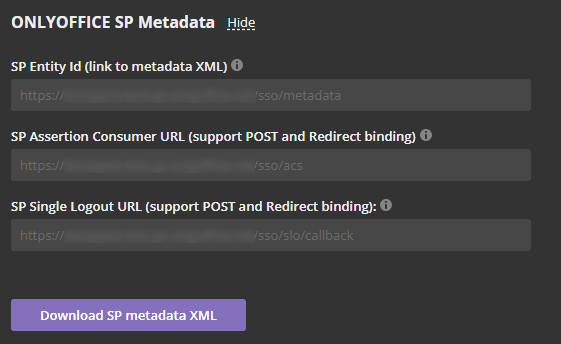

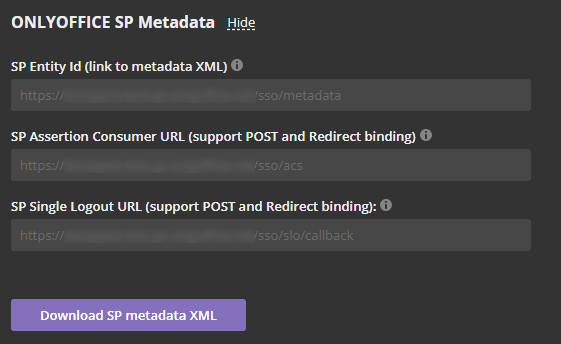

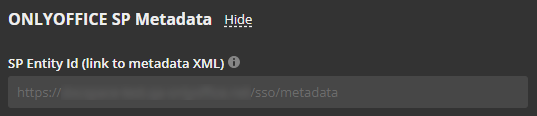

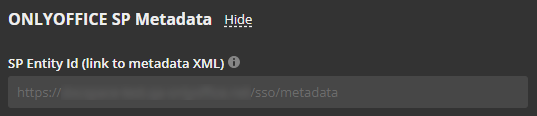

- A seção Metadados do ONLYOFFICE SP deve ser aberta.

- Verifique se nossas configurações estão publicamente disponíveis clicando no botão Baixar XML de Metadados do SP

- Copie o link para os metadados do ONLYOFFICE SP do campo SP Entity ID (link para metadados XML) e vá para a máquina onde o AD FS está instalado.

Configurando AD FS IdP

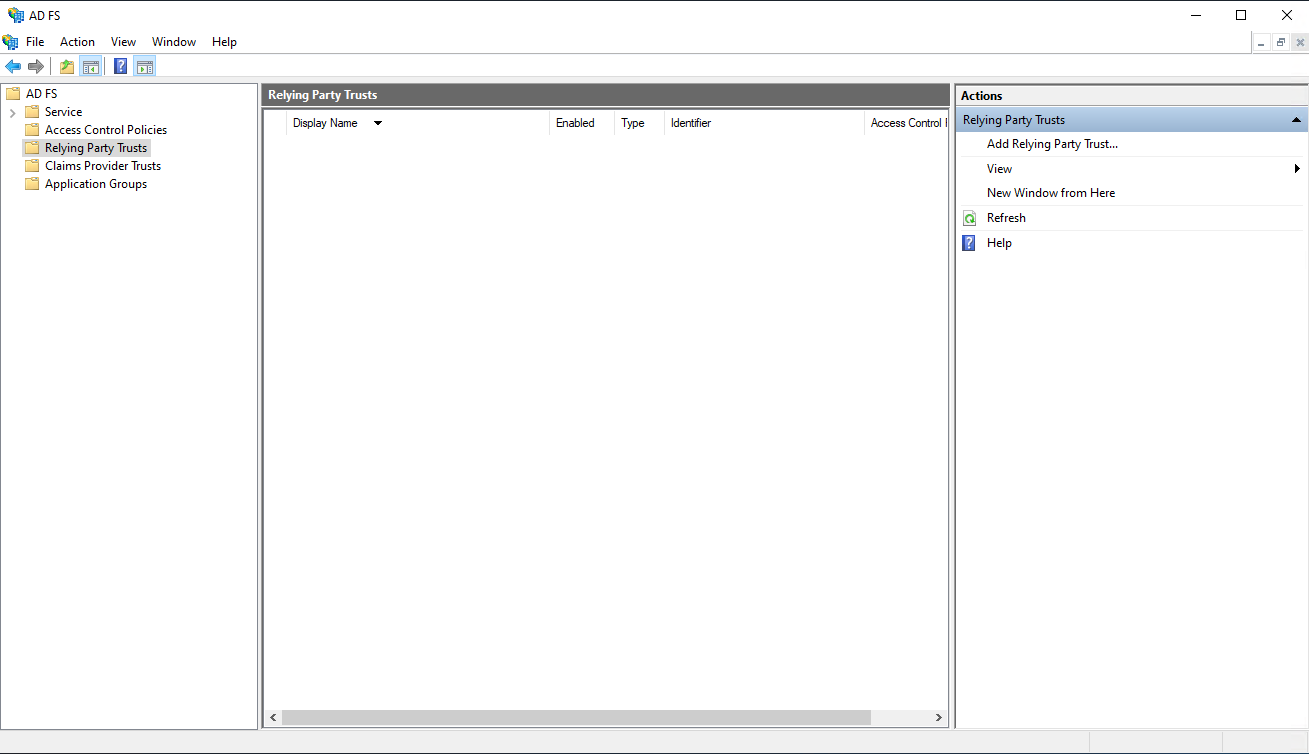

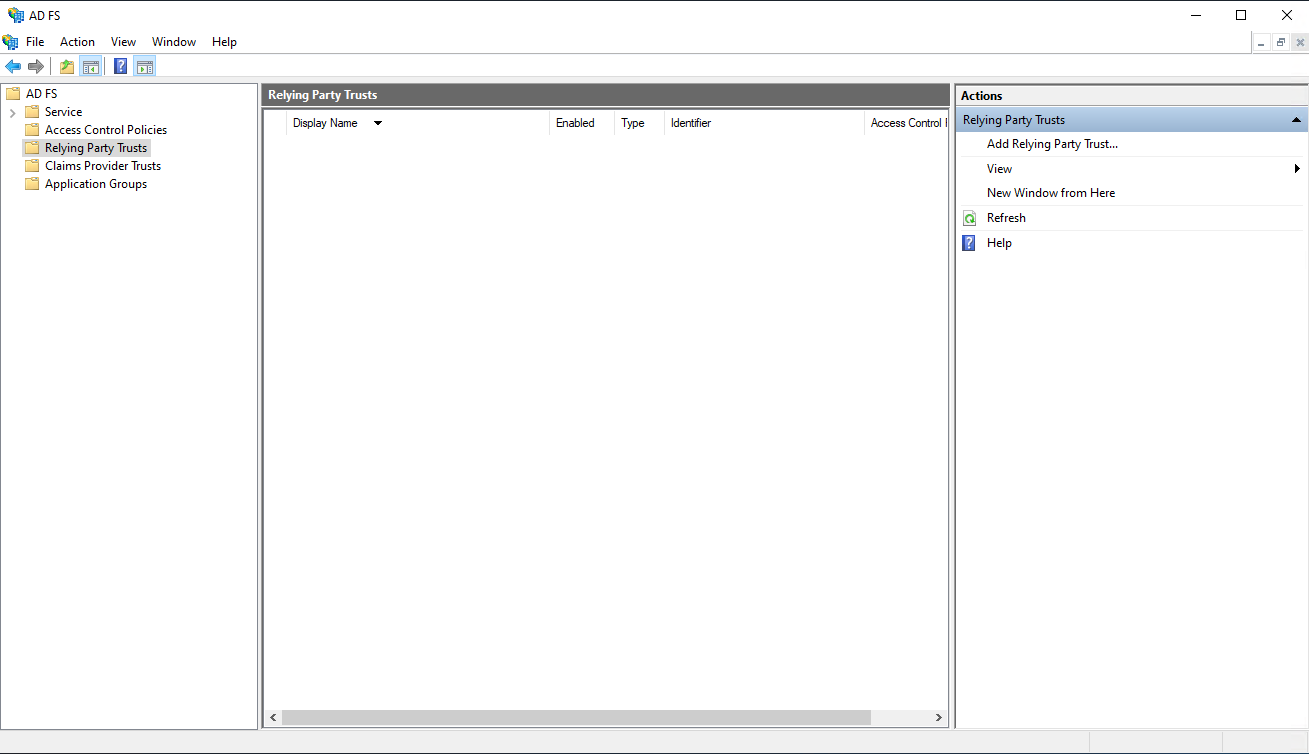

- No Gerenciador do Servidor, abra Ferramentas -> Gerenciamento do AD FS,

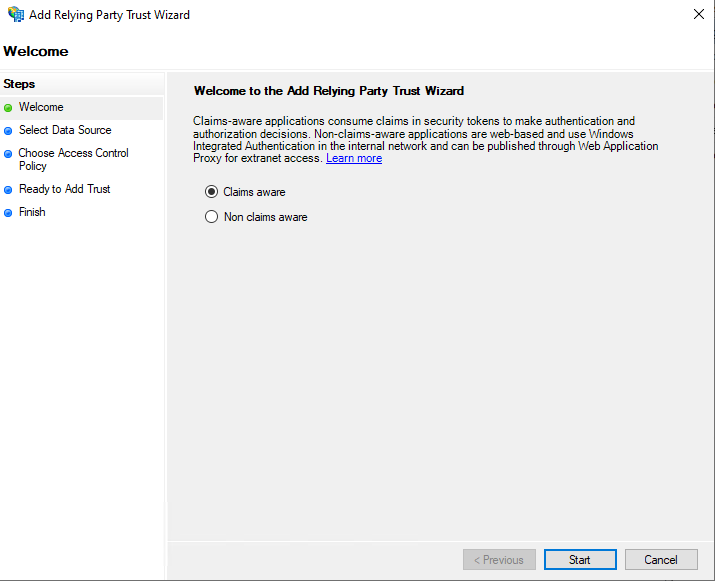

- No painel Gerenciamento do AD FS, selecione Relações de Confiança > Confianças de Terceiros Confiáveis. Clique na opção Adicionar Confiança de Terceiro Confiável... à direita. O Assistente de Adição de Confiança de Terceiro Confiável será aberto,

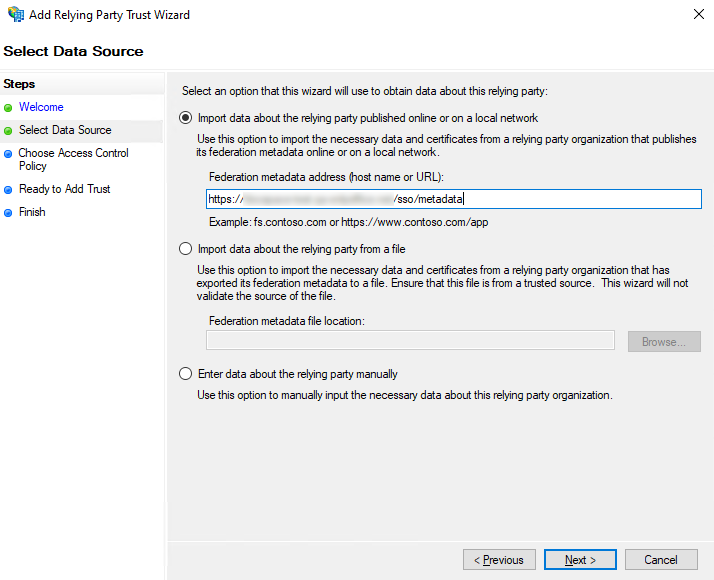

- Na janela do assistente, selecione o botão de rádio Importar dados sobre o terceiro confiável publicados online ou em uma rede local, cole o link previamente copiado para os metadados do ONLYOFFICE SP no campo Endereço de metadados de federação (nome do host ou URL) e clique no botão Avançar,

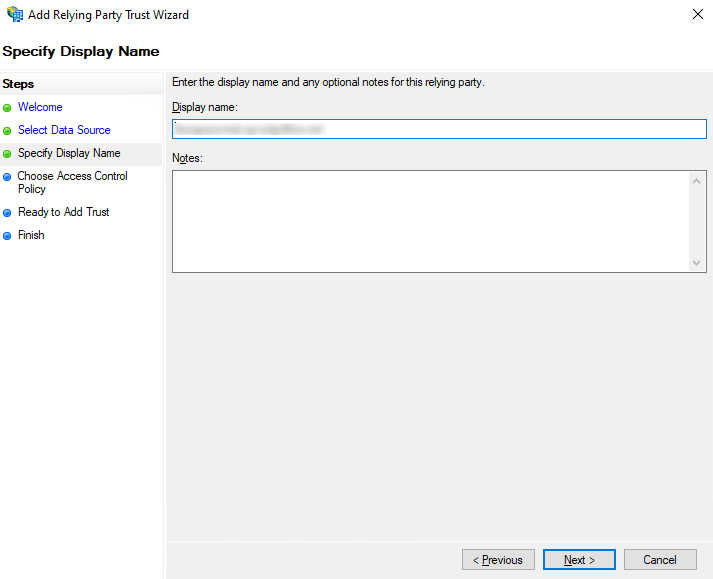

- No campo Nome de exibição, especifique qualquer nome e clique no botão Avançar,

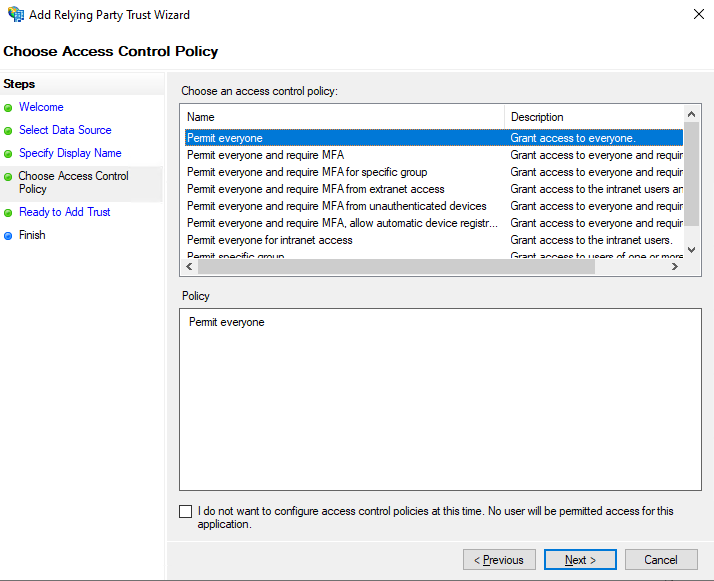

- Selecione a opção Permitir a todos e clique no botão Avançar,

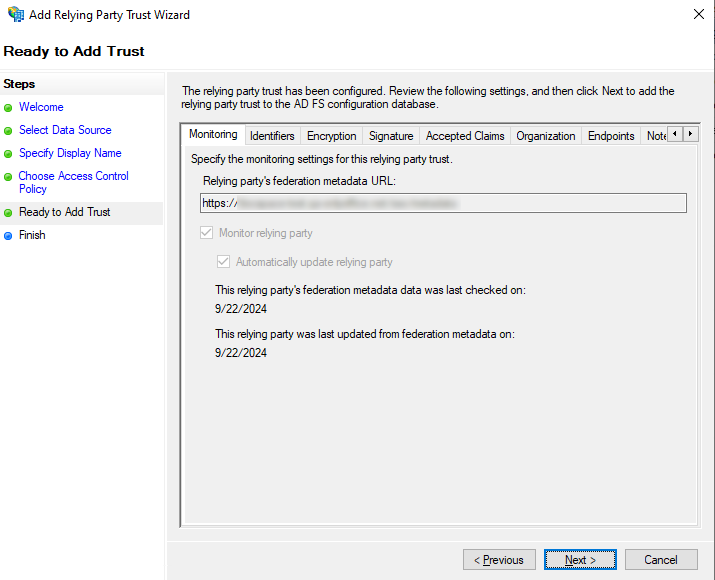

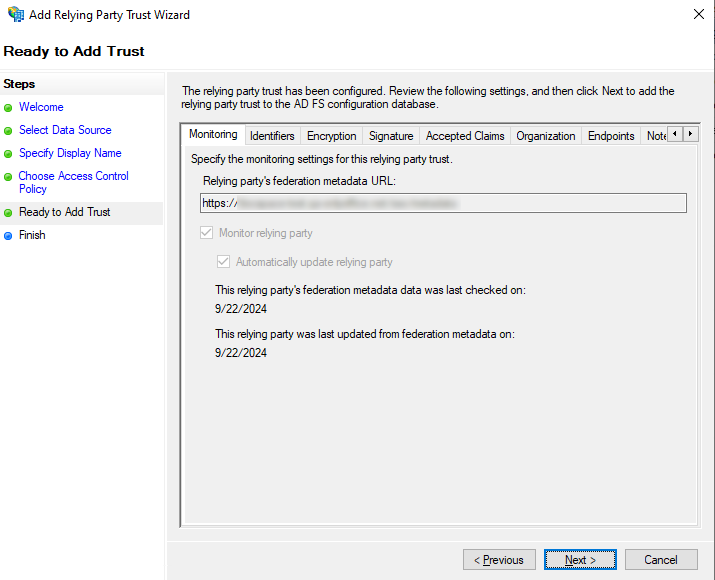

- Verifique as configurações resultantes e clique no botão Avançar,

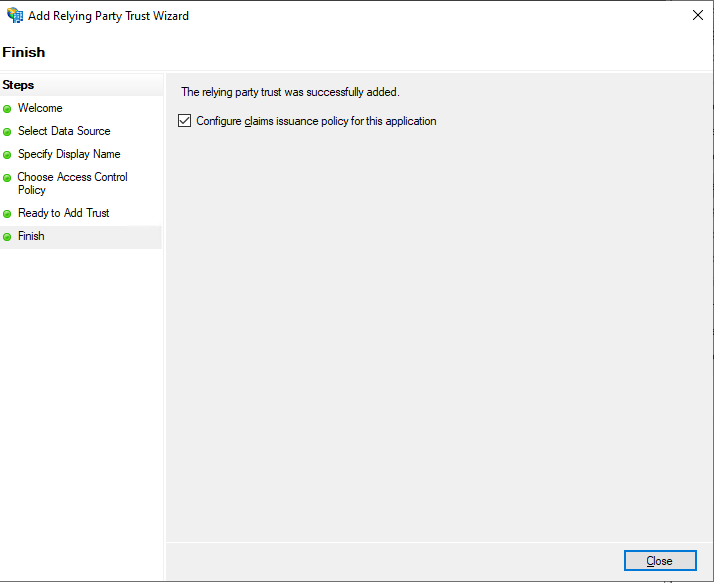

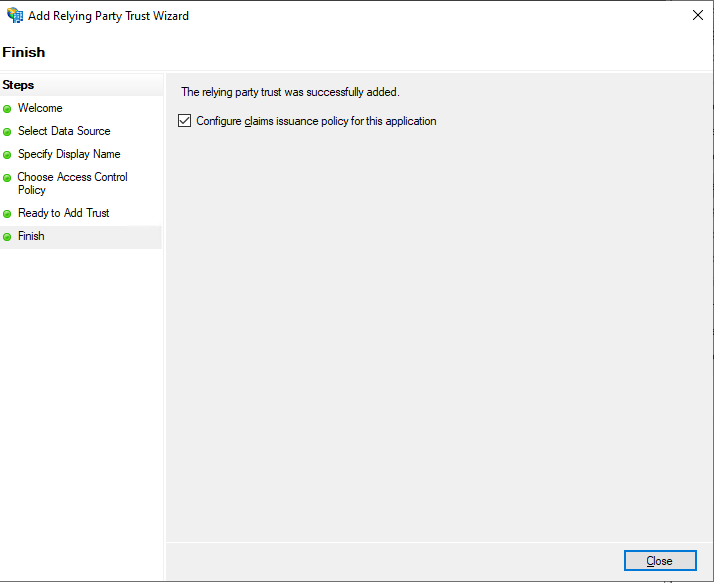

- Deixe a opção padrão inalterada e clique no botão Fechar,

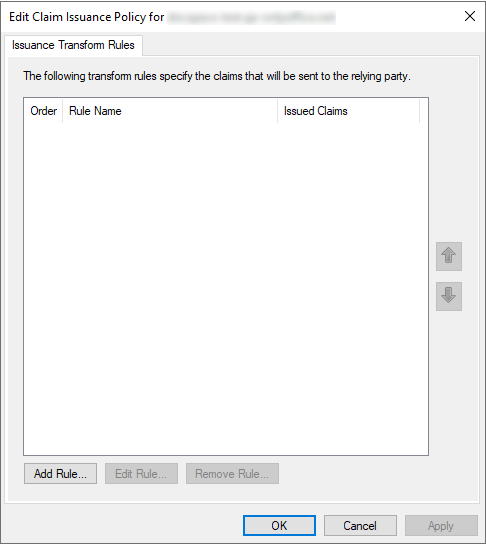

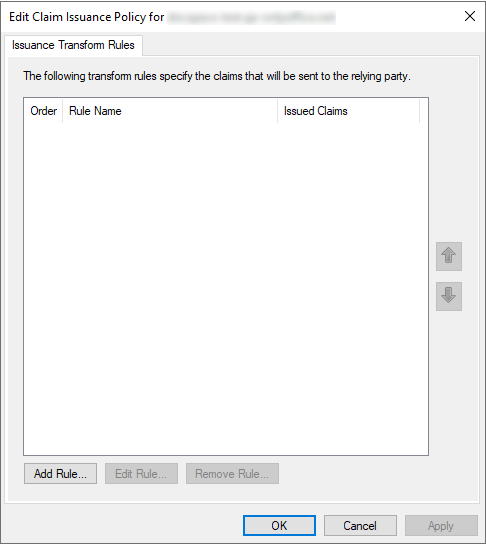

- Uma nova janela será aberta. Na guia Editar Política de Emissão de Declarações, clique no botão Adicionar Regra...,

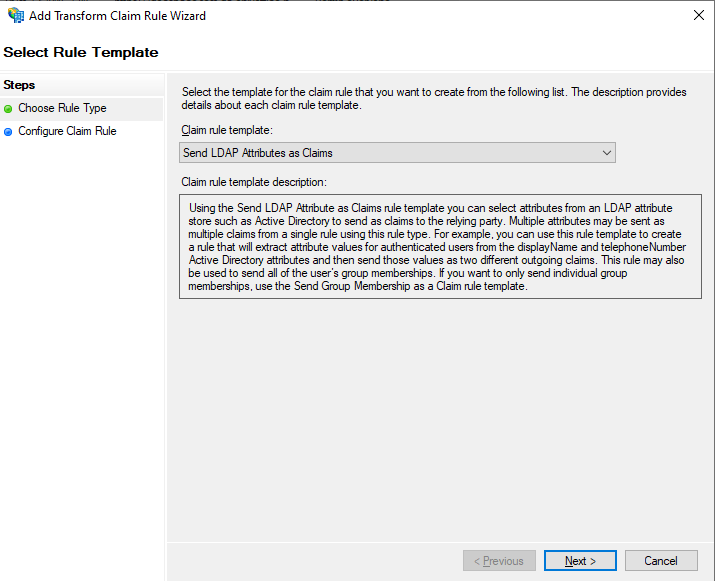

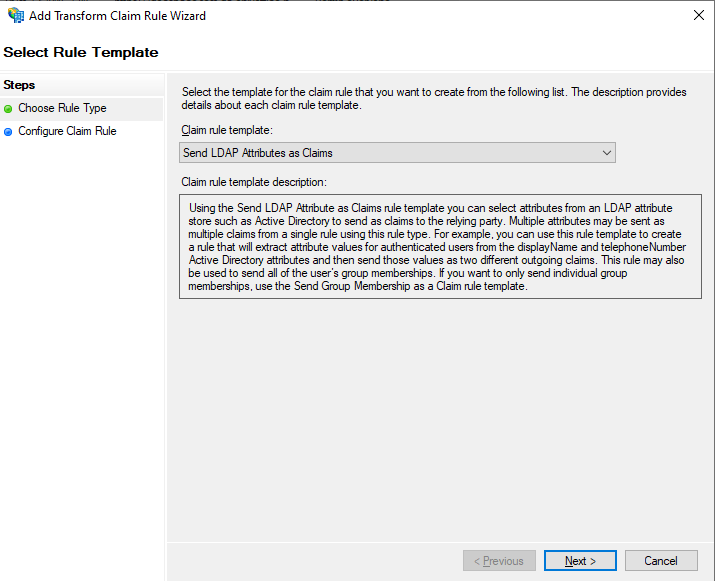

- Selecione a opção Enviar Atributos LDAP como Declarações da lista Modelo de regra de declaração e clique no botão Avançar,

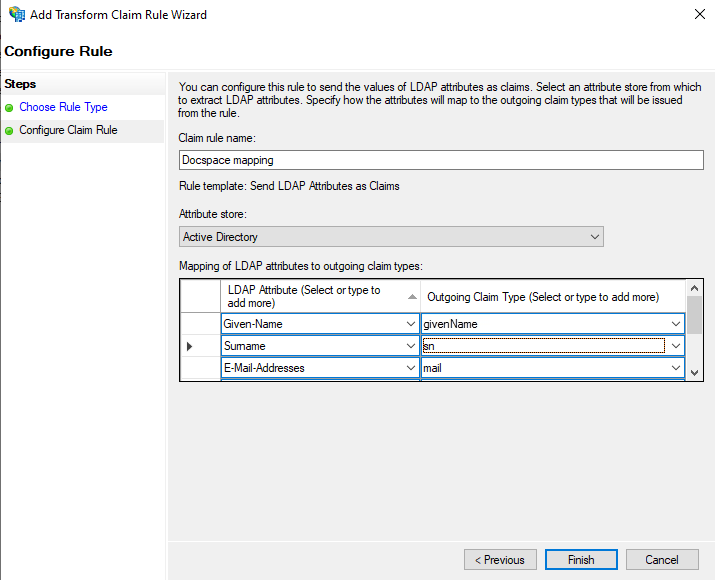

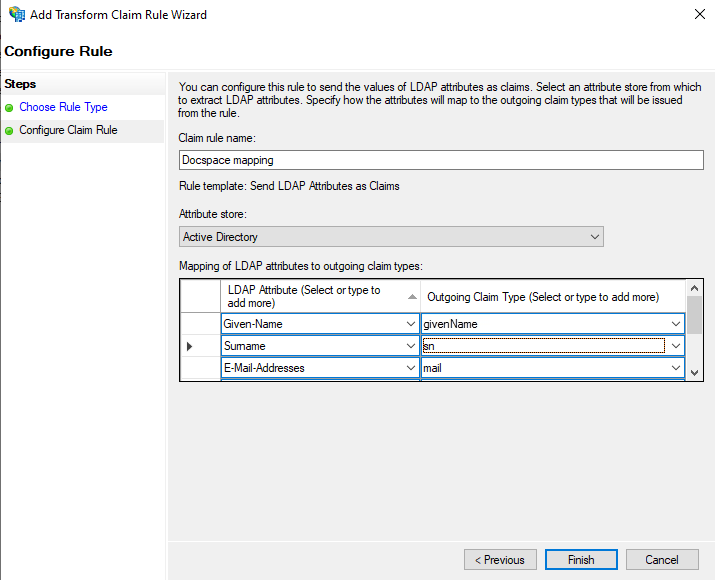

- Digite qualquer nome no campo Nome da regra de declaração. Selecione a opção Active Directory da lista Armazenamento de atributos e preencha o formulário Mapeamento de atributos LDAP para tipos de declaração de saída de acordo com a tabela abaixo. Quando estiver pronto, clique em Concluir.

Atributo LDAP (Selecione ou digite para adicionar mais) Tipo de Declaração de Saída (Selecione ou digite para adicionar mais) Given-Name givenName Surname sn E-Mail-Addresses mail

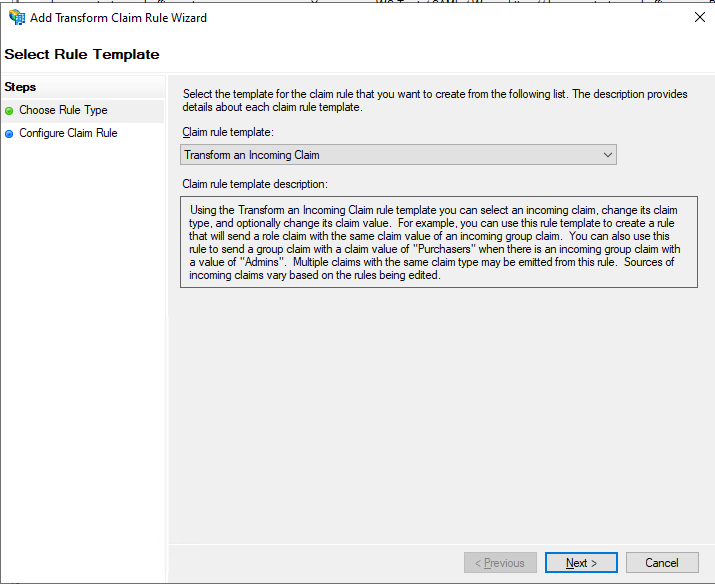

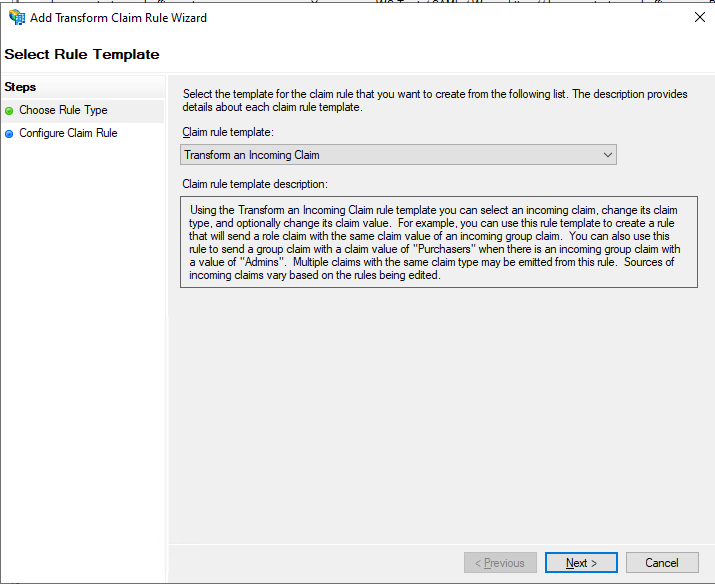

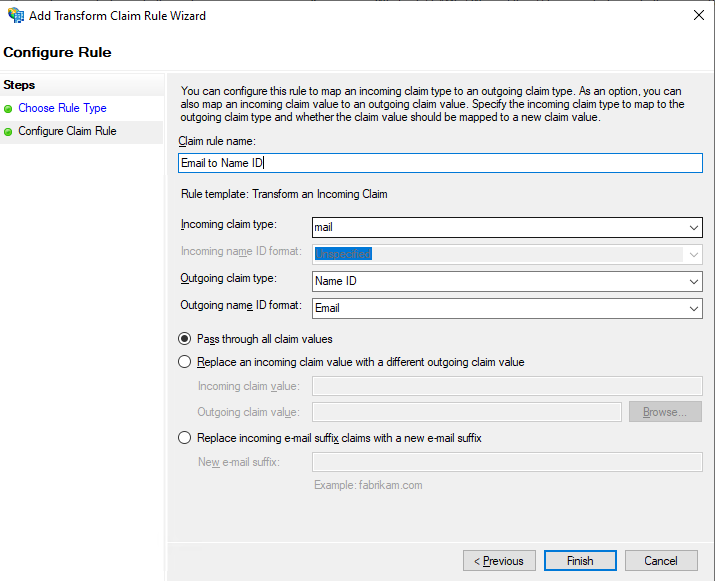

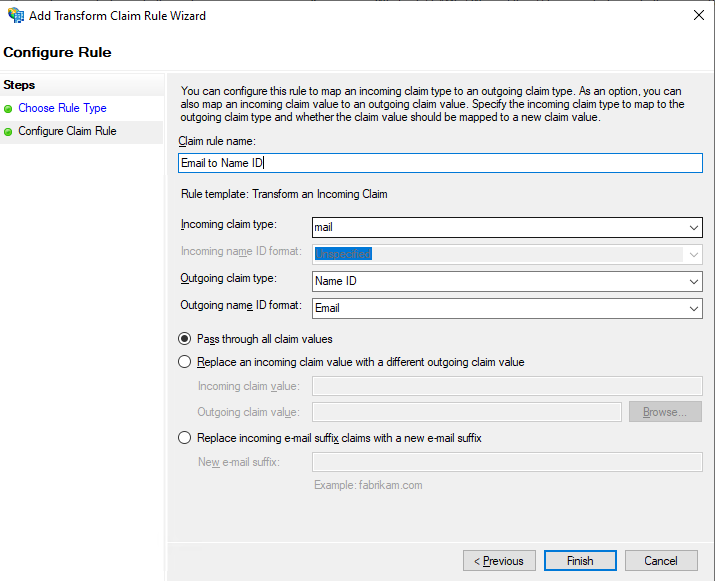

- Na janela Editar Regras de Declaração, clique no botão Adicionar Regra... novamente, selecione a opção Transformar uma Declaração de Entrada da lista Modelo de regra de declaração e clique no botão Avançar,

- Digite qualquer nome no campo Nome da regra de declaração e selecione as seguintes opções das listas:

- Tipo de declaração de entrada: mail,

- Tipo de declaração de saída: Name ID,

- Formato de nome ID de saída: Email

Quando estiver pronto, clique no botão Concluir.

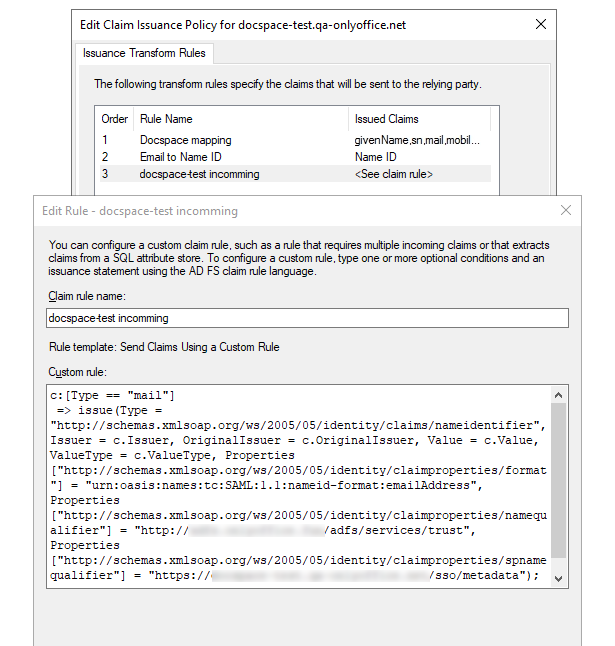

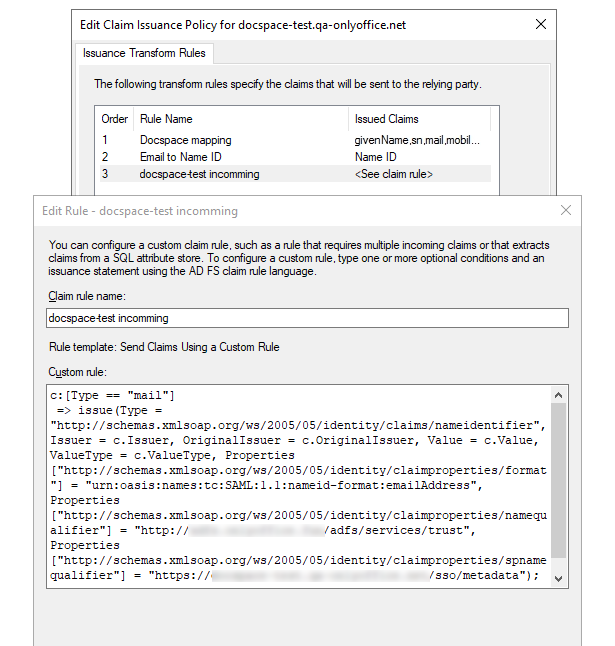

-

Se o logout do AD FS não funcionar, é recomendado adicionar uma Regra de Declaração Personalizada substituindo

{portal-domain}pelo seu domínio SP e alterando{ad-fs-domain}para o seu domínio IdP:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Clique no botão OK,

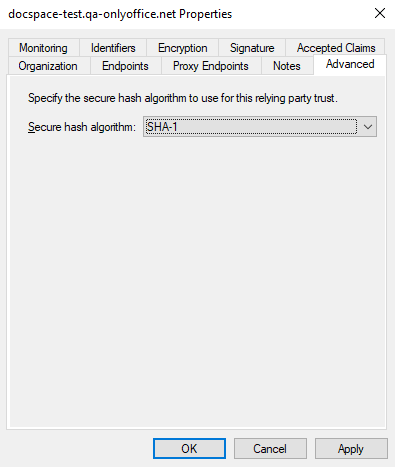

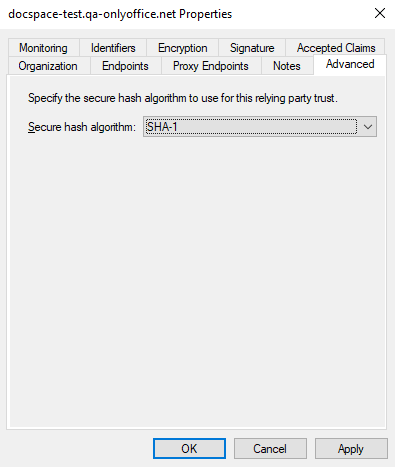

- Abra as propriedades da confiança de terceira parte confiável criada e mude para a aba Avançado,

Selecione a opção SHA-1 na lista de Algoritmo de hash seguro.