ONLYOFFICE DocSpaceを使用する際、最初に行うべきことは、すべての会社の従業員のアカウントを作成することです。しかし、従業員が50人以上いる場合、新しいDocSpaceユーザーを作成するプロセスは非常に時間がかかります。LDAP設定オプションを使用すると、必要なユーザーやグループをLDAPサーバー(例:OpenLDAPサーバーやMicrosoft Active Directory)からDocSpaceに数分でインポートできます。新しく作成されたユーザーは、LDAPサーバーに保存されている資格情報を使用してDocSpaceにサインインするため、新しいパスワードやログインを覚える必要はありません。

設定が保存されると、ユーザーは即座にインポートされます。後で追加されたユーザーは、ポータルでの初回認証時にインポートされます。

これは有料機能です(有料のビジネスプランでのみ利用可能)。

ユーザーとグループのインポート

インポートを開始する前に

1000人以上のユーザーがいるActive Directoryに接続する場合、

ntdsutilを使用してADの制限

MaxPageSize = 1000を増やす必要があります。詳細な手順は

こちらで確認できます。

- ONLYOFFICE DocSpaceにログインします。

- 左下の

メニューを使用し、設定オプションを選択します。

メニューを使用し、設定オプションを選択します。

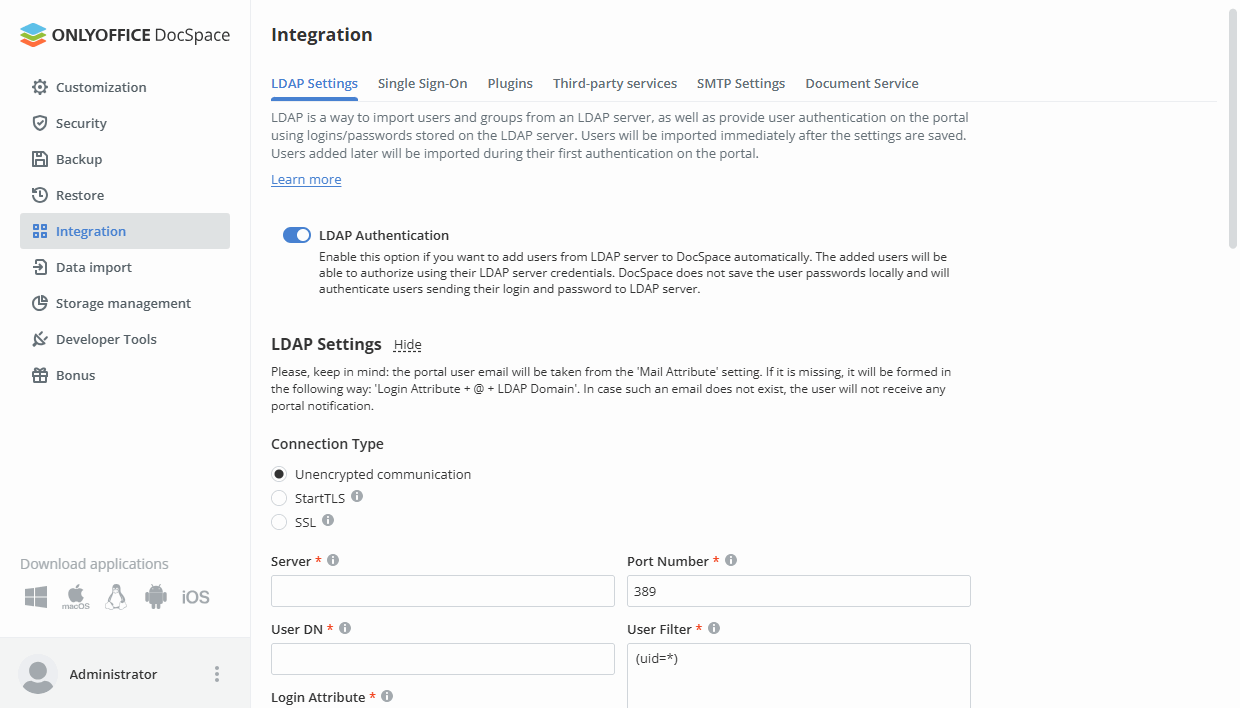

- 左サイドバーの統合セクションでLDAP設定ページを開きます。

- LDAP認証スイッチをクリックします(設定を初めて変更する場合でない場合は、LDAP設定タイトルの横にある表示リンクを使用してパラメータフォームを表示します)。

- 接続をStartTLS技術を使用して保護したい場合は、StartTLSを有効にするボックスをチェックします(この場合、デフォルトのポート389が使用されます)。SSLプロトコルを使用したい場合は、SSLを有効にするボックスをチェックします(この場合、ポート636が使用されます)。

- ユーザーインポートに必要なフィールドを記入します(必須フィールドにはアスタリスクが付いています):

警告

既に一部のユーザーをインポートし、設定(例:サーバー、ユーザーフィルター、ユーザーDN、グループフィルター、グループDN)を変更した場合、これらの新しい設定に一致しない既存のユーザーとそのすべてのデータ(ドキュメント、メールなど)は無効になります。設定を変更する前にバックアップを作成することを強くお勧めします。

- サーバーフィールドには、LDAPサーバーのURLアドレスをprotocol://hostの形式で入力します。例:通常のLDAP接続の場合はLDAP://example.com、SSLを使用したセキュアなLDAP接続の場合はLDAPS://example.com。DNS名の代わりにサーバーのIPアドレスを指定することもできます:LDAP://192.168.3.202;

- LDAPサーバーにアクセスするために使用されるポート番号を指定します。通常のLDAP接続のデフォルトポートは389です。StartTLSオプションを有効にした場合もデフォルトポート389が使用されます。SSLオプションが有効な場合はポート636が使用されます;

- ユーザーDN(ユーザー識別名)フィールドには、インポートしたいユーザーを含む最上位ディレクトリへの絶対パスを指定します。このパラメータは検索が開始されるノードを定義します。ディレクトリ全体内のユーザーを検索するには、

dc=example,dc=comのようにルートディレクトリを指定するか、特定の検索エリアを指定するにはou=groupname,dc=example,dc=comのように指定します;

- ログイン属性の値を指定します(LDAPサーバーユーザーがONLYOFFICEにログインするために使用するログインに対応するユーザーレコードの属性)。

OpenLDAPサーバーの場合、以下の設定を使用します:

- ユーザーフィルター -

(uid=*)

- ログイン属性 -

uid

Active Directoryの場合、以下の設定を使用します:

- ユーザーフィルター -

(userPrincipalName=*)

- ログイン属性 -

sAMAccountName

- 指定された検索条件に対応するユーザーをインポートする必要がある場合、ユーザーフィルターフィールドを記入します。デフォルトのフィルター値

(uid=*)または(userPrincipalName=*)は、すべてのユーザーをインポートすることを許可します。

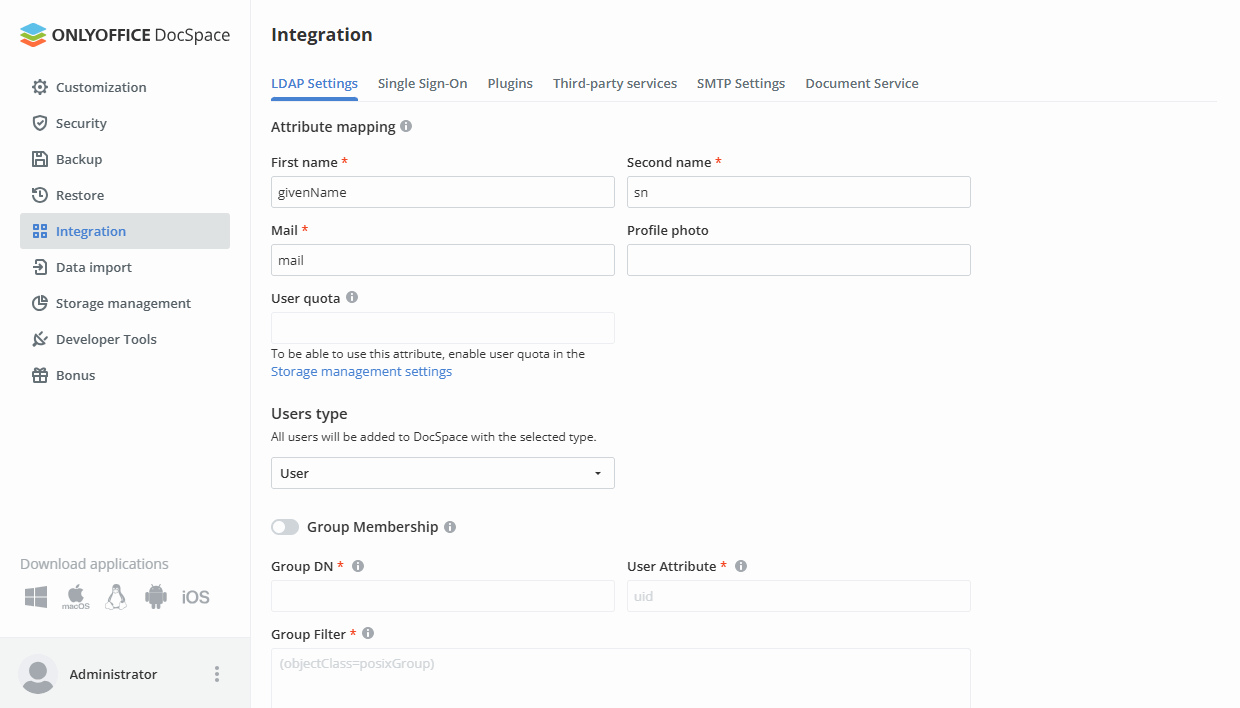

- 属性マッピングセクションでは、DocSpaceのユーザーデータフィールドとLDAPサーバーユーザーレコードの属性との対応を設定できます。属性を追加ボタンをクリックし、リストから必要なデータフィールドを選択し、LDAPサーバーで使用されるユーザー属性を指定します。以下のパラメータはデフォルトで設定されていますが、必要に応じて変更できます:

- 名(ユーザーレコードのユーザーの名に対応する属性)

- 姓(ユーザーレコードのユーザーの姓に対応する属性)

- メール(ユーザーレコードのユーザーのメールアドレスに対応する属性)

- プロフィール写真(ユーザーレコードのユーザーの写真に対応する属性)

以下の属性も追加できます:

- ユーザークォータ - このユーザーのストレージクォータを設定するには、LDAPディレクトリ内のこの属性に整数値を入力します。クォータ値はバイト単位で表示されます。この属性は初回設定時にのみ適用され、アカウントセクションで手動で変更できます。

- ユーザータイプ - すべてのユーザーは選択されたタイプ(ユーザー、ルーム管理者、DocSpace管理者)でDocSpaceに追加されます。デフォルトではユーザータイプが選択されています。ユーザーは管理者によって招待されたルームにのみアクセスでき、自分のルーム、フォルダー、ファイルを作成することはできません。別のタイプを選択して、より多くの権限を付与します。そうでない場合は、連絡先セクションで手動でタイプを変更できます。

- LDAPサーバーからDocSpaceにグループを追加したい場合は、グループメンバーシップスイッチをクリックし、必要なフィールドを記入します:

グループを追加することにした場合、少なくとも1つのグループに属するユーザーのみが追加されることに注意してください。

警告

既に一部のユーザーをインポートし、設定(例:サーバー、ユーザーフィルター、ユーザーDN、グループフィルター、グループDN)を変更した場合、これらの新しい設定に一致しない既存のユーザーとそのすべてのデータ(ドキュメント、メールなど)は無効になります。設定を変更する前にバックアップを作成することを強くお勧めします。

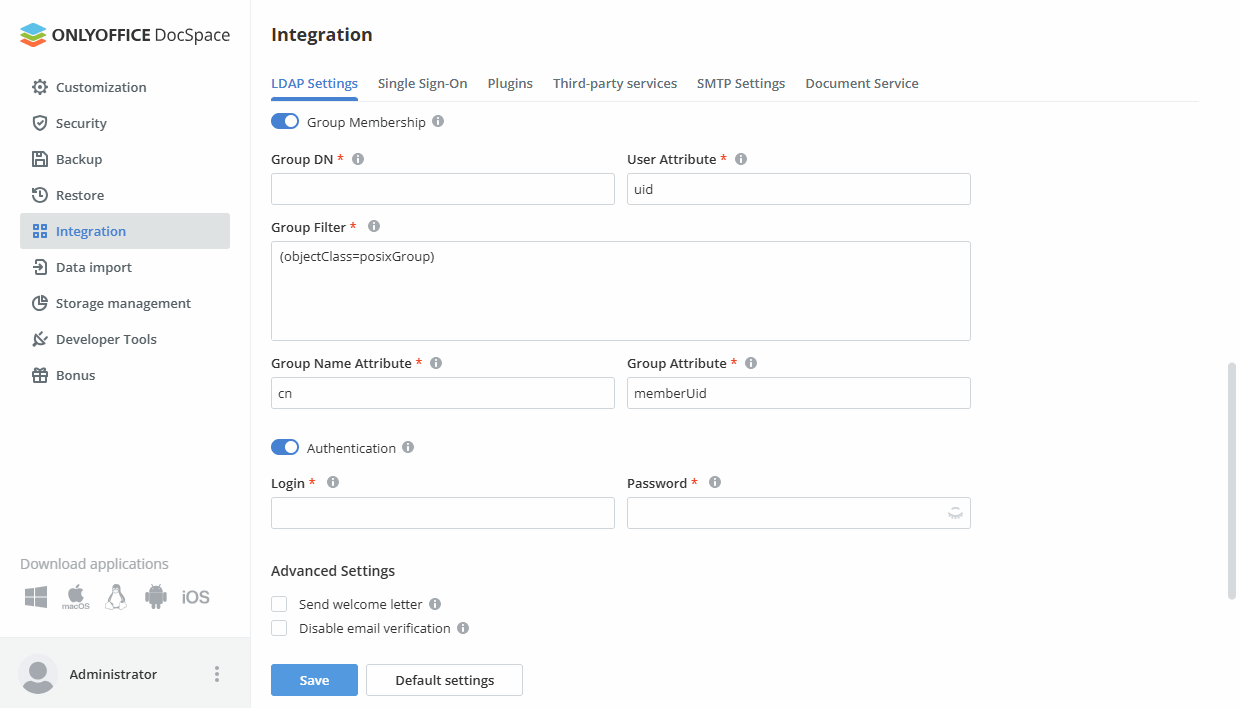

- グループDN(グループ識別名)フィールドには、インポートしたいグループを含む最上位ディレクトリへの絶対パスを指定します。例:

ou=Groups,dc=example,dc=com。

- 指定された検索条件に対応するグループをインポートする必要がある場合、グループフィルターフィールドを記入します。デフォルトのフィルター値

(objectClass=posixGroup)または(objectClass=group)は、すべてのグループをインポートすることを許可します。

- 以下のパラメータはデフォルトで設定されていますが、必要に応じて変更できます:

- ユーザー属性(このユーザーがグループのメンバーであるかどうかを決定する属性)

- グループ名属性(ユーザーが含まれるグループの名前に対応する属性)

- グループ属性(グループに含まれるユーザーを指定する属性)

OpenLDAPサーバーの場合、以下の設定を使用します:

- グループフィルター -

(objectClass=posixGroup)

- ユーザー属性 -

uid

- グループ属性 -

memberUid

Active Directoryの場合、以下の設定を使用します:

- グループフィルター -

(objectClass=group)

- ユーザー属性 -

distinguishedName

- グループ属性 -

member

LDAPユーザーの認証

インポートされた各ユーザーは、次のスキームに従って形成されたログインを使用してDocSpaceにサインインできます:

- ログイン属性、例:

Andrew.Stone

- ログイン属性 + @ + LDAPドメイン、例:

Andrew.Stone@example.com

- LDAPドメイン + \ + ログイン属性(不完全なドメイン名もサポート)、例:

example\Andrew.Stone

認証ページでは、ドメインにサインインオプションが利用可能で、パスワードを明示的な形式で転送できます。ドメイン外のポータルユーザーはこの設定をオフにすることができます。その場合、パスワードはハッシュ形式で転送されます。

アカウントセクションのインポートされたユーザープロファイルは、DocSpace管理者用に アイコンでマークされます。LDAPを使用してインポートされたユーザープロファイルフィールドは編集できませんが、ユーザータイプ、ユーザークォータは初期値として指定されています。

アイコンでマークされます。LDAPを使用してインポートされたユーザープロファイルフィールドは編集できませんが、ユーザータイプ、ユーザークォータは初期値として指定されています。

LDAPデータの同期

LDAPサーバーでデータを変更した場合(例:新しいユーザー/グループの追加、既存のグループの名前変更、ユーザーレコードの情報編集)、DocSpaceデータをLDAPサーバーの新しい情報と簡単に同期できます。

同期オプションを調整するには、自動同期スイッチをオンにし、自動同期を行う必要な時間を設定します:指定された分ごとに毎時、または指定された時間に毎日、毎週または毎月の指定された日と時間にデータを同期できます。設定を適用するには保存をクリックします。また、LDAPページの下部にあるユーザーを同期ボタンをクリックしてデータを手動で同期することもできます。あるいは、LDAP設定セクションの下にある保存ボタンを使用することもできます。

個別のユーザーに関する情報も、このユーザーがDocSpaceにログインした後に同期されます。

![]() アイコンでマークされます。LDAPを使用してインポートされたユーザープロファイルフィールドは編集できませんが、ユーザータイプ、ユーザークォータは初期値として指定されています。

アイコンでマークされます。LDAPを使用してインポートされたユーザープロファイルフィールドは編集できませんが、ユーザータイプ、ユーザークォータは初期値として指定されています。