- ホーム

- Docs

- インストールと設定

- エンタープライズ

- Docker バージョン

- ONLYOFFICE Docsの管理パネルの使用

ONLYOFFICE Docsの管理パネルの使用

概要

バージョン9.1から、ONLYOFFICE管理パネルはサーバーの構成管理と監視のための安全なWebインターフェースを提供します。このガイドでは、認証システムの設定と使用方法について説明します。

初期設定

デフォルトでは、管理パネルは無効になっています。http://example.com/welcomeページの指示に従って開始してください。

example.comはONLYOFFICE Docsがインストールされているサーバー名です。

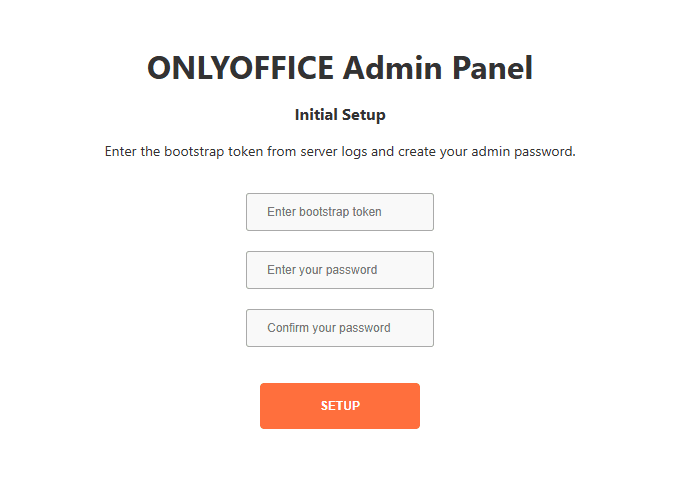

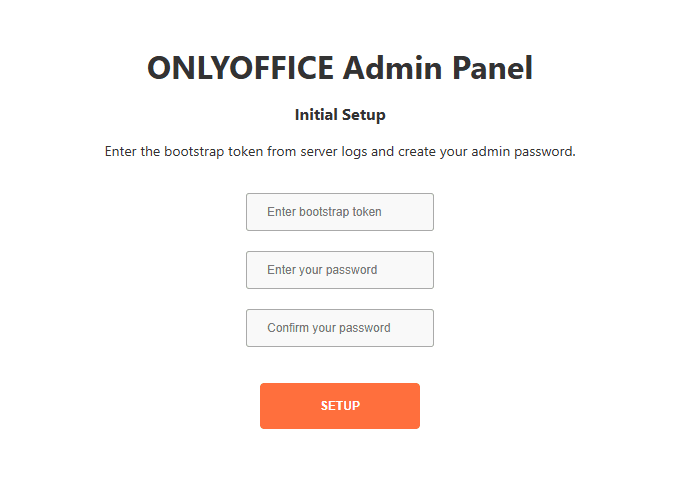

初回インストール

管理パネルを初めて起動すると、初期設定が必要です:

-

管理パネルサーバーを起動します。

- サーバーは自動的に管理者パスワードが設定されていないことを検出します。

- ブートストラップコードが生成され、サーバーログに表示されます。

-

ブートストラップコードを見つけます。

サーバーログで次のようなメッセージを確認してください:

AdminPanel SETUP REQUIRED | Bootstrap code: ELAA8ZOCRUTX | Expires: 2025-10-01T20:50:00.000Z | Open: http://example.com/adminブートストラップコードは12文字の短いコード(英数字)です。

このコードは1時間のみ有効です。

管理パネルのログは以下で見つけることができます:

- Linuxの場合 -

/var/log/onlyoffice/documentserver/adminpanel/out.log - Dockerの場合 -

/var/log/onlyoffice/documentserver/adminpanel/out.log(最初にdocker exec -it <containerid> bashコマンドを使用してONLYOFFICE Docsコンテナに入ります) - Windowsの場合 -

%ProgramFiles%\ONLYOFFICE\DocumentServer\Log\adminpanel\AdminPanel_<date>.out.log

ログを開かずにブートストラップコードを見つけるためにいくつかのコマンドを使用することもできます。例えば、Linuxでは次のコマンドを実行します:

sudo grep -R "Bootstrap code" /var/log/onlyoffice/documentserver -nDockerバージョンの場合、ONLYOFFICE Docsコンテナ内でこのコマンドを実行します。

Windowsでは、次のコマンドを使用できます:

Get-ChildItem -Path "C:\Program Files\ONLYOFFICE\DocumentServer\Log\adminpanel" -Recurse | Select-String -Pattern "Bootstrap code" - Linuxの場合 -

-

管理パネルのWebインターフェースを開きます。

http://example.com/adminに移動すると、設定ページが表示されます。

-

設定を完了します。

- サーバーログからブートストラップコードを入力します。

- 管理者パスワードを作成します。

- 設定をクリックします。

- 自動的にログインされます。

管理パネルで変更された設定を含む

runtime.jsonファイルが作成されます。このファイルは、local.json、default.json、production.jsonなどの他の設定ファイルよりも優先されます。runtime.jsonファイルは以下にあります:- Linuxの場合 -

/var/www/onlyoffice/Data/runtime.json - Dockerの場合 -

/var/www/onlyoffice/Data/runtime.json(最初にdocker exec -it <containerid> bashコマンドを使用してONLYOFFICE Docsコンテナに入ります) - Windowsの場合 -

%ProgramData%/ONLYOFFICE/Data/runtime.jsonデフォルトでは、

ProgramDataはWindows Serverで隠しフォルダになっているため、ファイルエクスプローラーのオプションで隠しアイテムを表示するように設定してください。

セキュリティノート

- ブートストラップコードはメモリにのみ保存され、ログに一度だけ表示されます。

- コードはパスワードが設定されるまでのみ有効です(

runtime.jsonのpasswordHashで確認)。 - 設定後、すべてのブートストラップコードはすべてのノードで無効になります。

- クラスターでは、

ADMINPANEL_BOOTSTRAP_SECRETを共有するすべてのノードでコードが機能します。 - パスワードは送信またはログに記録されず、安全なハッシュのみが保存されます。

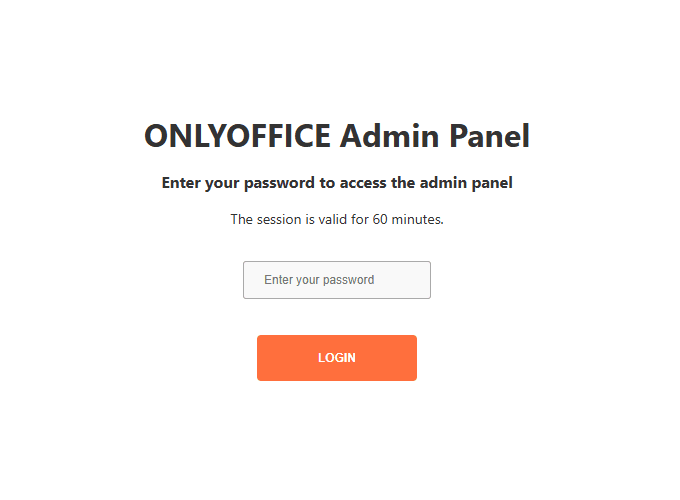

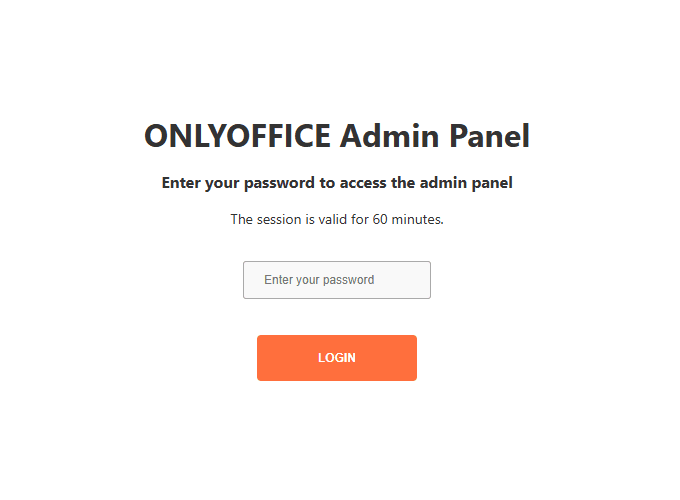

通常のログイン

初期設定が完了した後:

http://example.com/adminに移動します。- 管理者パスワードを入力します。

-

ログインをクリックします。

- セッションは1時間有効です。

セッションの詳細

- セッションは安全なHTTPのみのクッキーを使用します。

- 1時間の非アクティブ状態の後、自動的に期限切れになります。

SameSite=Strict保護がCSRF攻撃に対して適用されます。

パスワードの変更

管理者パスワードを変更するには:

- 管理パネルにログインします。

- パスワード変更ページに移動します。

- 現在のパスワードを入力します。

- 新しいパスワードを入力します。

- 変更を確認します。

- パスワードを変更した後もセッションはアクティブのままです。

パスワードハッシュの詳細

- アルゴリズム: PBKDF2-SHA256(600,000回の反復、OWASP 2023)。

- クロスプラットフォーム: ハッシュはPythonまたはNode.jsで生成できます。

外部でのパスワードハッシュの生成

OpenSSL 3.0+(推奨 - MCF形式):

PASSWORD="YourPassword"; I=600000; S=$(openssl rand -base64 16 | tr -d '\n'); H=$(openssl kdf -binary -keylen 32 -kdfopt digest:SHA256 -kdfopt pass:UTF8:"$PASSWORD" -kdfopt salt:base64:"$S" -kdfopt iter:$I PBKDF2 | base64 | tr -d '\n'); echo "\$pbkdf2-sha256\$$I\$$S\$$H"Node.js:

node -e "const crypto=require('crypto');const p=process.argv[1];const s=crypto.randomBytes(16);const sb=s.toString('base64').replace(/\+/g,'.').replace(/=/g,'');crypto.pbkdf2(p,s,600000,32,'sha256',(e,k)=>{const h=k.toString('base64').replace(/\+/g,'.').replace(/=/g,'');console.log('\$pbkdf2-sha256\$600000\$'+sb+'\$'+h)})" "YourPassword"OpenSSLバージョンの確認:

openssl version

# OpenSSL 3.0.0以上 - ✅ openssl kdfコマンドを使用

# OpenSSL 1.x - ✅ openssl keyutlコマンドを使用生成されたハッシュをruntime.jsonファイルに追加します:

{

"adminPanel": {

"passwordHash": "$pbkdf2-sha256$600000$..."

}

}パスワードリセット / 回復

管理者パスワードを忘れた場合、runtime.jsonからpasswordHashエントリを削除してください:

{

"adminPanel": {

}

}新しいブートストラップコードが生成されます。初期設定プロセスを再度実行してください。

トラブルシューティング

ブートストラップコードが見つからない

問題: サーバーが起動しましたが、ブートストラップコードが表示されません。

解決策:

- サーバーログで「Bootstrap code」メッセージを確認してください。

- コードが期限切れの場合、管理パネルページを更新して新しいコードを生成してください。

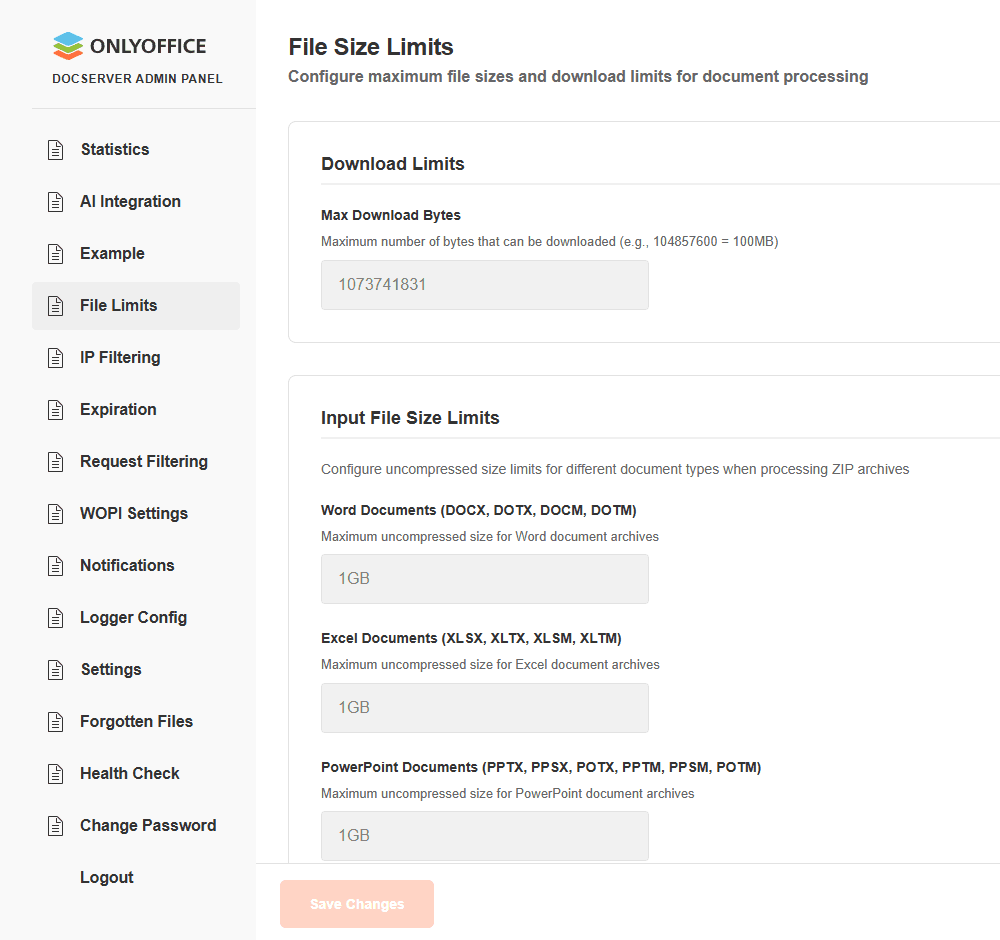

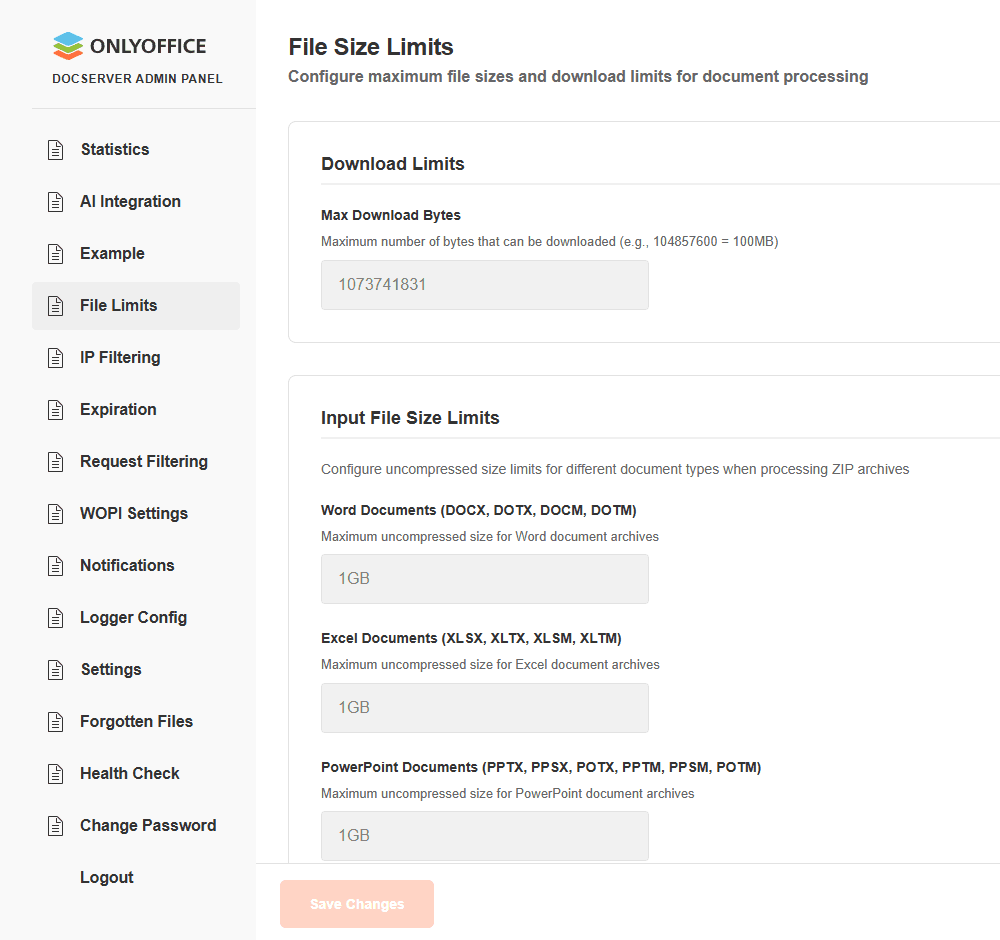

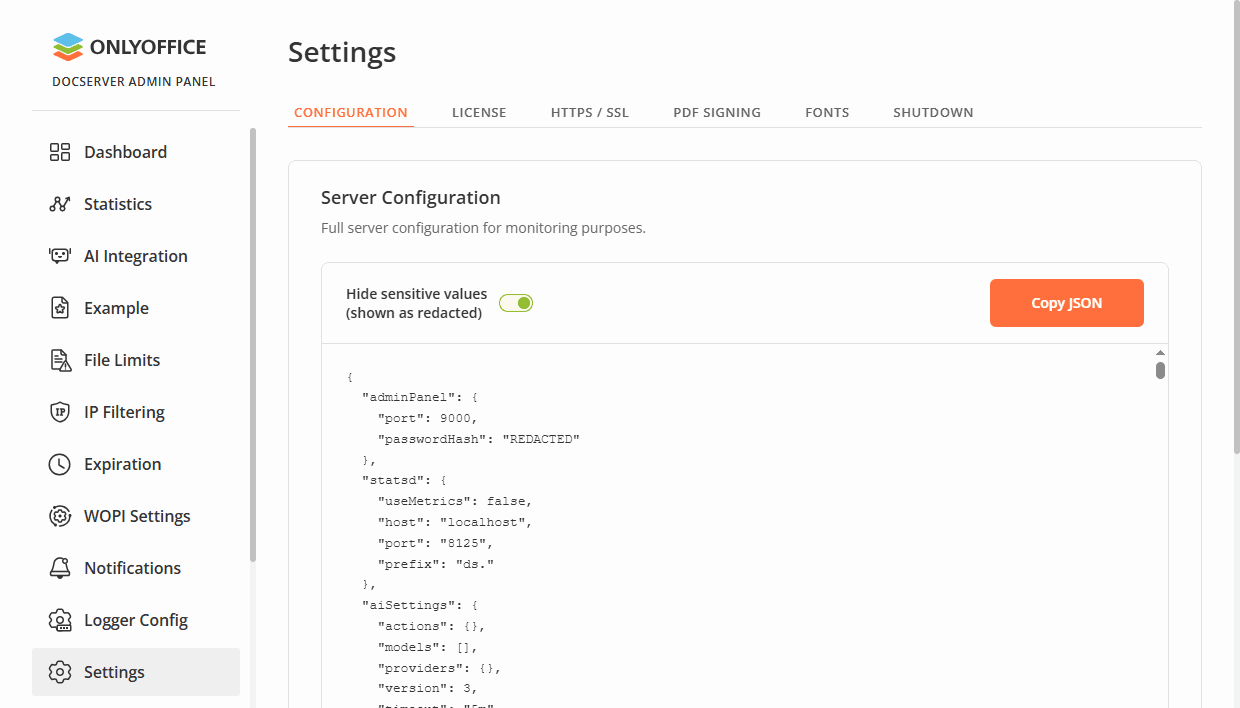

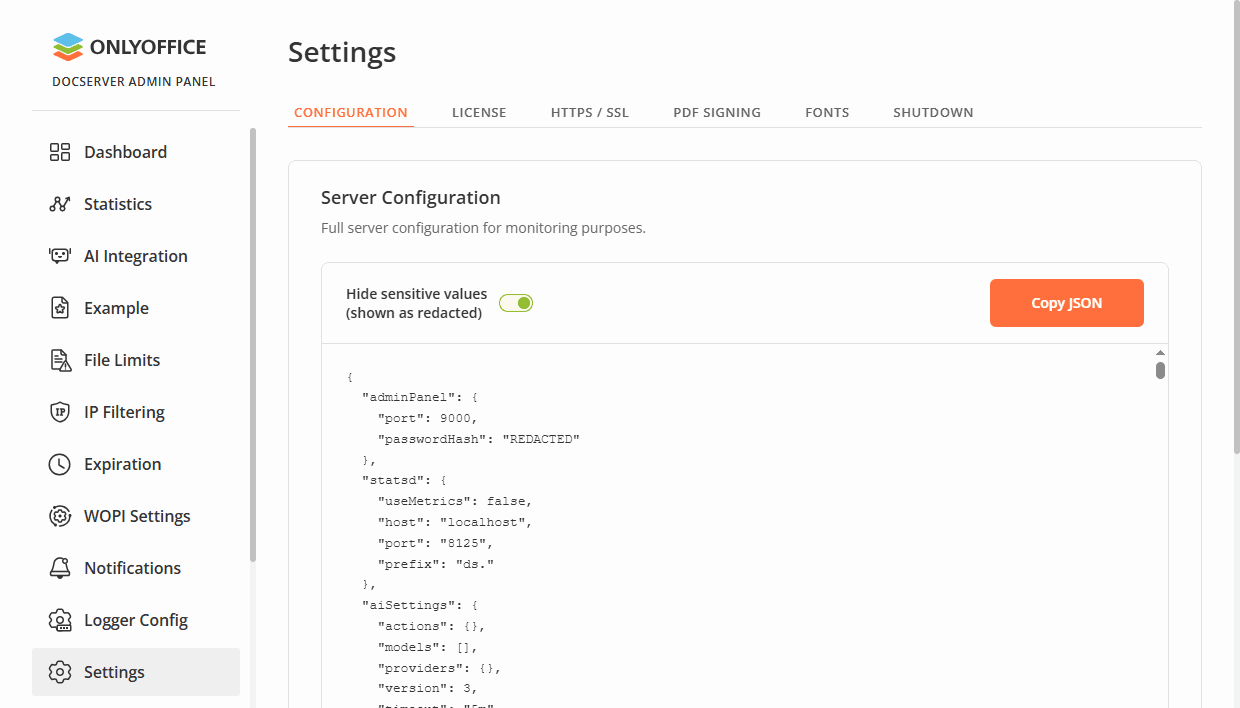

設定

ONLYOFFICE管理パネルの設定ページは、サーバー構成の監視、証明書の管理、カスタムフォントなどのツールを提供します。このセクションの機能の簡単な説明を以下に示します。

構成

このタブを使用して、以下の操作が可能です:

- サーバー構成を表示します。すべての構成ファイルを通じて再定義されたすべてのパラメーターを含む最終的な構成がここに表示されます。機密パラメーター(パスワード、キー、シークレット)は「REDACTED」と表示されます。

- 構成ファイルの内容をコピーします。

- すべての構成設定をデフォルト値にリセットします。この操作は元に戻せません。

ライセンス

このタブを使用して、製品ライセンスをアップロードし、ライセンス情報を表示できます:

- ビルド:タイプ(エンタープライズ版、デベロッパー版)、モード(トライアル、プロダクション)、リリース日。

- ライセンス:開始日、ライセンスが有効な日付。

- エディターとライブビューアーの接続制限。

今すぐ購入ボタンをクリックしてライセンスを購入します。公式ONLYOFFICEウェブサイトの該当ページにリダイレクトされます。

ライセンスをアップロードするには:

- 参照ボタンをクリックしてライセンスファイルを選択します。

- ライセンスを適用ボタンをクリックします。

PDF署名

このタブを使用して、提出されたPDFフォームに署名するためのPKCS#12(.p12/.pfx)証明書を追加できます。記入済みのPDFフォームは、完了して送信ボタンをクリックして送信する際に署名されます。

既存のファイル(秘密鍵と.crt / .pem証明書)を使用して.p12/.pfx証明書を作成するには、コマンドラインからopensslを使用できます:

openssl pkcs12 -export -out certificate.pfx -inkey privatekey.key -in certificate.crtゼロから証明書を作成するには:

- 秘密鍵を生成します:

openssl genrsa -out privatekey.key 2048 -

証明書署名要求(CSR)を作成します:

openssl req -new -key privatekey.key -out request.csr -

自己署名証明書を生成します:

openssl x509 -req -days 365 -in request.csr -signkey privatekey.key -out certificate.crt -

PKCS#12ファイルを作成します:

openssl pkcs12 -export -out certificate.pfx -inkey privatekey.key -in certificate.crt

.p12/.pfx証明書を取得したら、管理パネルの「証明書ファイル」フィールドにアップロードできます。証明書がパスワードで保護されている場合は、「証明書パスフレーズ」フィールドにパスワードを入力します。その後、設定を保存します。

HTTPS / SSL

このタブを使用して、letsencrypt.orgサービスから新しいCA署名証明書をインストールし、安全なHTTPSプロトコルを有効にできます。

- ドメインフィールドにドメイン名を指定します。

- メールフィールドにメールアドレスを指定します。

- 証明書をインストールボタンをクリックします。

フォント

このタブを使用して、新しいカスタムフォントを追加できます:

- 参照ボタンをクリックしてフォントファイルを選択するか、ここにドラッグ&ドロップします。

- 生成ボタンをクリックします。

追加したカスタムフォントを管理します:

- 名前でフォントをフィルタリングして必要なフォントを見つけます。

- 「カスタムのみ表示」オプションをチェックして、リストにカスタムフォントのみを表示します。

- 「削除用にすべてのカスタムをマーク」オプションをチェックし、生成ボタンをクリックして選択したカスタムフォントを削除します。

シャットダウン

このタブを使用して、ONLYOFFICE Docsを停止する必要がある場合(アプリケーションの更新やサーバーの再起動など)、データ損失を避けるためにONLYOFFICE Docsユーザーを強制的に切断できます。

- シャットダウンボタンをクリックして、新しいエディター接続をブロックし、既存のセッションを閉じます。この方法でサーバーを停止すると、ユーザーはエディターから正しく切断され、変更は保存されます。

- 再開ボタンをクリックして、サーバーを通常モードに戻し、新しいエディター接続を許可します。