- Inicio

- DocSpace

- Configuración

- AD FS IdP

AD FS IdP

Introducción

Inicio de sesión único (SSO) es una tecnología que permite a los usuarios iniciar sesión solo una vez y luego acceder a múltiples aplicaciones/servicios sin necesidad de autenticarse nuevamente.

El SSO siempre se asegura mediante la operación conjunta de dos aplicaciones: un Proveedor de Identidad y un Proveedor de Servicios (también llamados "IdP" y "SP"). ONLYOFFICE SSO implementa solo el SP. Muchos proveedores diferentes pueden actuar como IdP, pero este artículo considera la implementación de Active Directory Federation Services (AD FS).

Preparación de AD FS para la configuración de SSO

- Instale la última versión de AD DS (Active Directory Domain Service) con todas las actualizaciones y parches oficiales.

- Instale la última versión de AD FS con todas las actualizaciones y parches oficiales.

Para desplegar AD FS desde cero, puede utilizar las siguientes instrucciones.

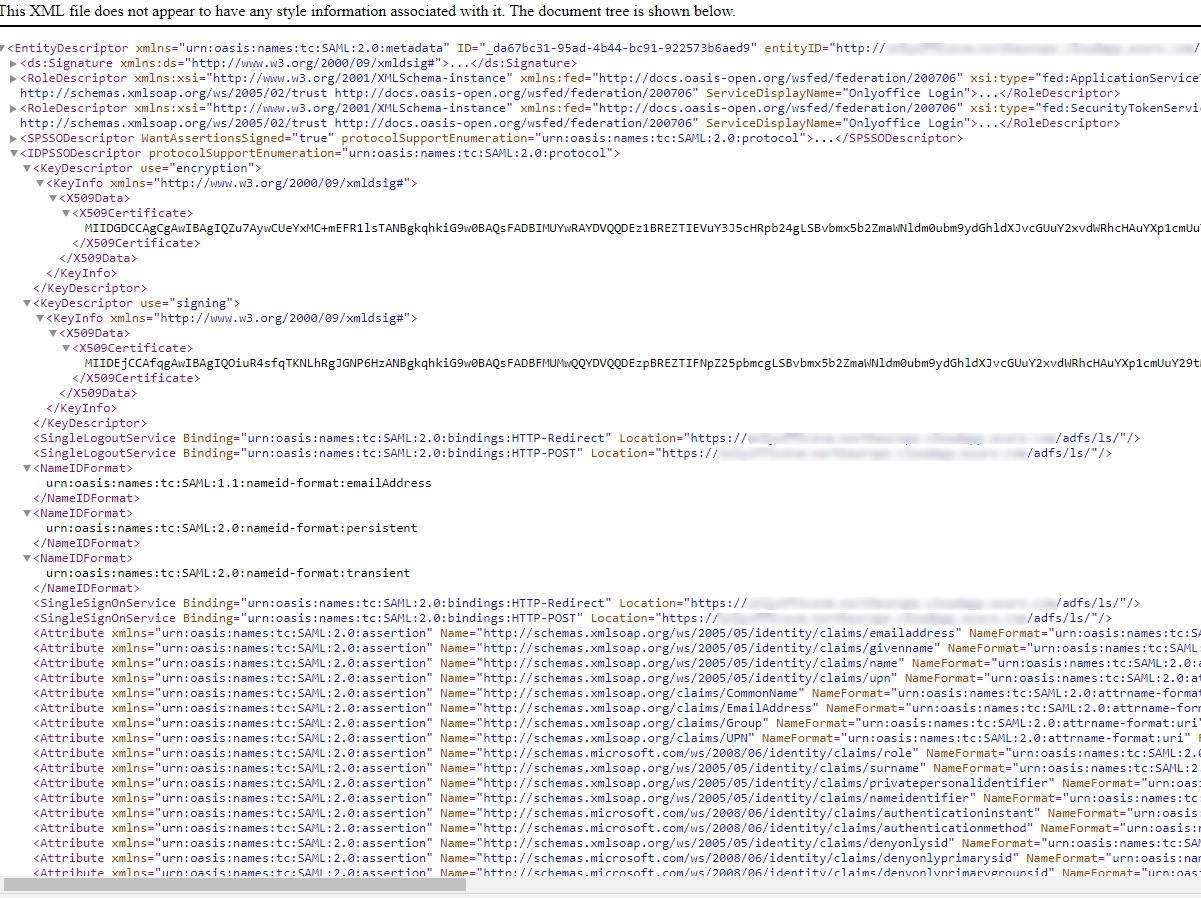

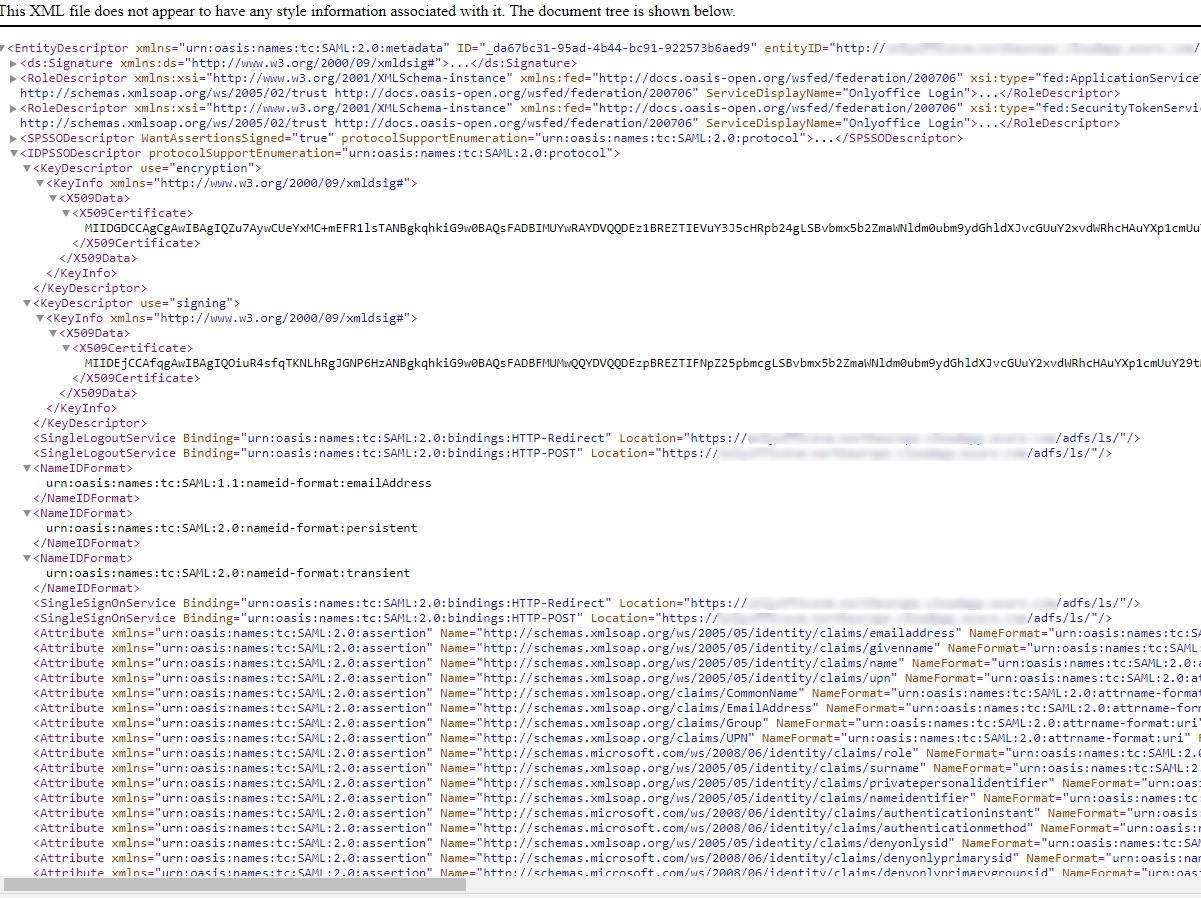

- Verifique que el enlace a los metadatos de AD FS esté públicamente disponible. Para hacerlo,

- En el Administrador del Servidor, abra Herramientas -> Administración de AD FS,

- Vaya a AD FS \ Servicio \ Puntos de conexión,

- Encuentre la fila con el tipo Metadatos de Federación en la tabla. El enlace a los metadatos del IdP se construye bajo el siguiente esquema:

https://{dominio-ad-fs}/{ruta-a-FederationMetadata.xml}Alternativamente, puede usar el siguiente comando de PowerShell:

PS C:\Users\Administrator> (Get-ADFSEndpoint | Where {$_.Protocol -eq "FederationMetadata" -or $_.Protocol -eq "Federation Metadata"}).FullUrl.ToString()Como resultado, debería obtener un enlace que se vea así:

https://miportal-direccion.com/FederationMetadata/2007-06/FederationMetadata.xml - Para verificar que AD FS se haya iniciado correctamente, abra el enlace recibido en un navegador web. El xml debería mostrarse o descargarse.

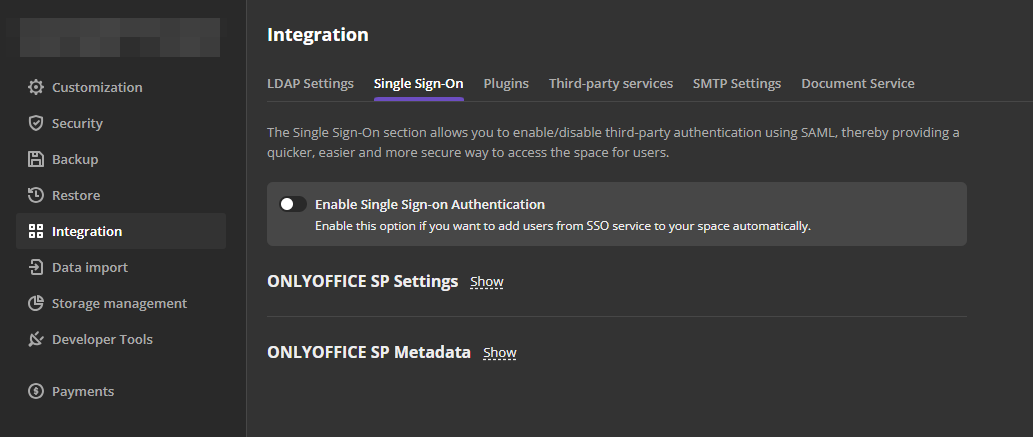

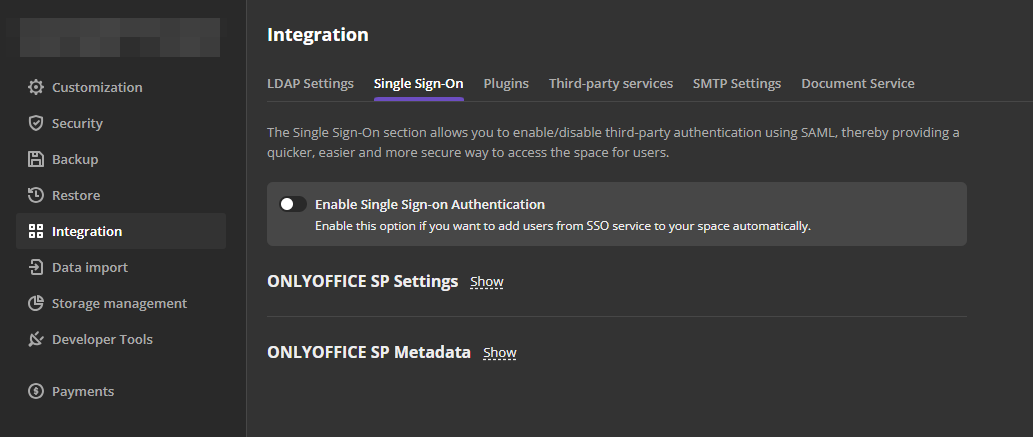

Copie el enlace al xml de metadatos: será necesario en el siguiente paso. Asegúrese de haber iniciado sesión como Administrador en su ONLYOFFICE DocSpace. Abra la página Configuración -> Integración -> Inicio de sesión único.

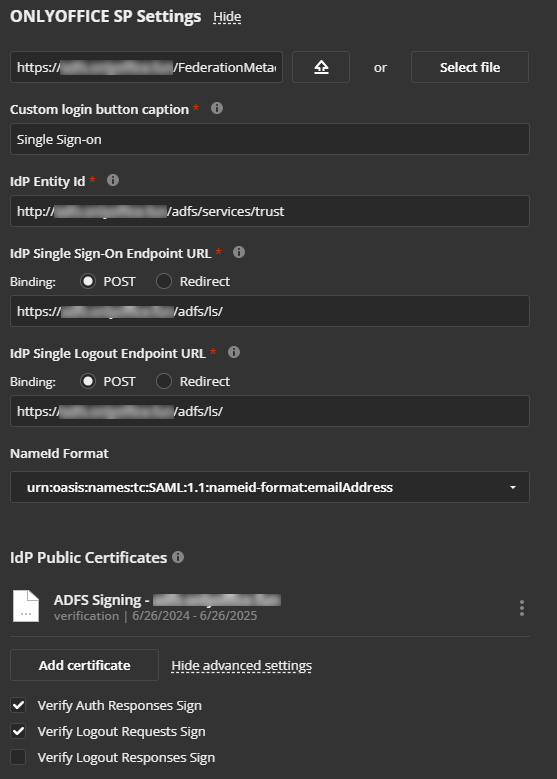

Configuración de ONLYOFFICE SP

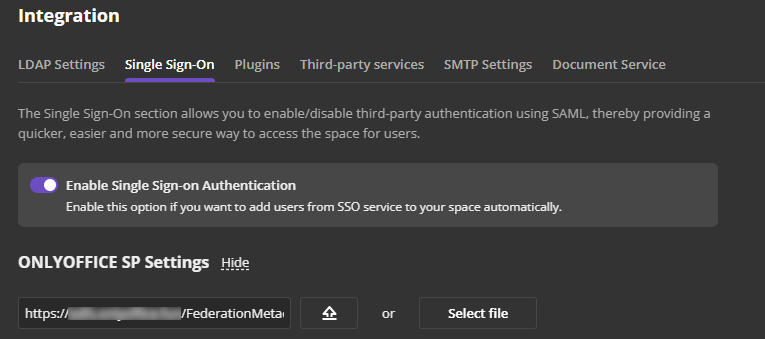

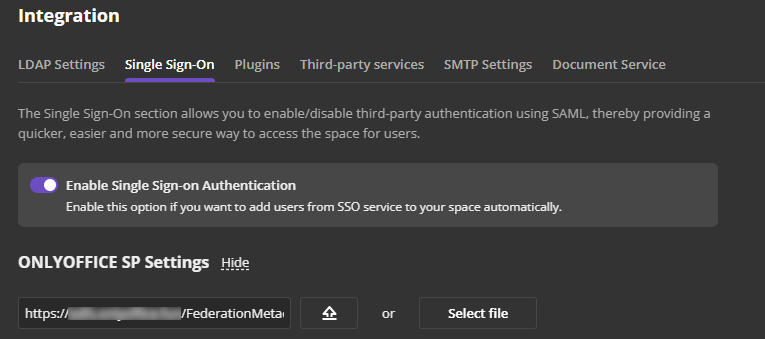

- Habilite SSO usando el conmutador Habilitar autenticación de inicio de sesión único y pegue el enlace copiado de AD FS en el campo URL a Idp Metadata XML.

- Presione el botón con la flecha hacia arriba para cargar los metadatos del IdP. El formulario de Configuración de ONLYOFFICE SP se completará automáticamente con sus datos del IdP de AD FS.

- En el selector Formato NameID, elija el siguiente valor: urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress.

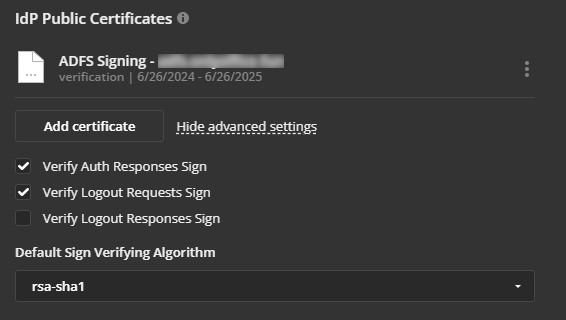

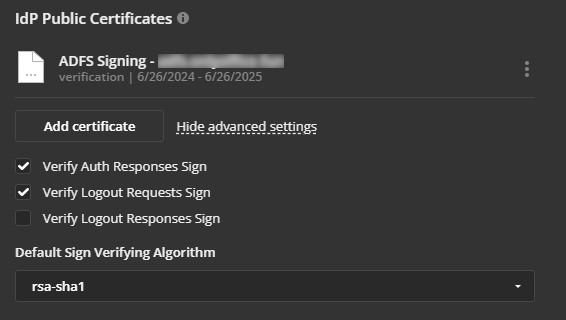

- En la sección Certificados Públicos IdP \ Configuración avanzada, desmarque la opción Verificar firma de respuesta de cierre de sesión, ya que AD FS no lo requiere por defecto.

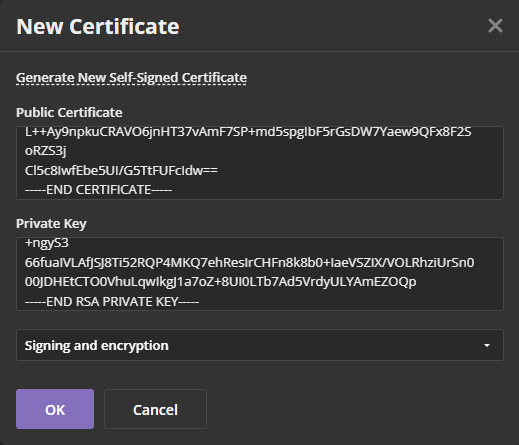

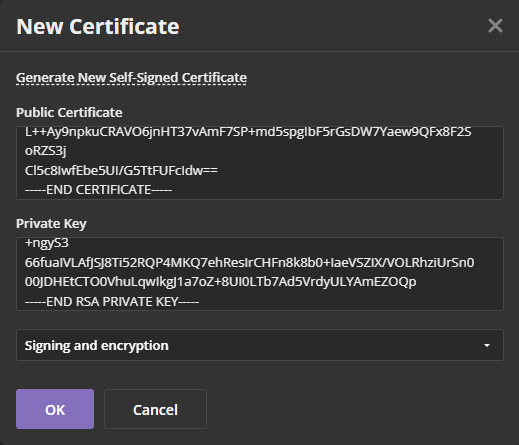

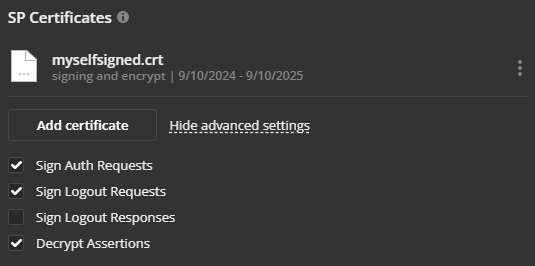

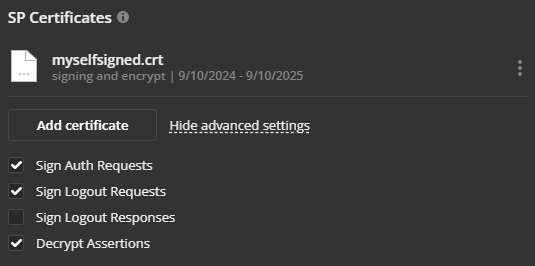

- Ahora necesita agregar certificados a la sección Certificados SP. Puede generar certificados autofirmados o agregar cualquier otro certificado.

Importanteen la ventana Nuevo Certificado, cambie el selector Usar para a la opción Firma y cifrado, ya que el IdP de AD FS está configurado automáticamente para verificar firmas digitales y cifrar datos.

- En la sección Certificados SP \ Configuración avanzada, desmarque la opción Firmar respuestas de cierre de sesión, ya que AD FS no lo requiere por defecto.

- No es necesario ajustar el formulario de Mapeo de Atributos, ya que configuraremos estos parámetros en el IdP de AD FS más tarde.

- Haga clic en el botón Guardar.

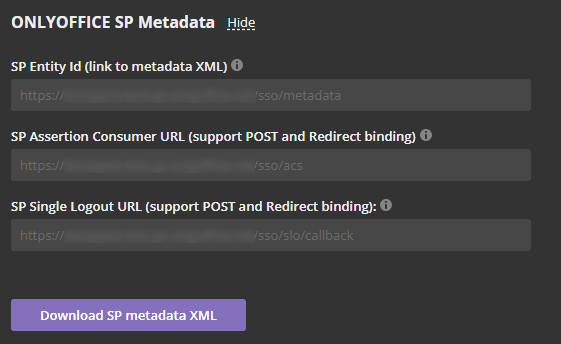

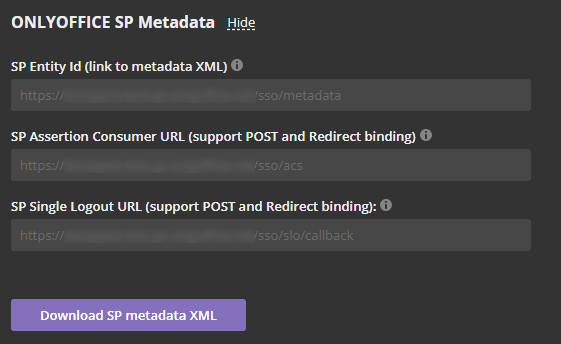

- La sección Metadatos de ONLYOFFICE SP debería abrirse.

-

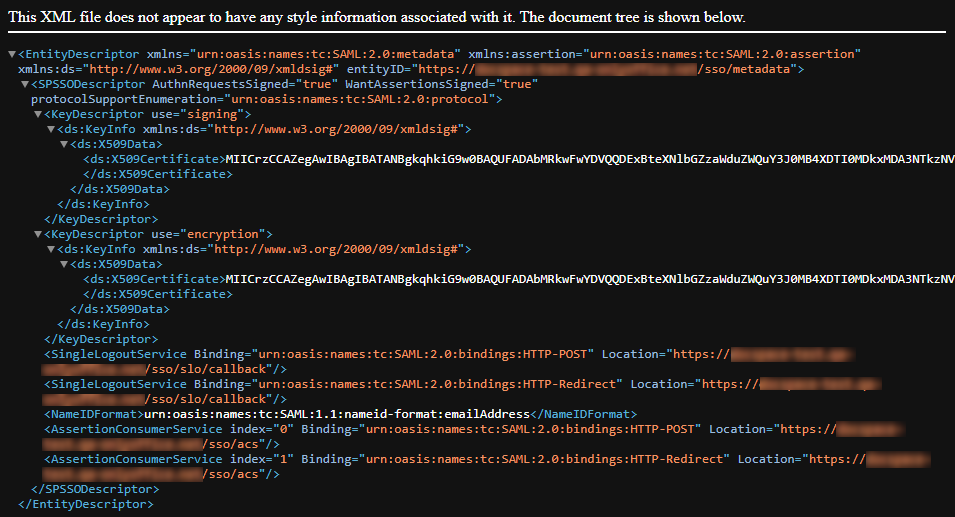

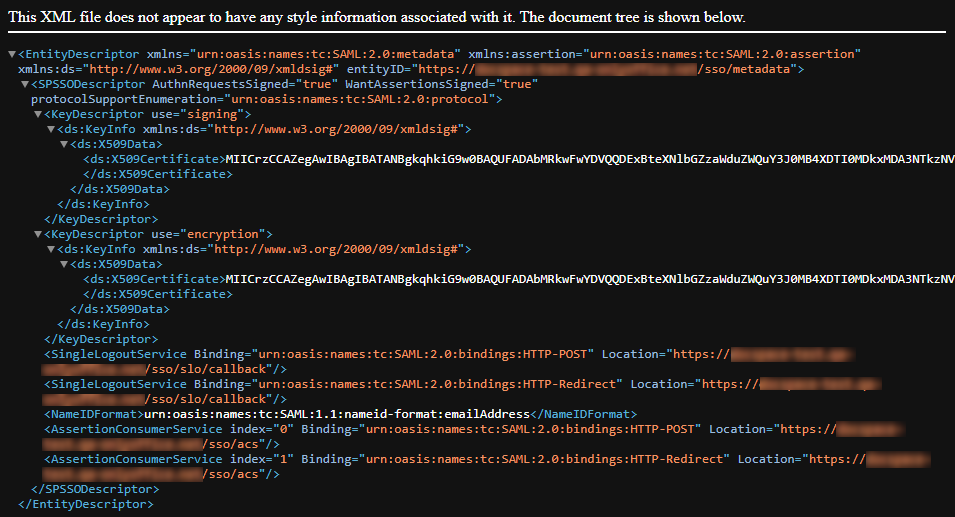

Verifique que nuestra configuración esté públicamente disponible haciendo clic en el botón Descargar XML de Metadatos SP

botón. El contenido del archivo XML debería mostrarse.

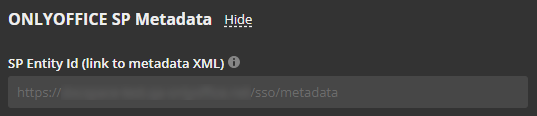

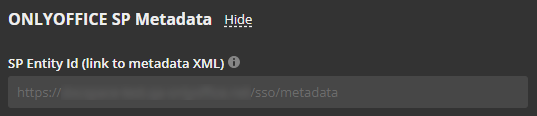

- Copia el enlace a los metadatos de ONLYOFFICE SP desde el campo SP Entity ID (link to metadata XML) y ve a la máquina donde está instalado AD FS.

Configuración de AD FS IdP

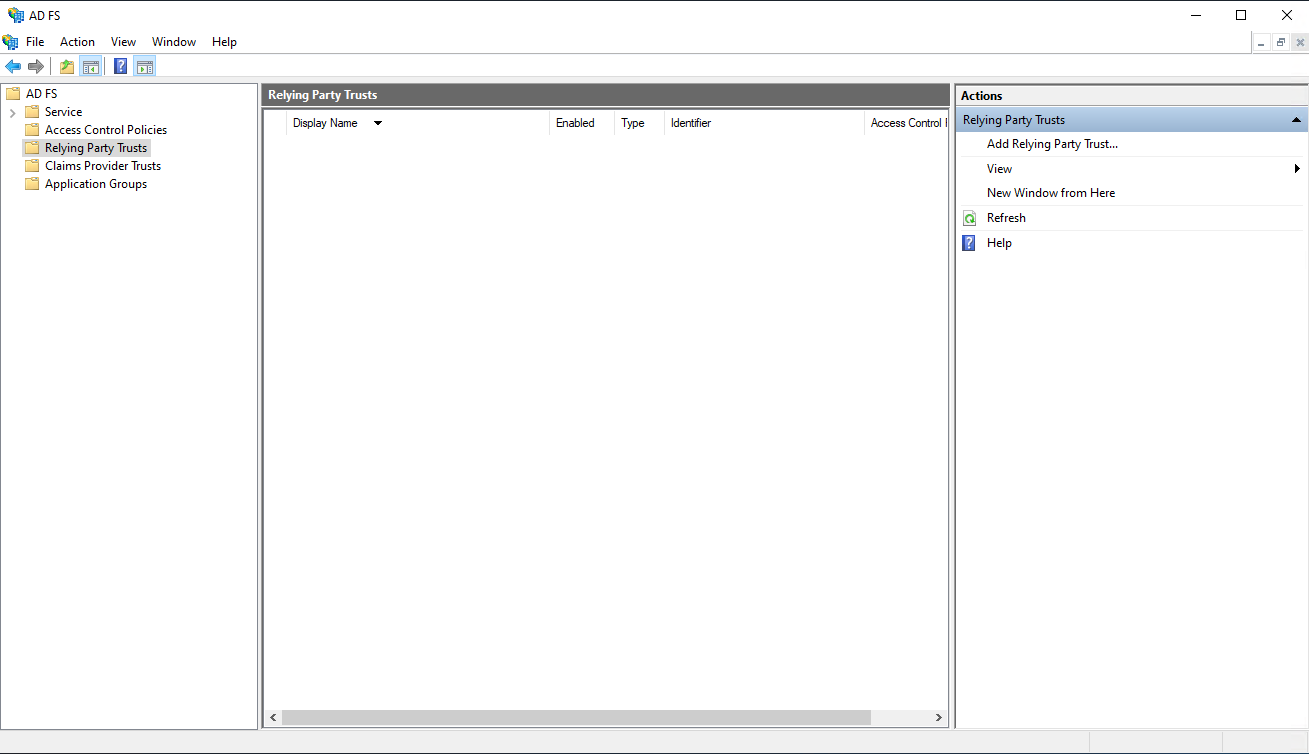

- En el Administrador del Servidor, abre Herramientas -> Administración de AD FS,

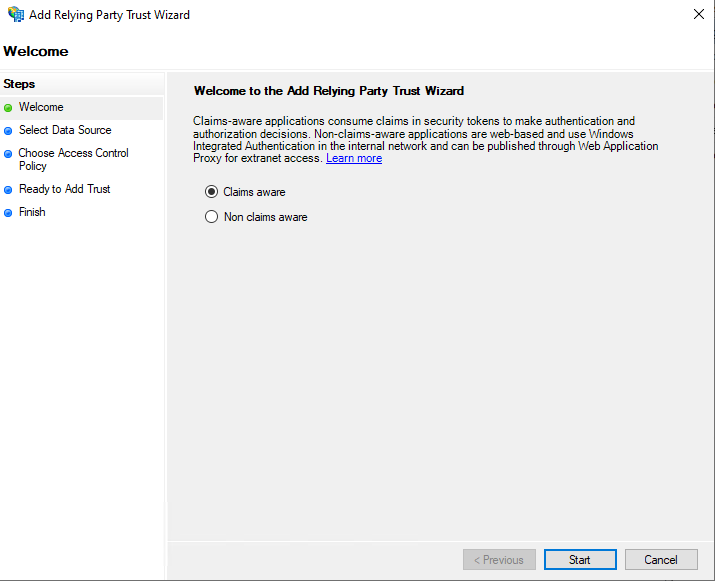

- En el panel de Administración de AD FS, selecciona Relaciones de Confianza > Confianzas de Terceros de Confianza. Haz clic en la opción Agregar Confianza de Terceros de Confianza... a la derecha. Se abre el Asistente para Agregar Confianza de Terceros de Confianza,

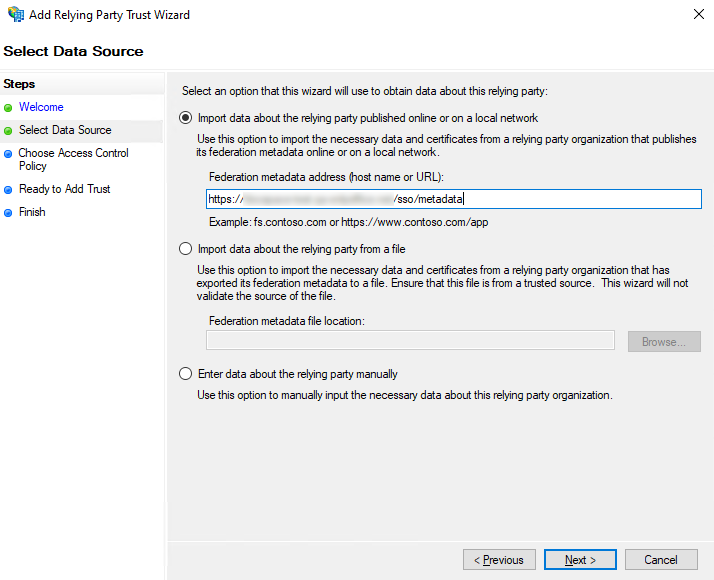

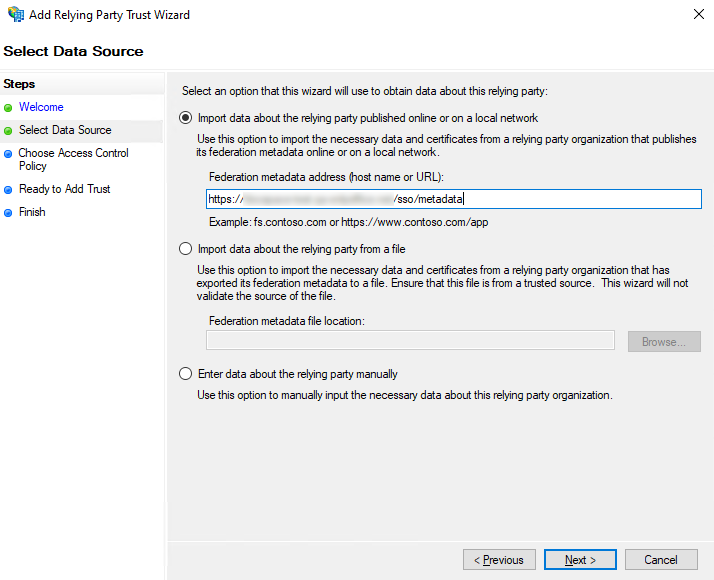

- En la ventana del asistente, selecciona el botón de opción Importar datos sobre el tercero de confianza publicados en línea o en una red local, pega el enlace previamente copiado a los metadatos de ONLYOFFICE SP en el campo Dirección de metadatos de federación (nombre de host o URL) y haz clic en el botón Siguiente,

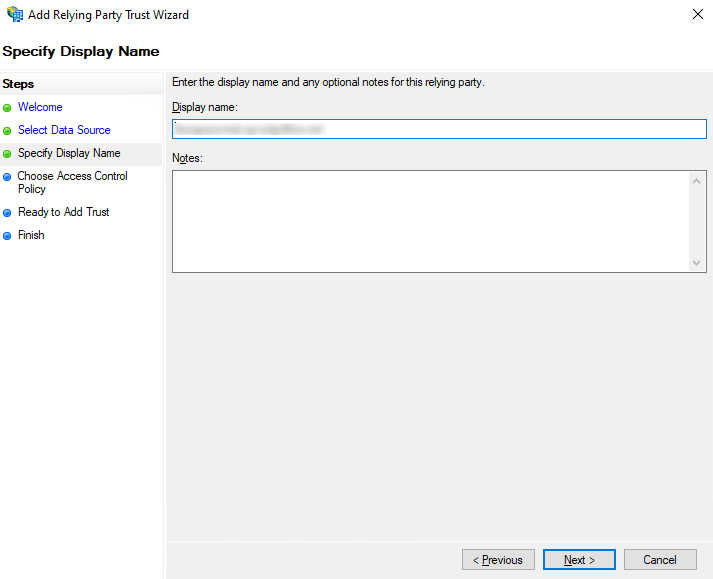

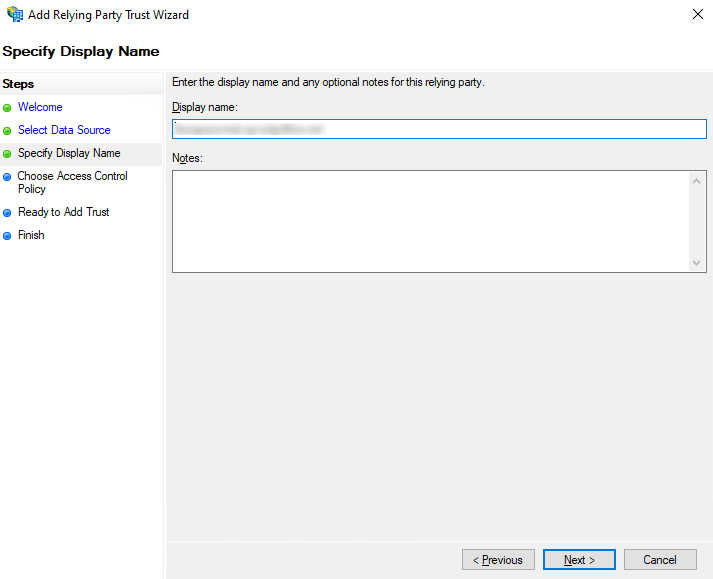

- En el campo Nombre para mostrar, especifica cualquier nombre y haz clic en el botón Siguiente,

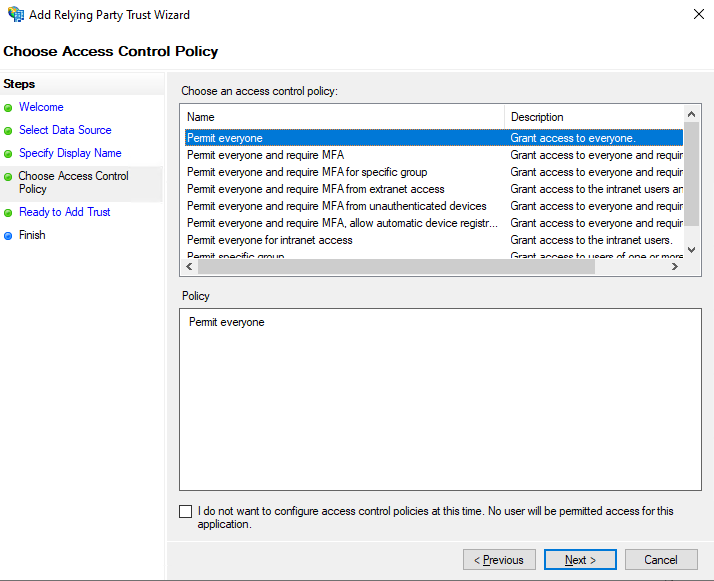

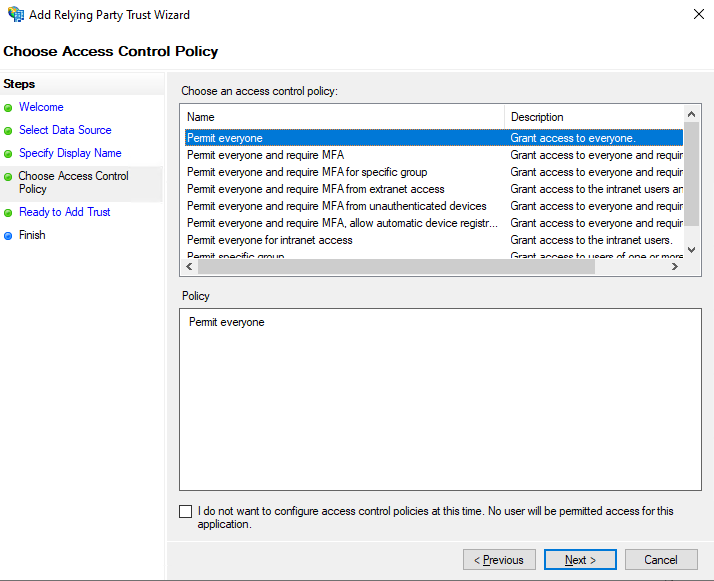

- Selecciona la opción Permitir a todos y haz clic en el botón Siguiente,

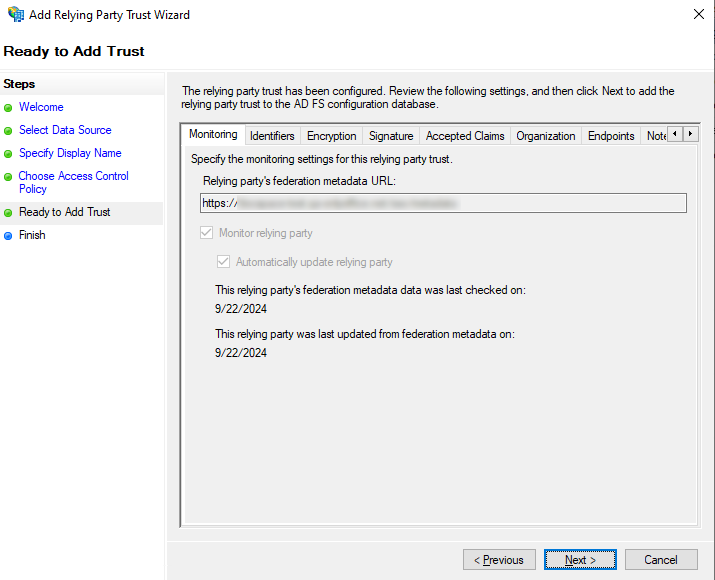

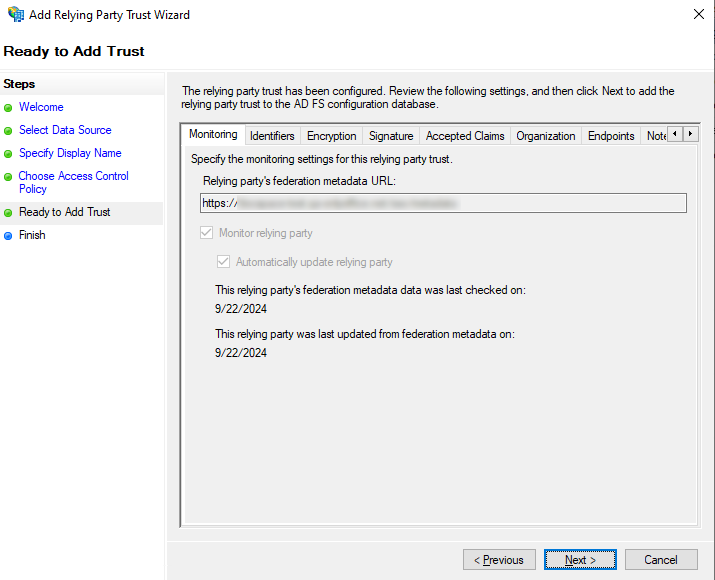

- Revisa la configuración resultante y haz clic en el botón Siguiente,

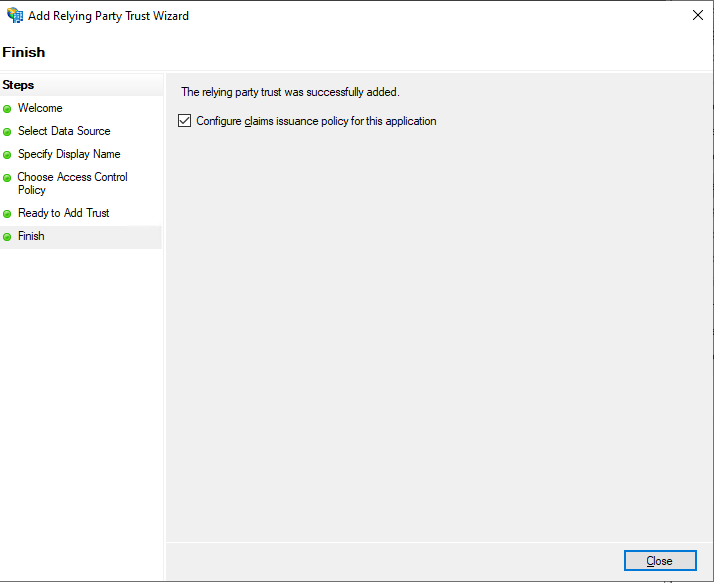

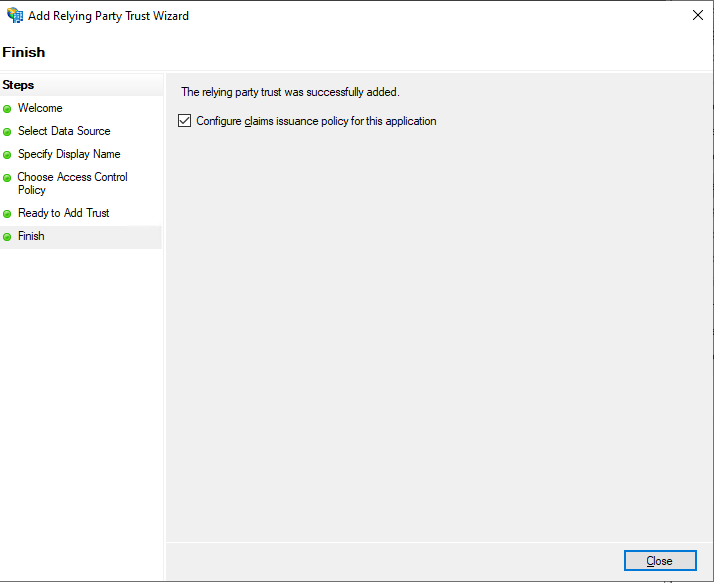

- Deja la opción predeterminada sin cambios y haz clic en el botón Cerrar,

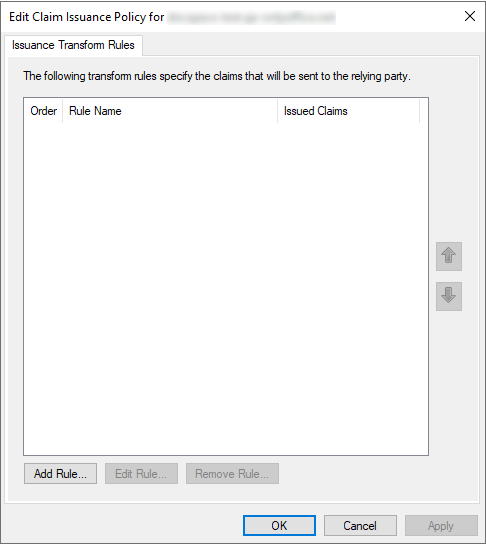

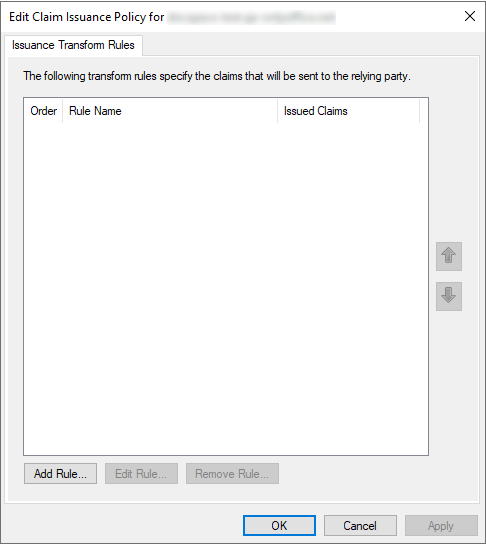

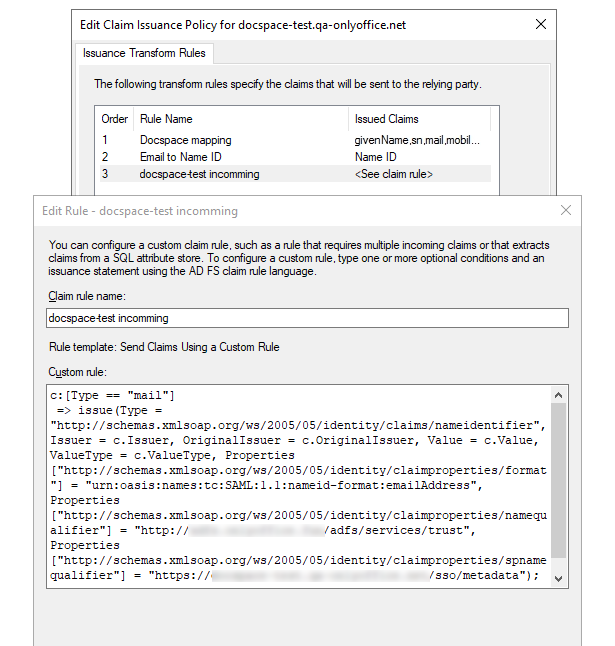

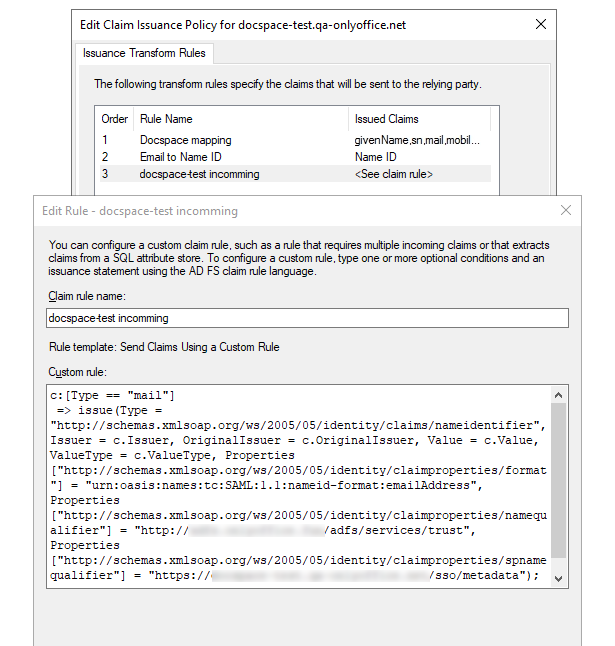

- Se abre una nueva ventana. En la pestaña Editar Política de Emisión de Reclamaciones, haz clic en el botón Agregar Regla...,

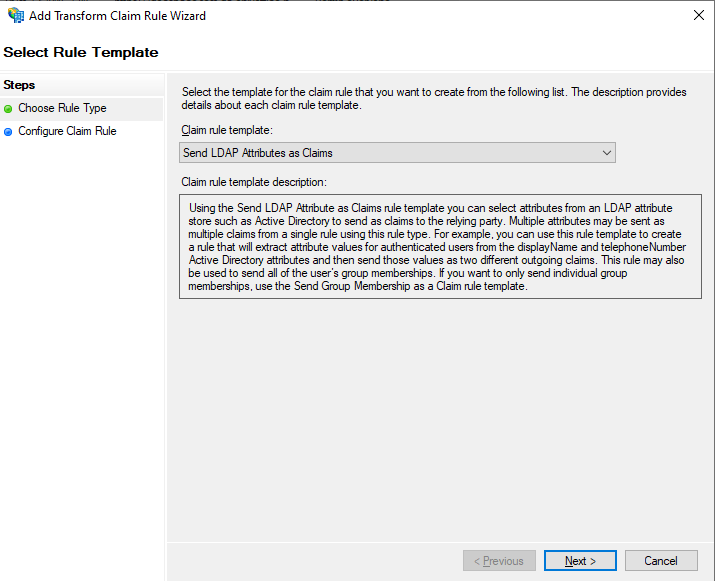

- Selecciona la opción Enviar Atributos LDAP como Reclamaciones de la lista Plantilla de regla de reclamación y haz clic en el botón Siguiente,

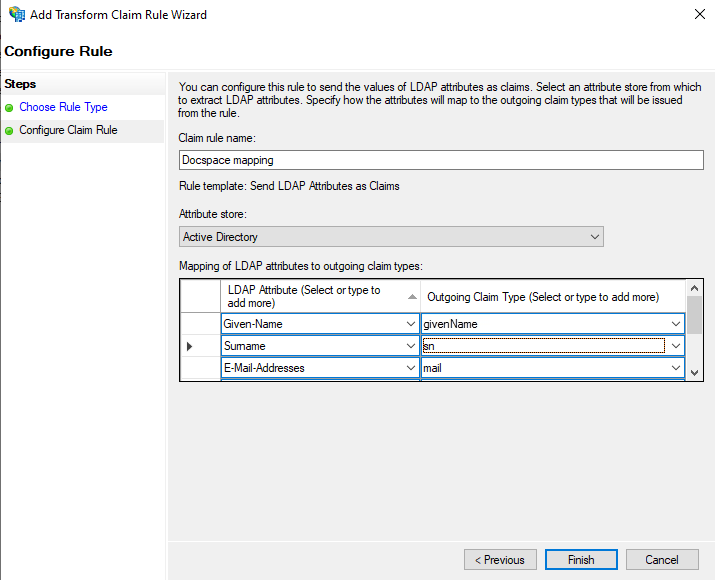

- Escribe cualquier nombre en el campo Nombre de la regla de reclamación. Selecciona la opción Active Directory de la lista Almacén de atributos y completa el formulario Mapeo de atributos LDAP a tipos de reclamaciones salientes según la tabla a continuación. Cuando estés listo, haz clic en Finalizar.

Atributo LDAP (Selecciona o escribe para agregar más) Tipo de Reclamación Saliente (Selecciona o escribe para agregar más) Given-Name givenName Surname sn E-Mail-Addresses mail

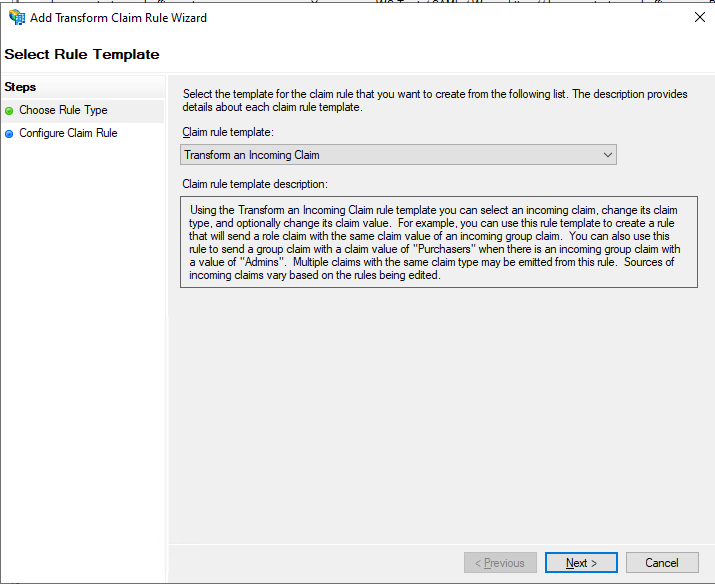

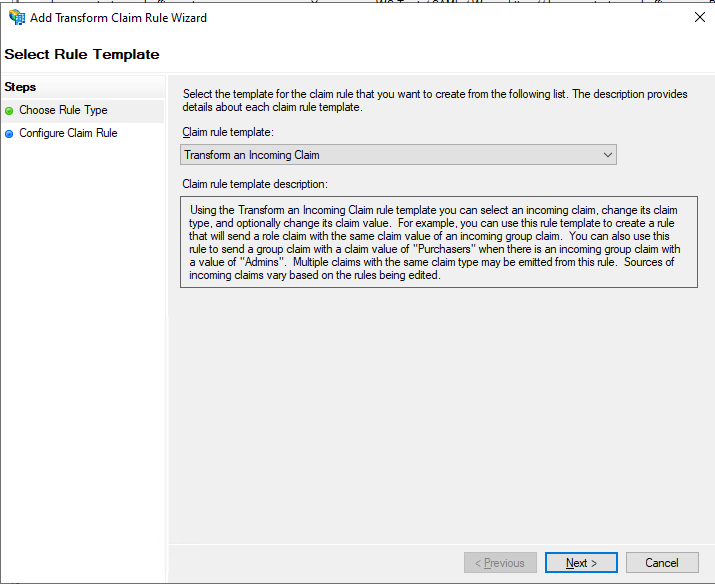

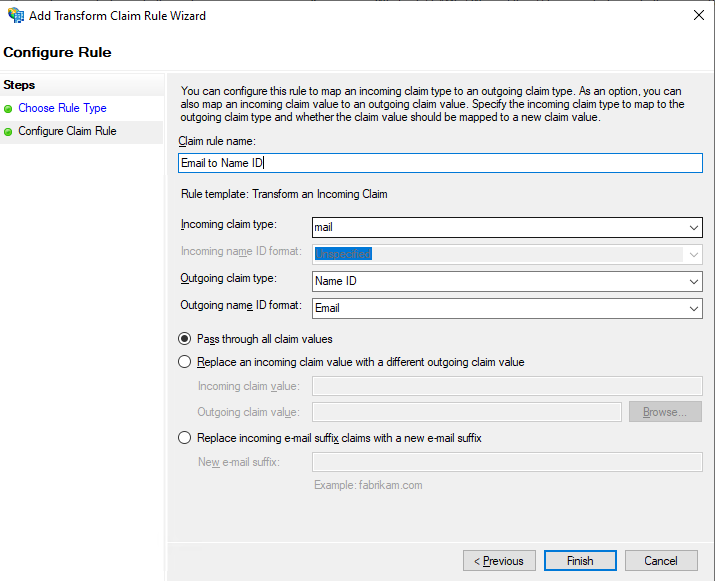

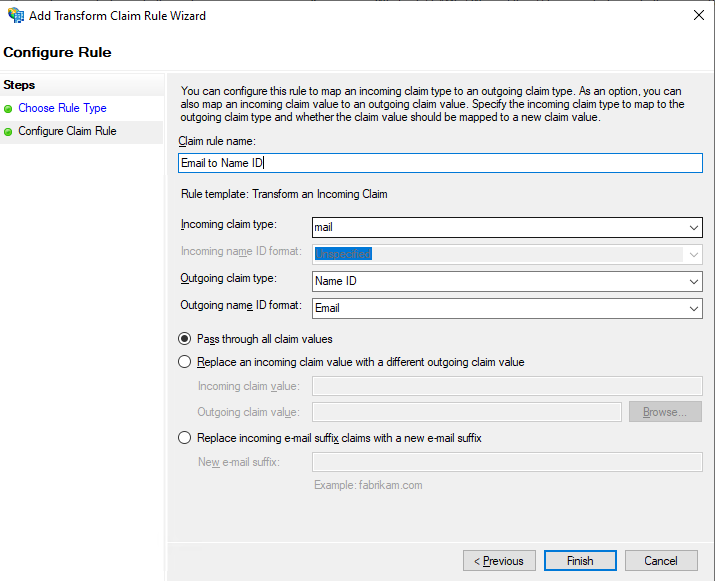

- En la ventana Editar Reglas de Reclamación, haz clic nuevamente en el botón Agregar Regla..., selecciona la opción Transformar una Reclamación Entrante de la lista Plantilla de regla de reclamación y haz clic en el botón Siguiente,

- Escribe cualquier nombre en el campo Nombre de la regla de reclamación y selecciona las siguientes opciones de las listas:

- Tipo de reclamación entrante: mail,

- Tipo de reclamación saliente: Name ID,

- Formato de nombre ID saliente: Email

Cuando esté listo, haga clic en el botón Finalizar.

-

Si la desconexión de AD FS no funciona, se recomienda agregar una Regla de Reclamación Personalizada reemplazando

{portal-domain}con su dominio SP y cambiando{ad-fs-domain}a su dominio IdP:c:[Type == "mail"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/namequalifier"] = "http://{ad-fs-domain}/adfs/services/trust", Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/spnamequalifier"] = "https://{portal-domain}/sso/metadata");

- Haga clic en el botón OK,

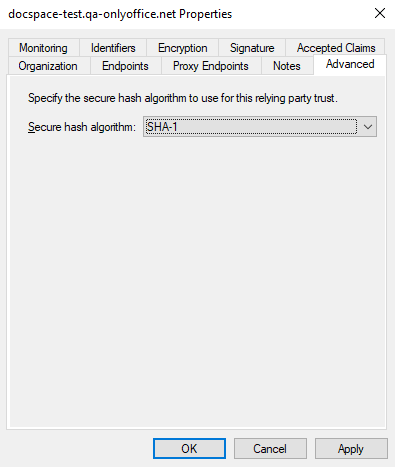

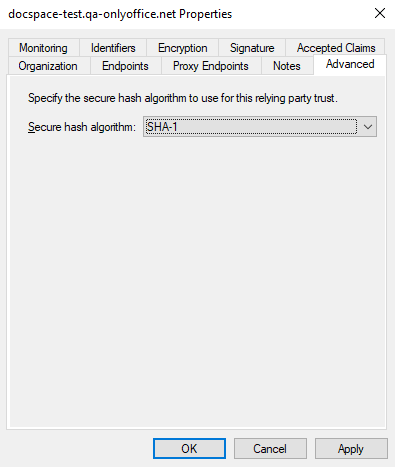

- Abra las propiedades de la relación de confianza de la parte confiable creada y cambie a la pestaña Avanzado,

Seleccione la opción SHA-1 en la lista de Algoritmo de hash seguro.